2026年3月勒索软件流行态势分析

- 2026-04-08 14:34:09

勒索软件传播至今,360反勒索服务已累计接收到数万例勒索软件感染求助。随着新型勒索软件的快速蔓延,企业数据泄露风险不断上升,勒索金额在数百万到近亿美元的勒索案件不断出现。勒索软件给企业和个人带来的影响范围越来越广,危害性也越来越大。360全网安全大脑针对勒索软件进行了全方位的监测与防御,为需要帮助的用户提供360反勒索服务。

2026年3月,全球新增的双重勒索软件有Insomnia、Exitium、Killada家族,传统勒索软件家族新增RedStar、SurfLocker、Uragan、PCLocker、IsoLens等多个家族。

本月国内热门的勒索家族Weaxor,新增了多个尚未分配编号的Web漏洞利用,并同步新增了多个BYOVD驱动利用,360安全大模型已第一时间捕获并支持拦截。

以下是本月值得关注的部分热点:

① Sorry后缀勒索软件利用Web漏洞大肆传播

② 医药巨头史赛克因与伊朗相关的擦除软件攻击而被迫离线

③ 勒索软件攻击扰乱西班牙主要渔港运营

基于对360反勒索服务数据的分析研判,360数字安全集团高级威胁研究分析中心(CCTGA勒索软件防范应对工作组成员)发布本报告。

安全软件占比分析

360提供反勒索服务已经超过十年,长期致力于全网勒索病毒攻击的响应、分析、处置、攻防、预警、解密工作。自2026年1月起,新增安全软件占比统计,主要用于评估当前复杂网络攻防态势下愈发严重的基线安全问题,为勒索相关的攻击事件提供接近真实维度的数据。

本月的勒索反馈中未安装安全软件的占比达到62.50%,而未正常启用360安全软件的设备数量则占比20.83%,安装了其他安全软件的设备则占比16.67%。在溯源分析中发现,所有安装了360安全软件的反馈设备均未开启相关防护,尚未发现绕过360多维防御体系的勒索攻击。

图1. 2026年3月勒索软件中招设备中安装的安全软件占比

感染数据分析

针对本月勒索软件受害者设备所中病毒家族进行统计:Wmansvcs家族占比30.19%居首位,第二的是Weaxor占比17.61%,LockBit家族以8.81%占比位居第三。

图2. 2026年3月勒索软件家族占比

对本月受害者所使用的操作系统进行统计,位居前三的是:Windows 10、Windows Server 2012以及Windows Server 2019。

图3. 2026年3月勒索软件入侵操作系统占比

2026年3月被感染的系统中,桌面系统和服务器系统占比显示,受攻击的系统类型以桌面PC为主,服务器和NAS平台攻击行为有所增加。

图4. 2026年3月勒索软件入侵操作系统类型占比

勒索软件热点事件

Sorry后缀勒索软件利用Web漏洞大肆传播

本月加密文件名被修改为.sorry后缀的勒索攻击出现大量反馈,本轮攻击的时间集中在3月14日—3月15日。

图5. 2026年3月.sorry勒索的传播流程

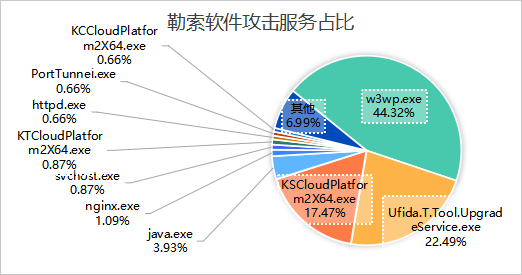

分析本轮突发的勒索软件攻击所针对的各类服务进程名称,其占比如下:

图6. 2026年3月.sorry勒索攻击的进程占比

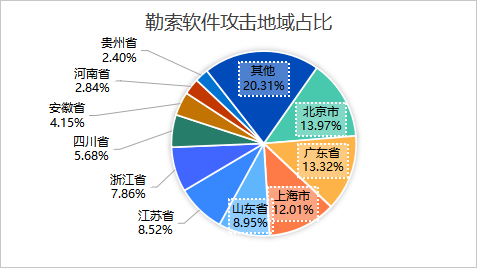

本轮勒索软件攻击发生的地域分布,发现北京、广东、上海位列前三,总体分布情况如下图:

图7. 2026年3月.sorry勒索攻击的地区占比

本轮Sorry勒索软件采用了时下较为流行的无文件攻击手段——从最初的入侵到最终的文件加密,一切攻击行为仅存在于系统的内存中,不在硬盘中存储。加之目前360反勒索服务收到的受害反馈案例绝大多数来自事前未安装360客户端的用户,导致分析人员暂未获取到完整的加密器样本,故此也暂不对该勒索软件做明确的家族分类判断。

但分析人员根据以往经验,结合现有信息进行推测,认为该勒索软件的攻击手段与流行的Tellyouthepass勒索家族颇为相似,而其留在受害系统中的勒索信格式特征则更像是WormHole勒索家族。

医药巨头史赛克因与伊朗相关的擦除软件攻击而被迫离线

美国医疗技术巨头Stryker(史赛克)遭到网络攻击,事件由与伊朗相关、支持巴勒斯坦的黑客组织Handala发起。该组织使用“wiper”恶意软件,在窃取50TB数据后,清除了该公司网络中数十万台系统和服务器,迫使Stryker全球范围内停工。这次攻击涉及Stryker在79个国家的办公室,多名员工报告公司设备在夜间被远程清除,部分个人手机也因注册工作访问而丢失数据。员工被要求移除公司管理和应用程序,包括 Intune Company Portal、Teams 及 VPN 客户端。

此次攻击严重影响了内部系统和应用访问,一些办公室不得不回归“手工操作”流程。Stryker正在全球范围内恢复系统,并已与微软及外部网络安全专家合作处理该事件,但尚未确认具体原因,也未能给出完整恢复的时间表。

Handala黑客组织自2023年12月起活跃,曾针对以色列组织发起破坏性攻击,使用恶意软件清除Windows和Linux设备,窃取敏感数据并在其数据泄露门户公开。Stryker在向美国证监会提交的 8-K 表格中确认了事件,称其Microsoft环境遭受影响,事件目前被认为已得到控制,该公司无迹象表明存在勒索软件感染,但工作环境仍将持续受到干扰。

总之,此次事件是一次大规模破坏性网络攻击,涉及数据盗取与设备清除,对Stryker全球运营造成前所未有的冲击。

勒索软件攻击扰乱西班牙主要渔港运营

西班牙维戈港遭受勒索软件攻击,导致港口数字系统中断,当局被迫断开部分网络连接,并临时转为人工管理货物作业。此次攻击于3月21日周二凌晨被发现,影响了位于西班牙西北海岸加利西亚地区的港口,该港口用于管理货物流通及其他数字服务的计算机服务器。此次事件导致部分设备被锁定,并涉及赎金要求,港口的技术团队将受影响系统与外部网络隔离以限制影响范围。港口负责人表示在安全团队确认网络安全之前,港口不会重新连接相关系统。目前尚无恢复正常数字化运营的时间表。

港口的物理运营包括船舶移动与货物装卸仍在继续运转,但通过港口数字平台管理的物流协调工作已受到干扰。部分承包商已被指示依靠人工程序和纸质文件继续作业。

目前事件正在调查,以确定攻击者如何进入网络以及是否有敏感数据遭到泄露。渔港负责人将此次事件描述为以索取赎金为目的的财务动机网络攻击。目前尚无网络犯罪组织宣称对此次攻击负责。

近年来,港口和海事组织因其在全球贸易中的关键作用,成为勒索软件团伙的重要目标。

2023年,日本名古屋港在遭受据信由LockBit网络犯罪团伙发起的勒索软件攻击后,曾暂停运营。

比利时、荷兰、德国、葡萄牙、日本、澳大利亚以及美国休斯敦等国家及城市的港口都曾遭到攻击。

多家航运技术巨头也曾遭遇网络安全事件,导致运营中断数日。

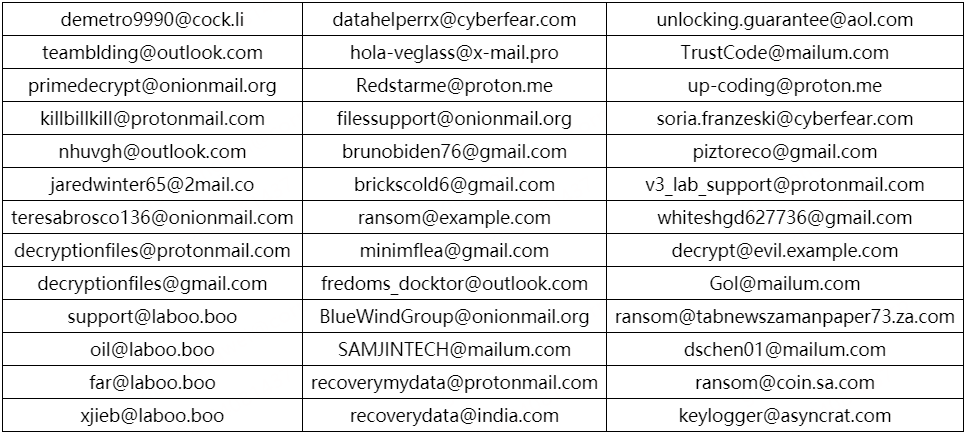

黑客信息披露

本月收集到的黑客邮箱信息如下

表1. 黑客邮箱

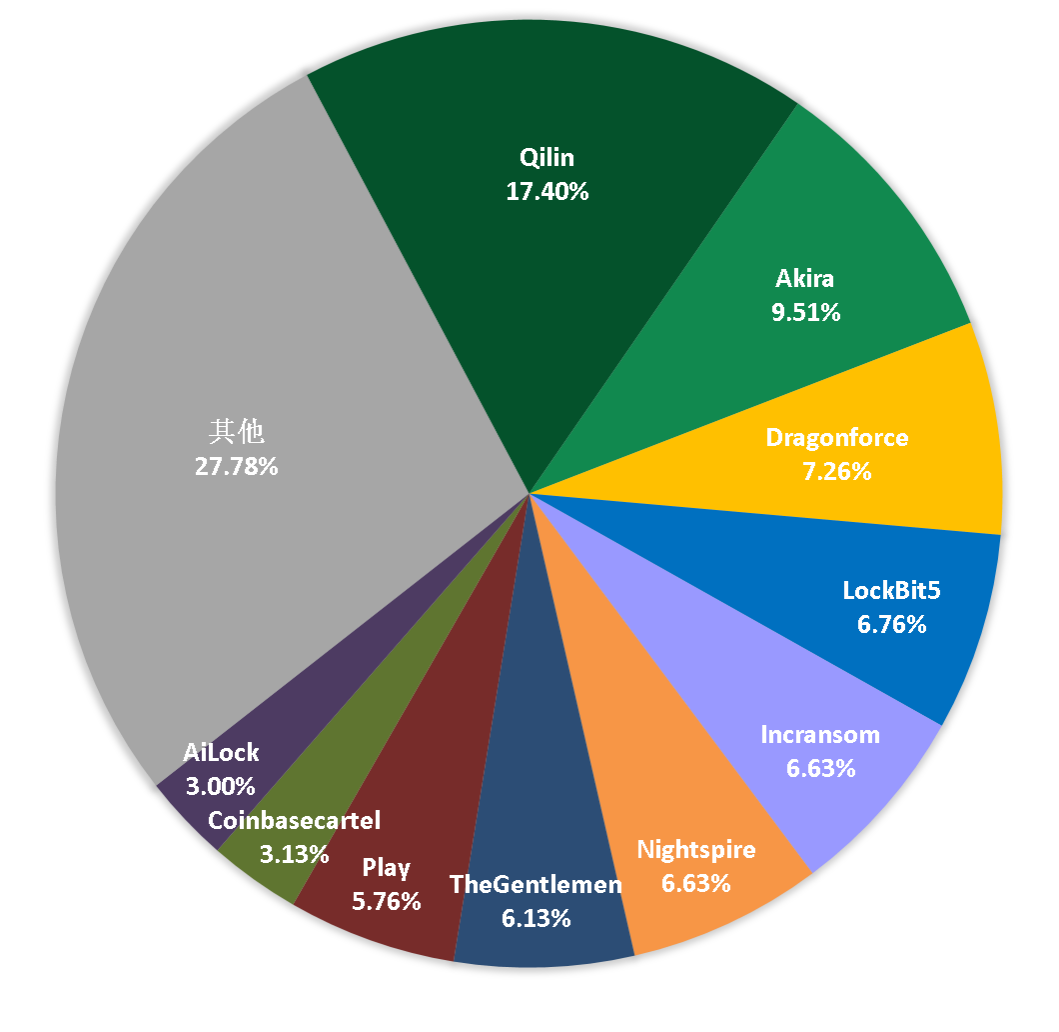

当前,通过双重勒索或多重勒索模式获利的勒索软件家族越来越多,勒索软件所带来的数据泄漏的风险也越来越大。

以下是本月通过数据泄露获利的勒索软件家族占比,该数据仅为未能第一时间缴纳赎金或拒缴纳赎金部分(已经支付赎金的企业或个人,可能不会出现在这个清单中)。

图8. 2026年3月通过数据泄露获利的勒索软件家族占比

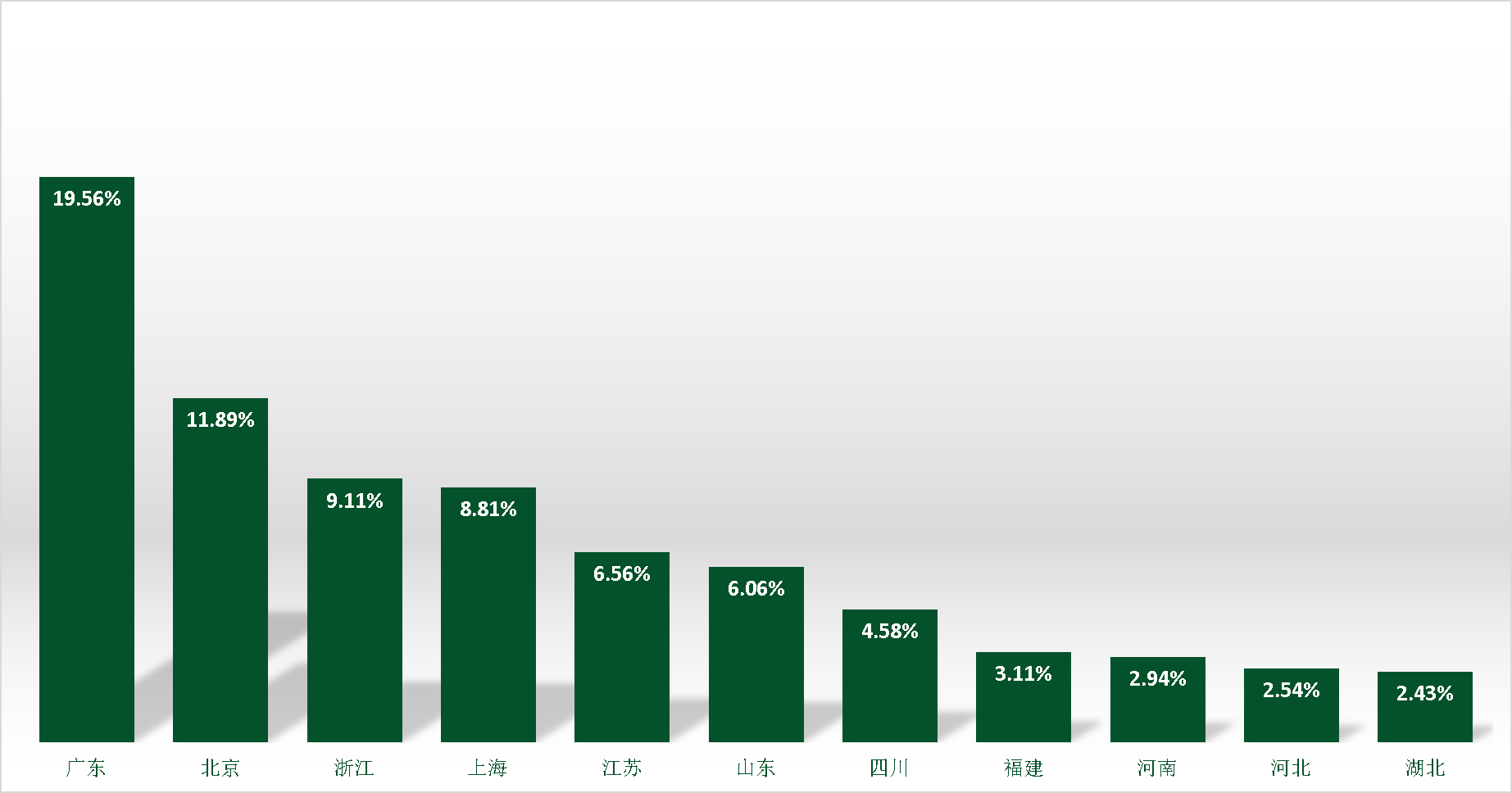

以下是本月被双重勒索软件家族攻击的企业或个人。若未发现数据存在泄露风险的企业或个人也请第一时间自查,做好数据已被泄漏准备,采取补救措施。

本月总共有801个组织/企业遭遇双重勒索/多重勒索攻击,其中包含中国12个组织/企业在本月遭遇了双重勒索/多重勒索。其中有22个组织/企业未被标明,因此不在以下表格中。

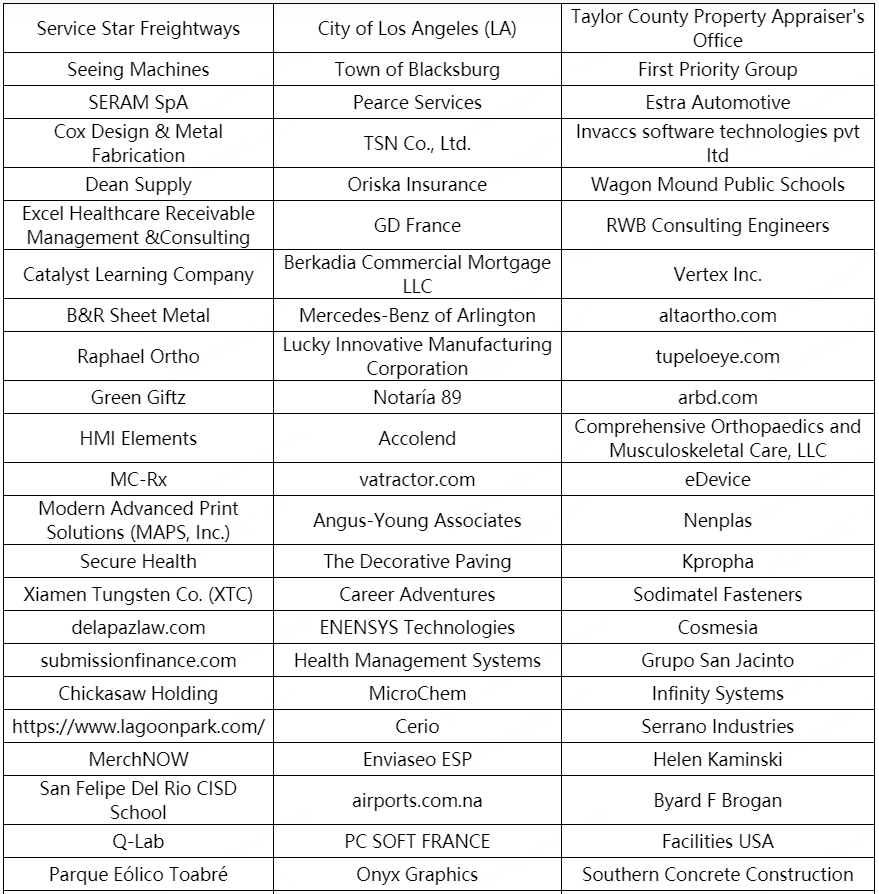

表2. 受害组织/企业

系统安全防护数据分析

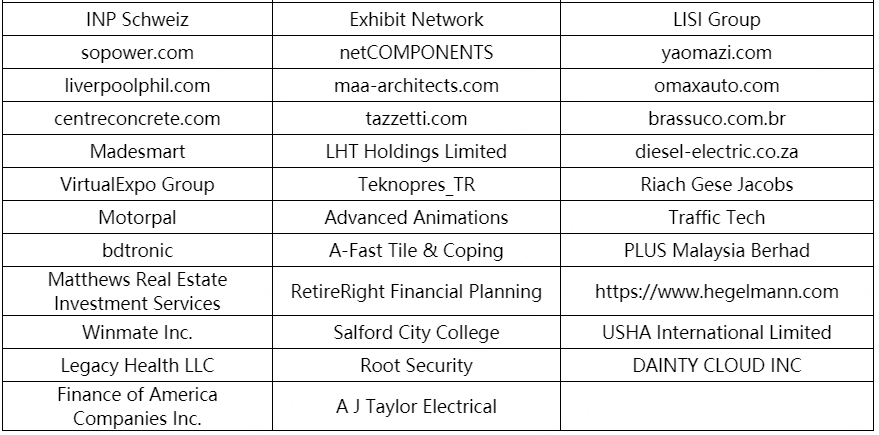

360系统安全产品,具有黑客入侵防护功能。在本月被攻击的系统版本中,排行前三的依次为Windows Server 2008、Windows 7以及Windows 10。

图9. 2026年3月受攻击系统占比

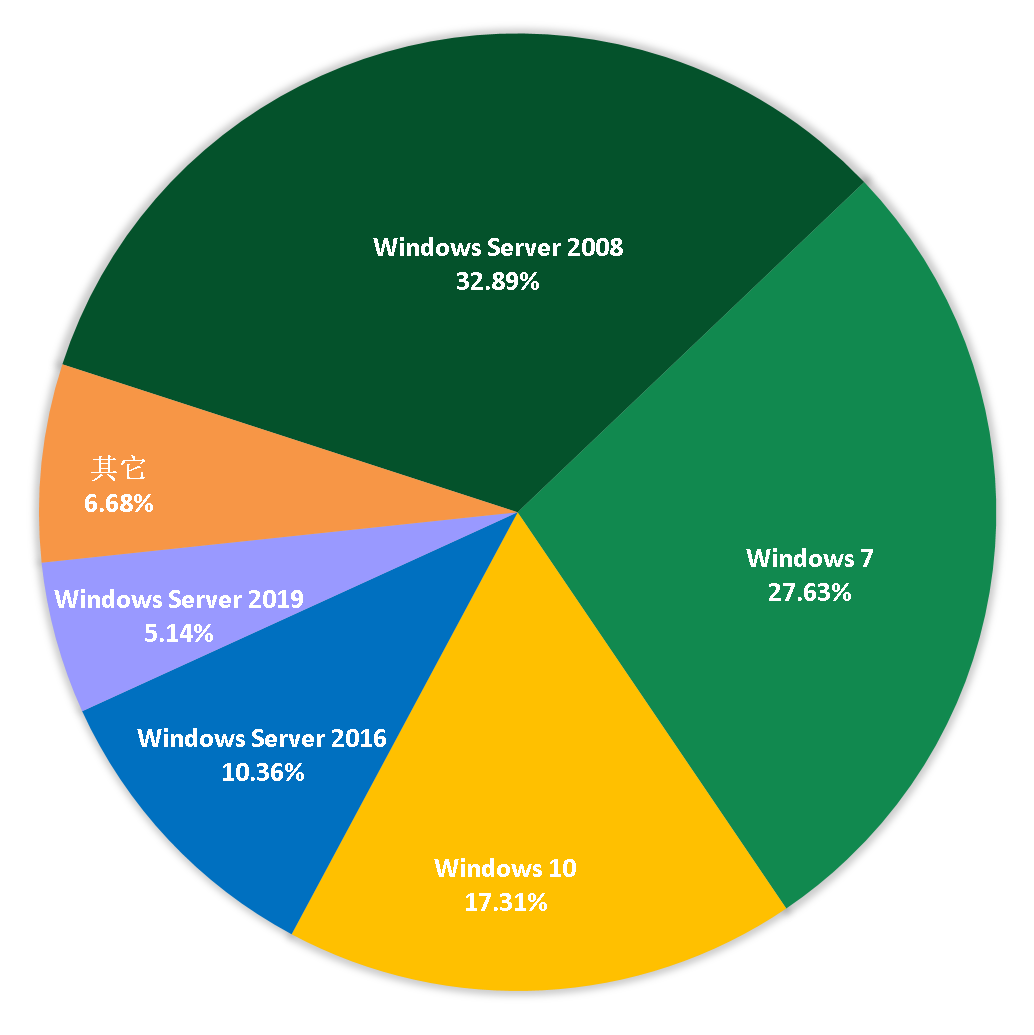

对2026年3月被攻击系统所属地域统计发现,与之前几个月采集到的数据进行对比,地区排名和占比变化均不大。数字经济发达地区仍是攻击的主要对象。

图10. 2026年3月国内受攻击地区占比排名

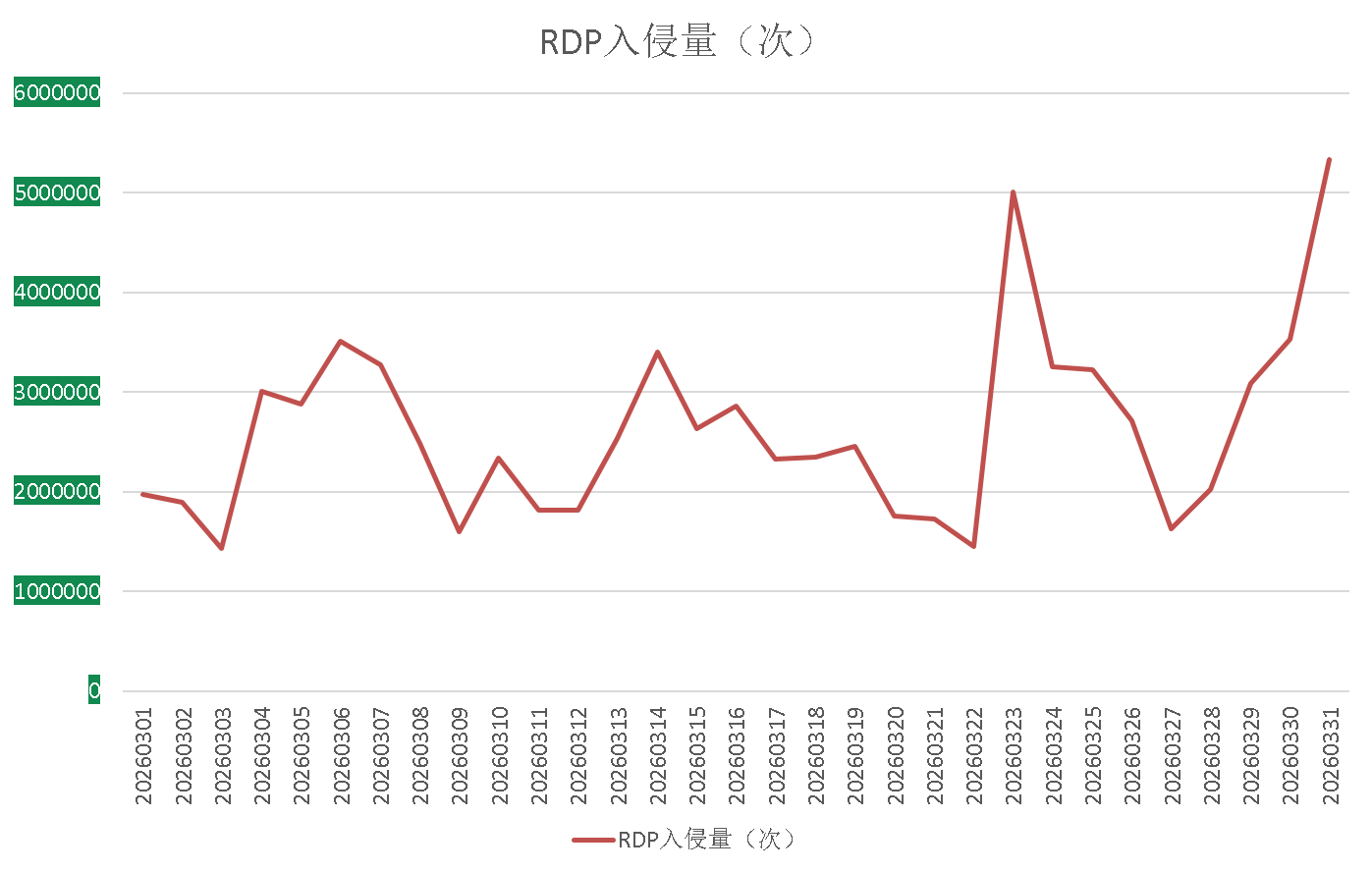

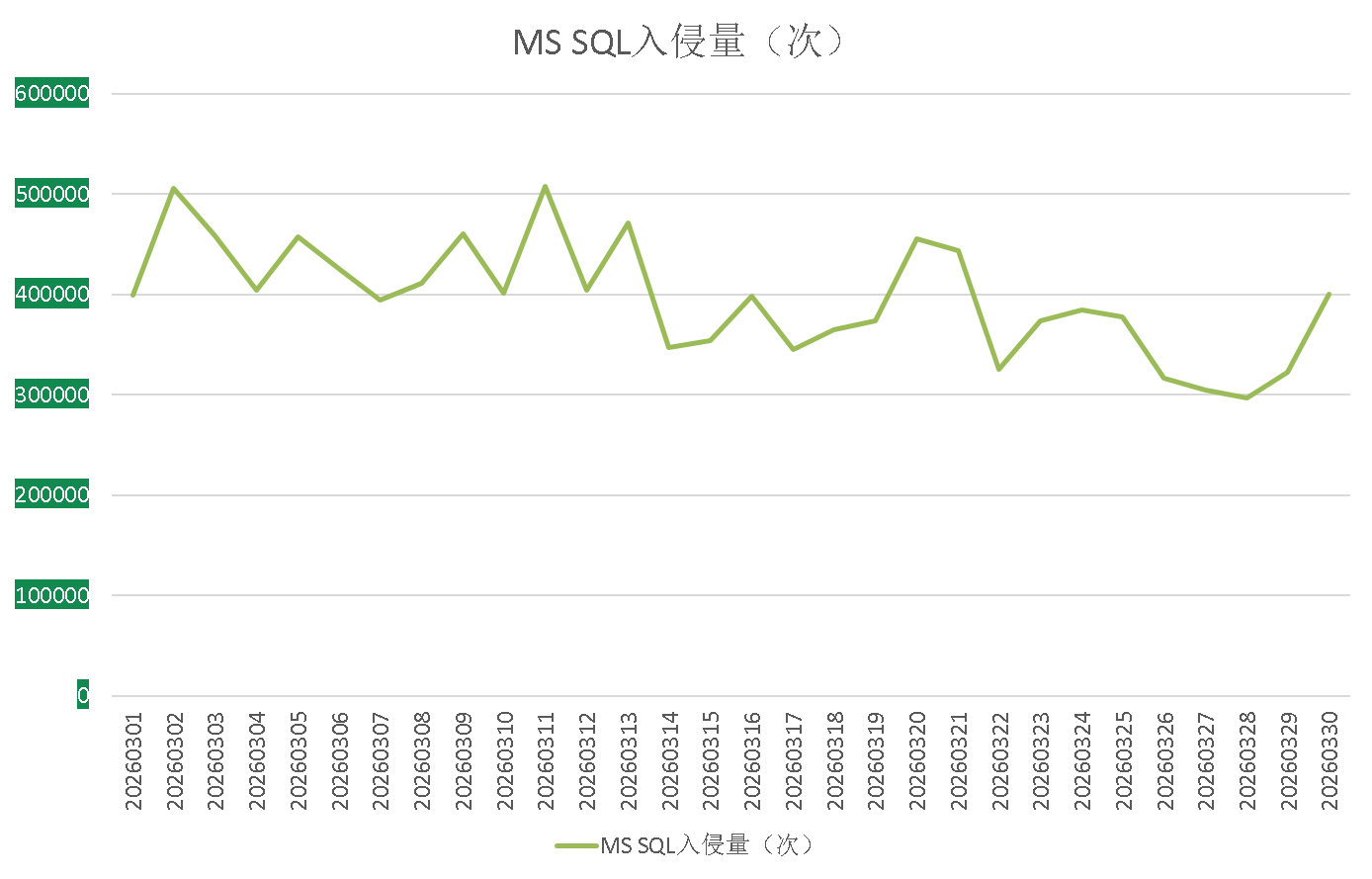

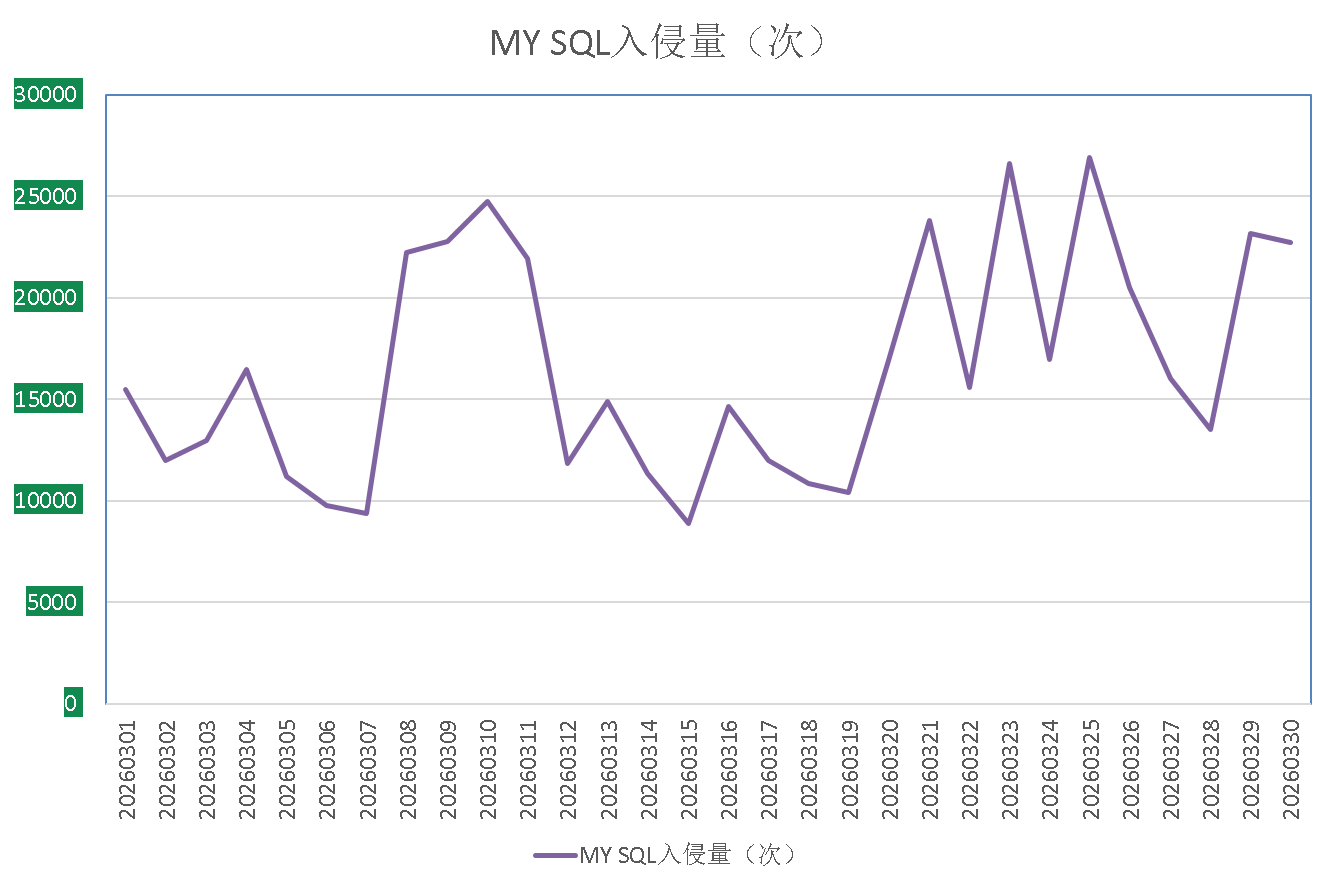

通过观察2026年3月弱口令攻击态势发现,RDP弱口令攻击、MYSQL弱口令攻击和MSSQL弱口令攻击整体无较大波动。

图11. 2026年3月监控到的RDP入侵量

图12. 2026年3月监控到的MS SQL入侵量

图13. 2026年3月监控到的MYSQL入侵量

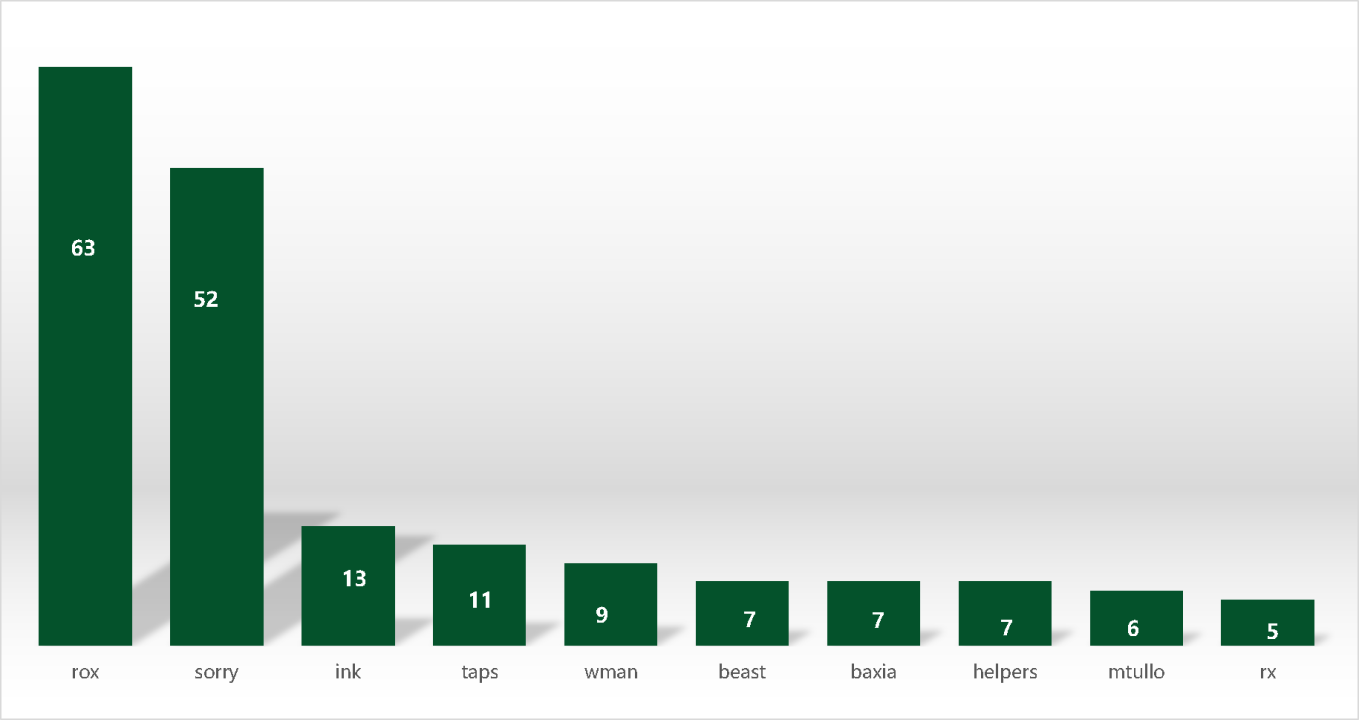

勒索软件关键词

以下是本月上榜活跃勒索软件关键词统计,数据来自360勒索软件搜索引擎。

² rox:属于Weaxor勒索软件家族,该家族目前的主要传播方式为:利用各类软件漏洞进行投毒,通过powershell加载攻击载荷并注入系统进程,多轮加载不同的漏洞驱动与安全软件进行内核对抗。部分版本会通过暴力破解登录数据库,植入Anydesk远控进行手动投毒。

² sorry:暂未明确家族归属,通过Web漏洞发起无文件攻击。全部攻击行为仅存在于系统的内存中,不在硬盘中存储。

² ink:无明确家族归属,需待后续有效反馈再进行研判。

² taps:属于Paradise勒索软件家族,该家族目前的主要传播方式为:通过暴力破解远程桌面口令与数据库弱口令,成功后手动投毒。

² wman:属于Wmansvcs家族,高度模仿phobos家族并使用Rust语言编译,目前仅在国内传播。该家族的主要传播方式为:通过暴力破解远程桌面口令,成功后手动投毒。

² beast:属于Beast勒索软件家族,该家族的传播方式多样,具备暴力破解、漏洞利用、共享加密等多种攻击方式,同时具备跨平台加密能力。

² baxia:属于BeijngCrypt勒索软件家族,由于被加密文件后缀会被修改为beijing而成为关键词。该家族主要的传播方式为:通过暴力破解远程桌面口令与数据库弱口令,成功后手动投毒。

² helpers:同beast。

² mtullo:未知勒索家族或变种,由于相关受害者均未配合进行溯源分析,故待后续有效反馈再进行研判。

² rx:同rox。

图14. 2026年3月反病毒搜索引擎关键词搜索排名

解密大师

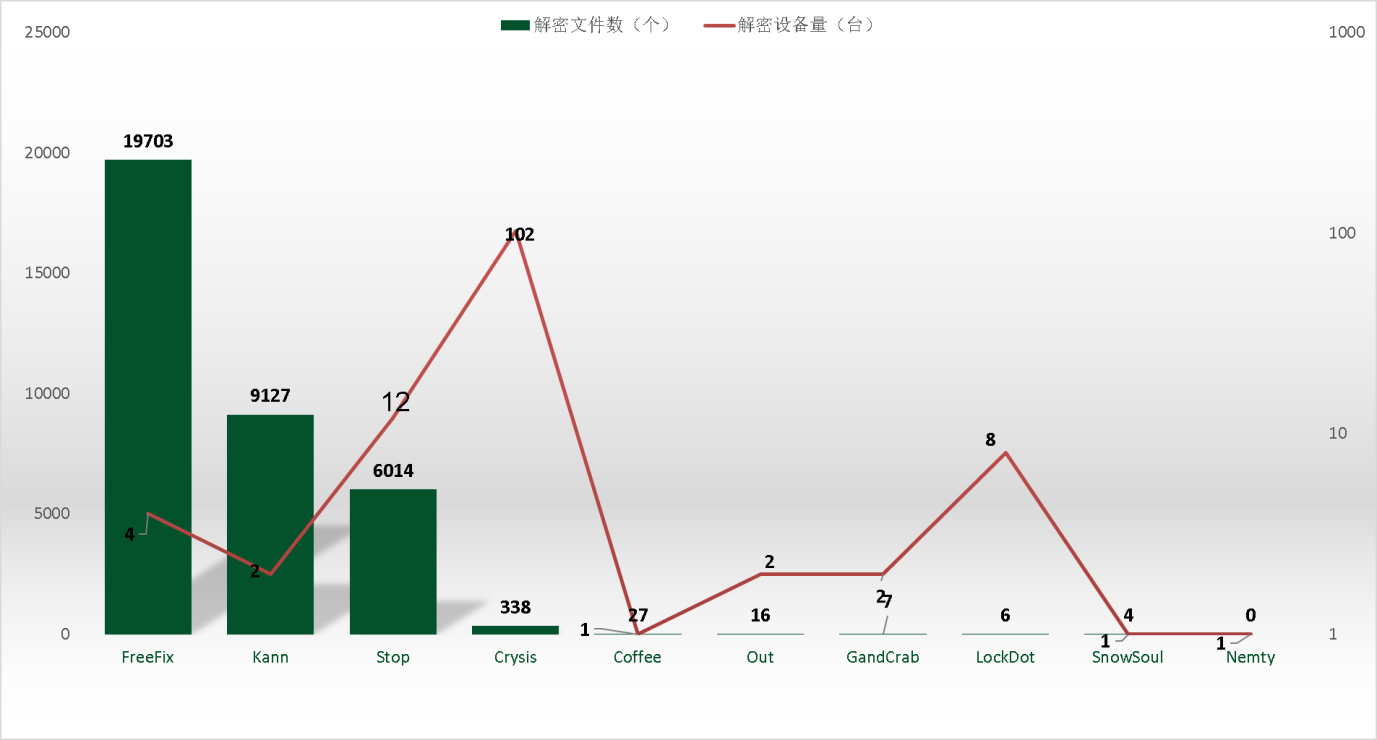

从解密大师本月解密数据看,解密量最大的是FreeFix,其次是Kann。使用解密大师解密文件的用户数量最高的是被Crysis家族加密的设备。

图15. 2026年3月解密大师解密文件数及设备数排名

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360安全云盘

360安全云盘 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 勒索病毒救助

勒索病毒救助 急救盘

急救盘 高危漏洞免疫

高危漏洞免疫 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360换机助手

360换机助手 360清理大师Win10

360清理大师Win10 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 360加固保

360加固保 360贷款神器

360贷款神器 360手机浏览器

360手机浏览器 360安全云盘

360安全云盘 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 安全换机

安全换机 360帮帮

360帮帮 清理大师

清理大师 省电王

省电王 360商城

360商城 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360互助

360互助 信贷管家

信贷管家 360摄像机云台AI版

360摄像机云台AI版 360摄像机小水滴AI版

360摄像机小水滴AI版 360摄像机云台变焦版

360摄像机云台变焦版 360可视门铃

360可视门铃 360摄像机云台1080p

360摄像机云台1080p 家庭防火墙V5S增强版

家庭防火墙V5S增强版 家庭防火墙5Pro

家庭防火墙5Pro 家庭防火墙5SV2

家庭防火墙5SV2 家庭防火墙路由器5C

家庭防火墙路由器5C 360儿童手表S1

360儿童手表S1 360儿童手表8X

360儿童手表8X 360儿童手表P1

360儿童手表P1 360儿童手表SE5

360儿童手表SE5 360智能健康手表

360智能健康手表 行车记录仪M310

行车记录仪M310 行车记录仪K600

行车记录仪K600 行车记录仪G380

行车记录仪G380 360行车记录仪G600

360行车记录仪G600 儿童安全座椅

儿童安全座椅 360扫地机器人X90

360扫地机器人X90 360扫地机器人T90

360扫地机器人T90 360扫地机器人S7

360扫地机器人S7 360扫地机器人S6

360扫地机器人S6 360扫地机器人S5

360扫地机器人S5

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 急救盘

急救盘 勒索病毒救助

勒索病毒救助 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 手机急救箱

手机急救箱 360加固保

360加固保 360贷款神器

360贷款神器 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 一键root

一键root 安全换机

安全换机 360帮帮

360帮帮 信用卫士

信用卫士 清理大师

清理大师 省电王

省电王 360商城

360商城 流量卫士

流量卫士 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360手机N7

360手机N7 360手机N6

Pro

360手机N6

Pro 360手机vizza

360手机vizza 360手机N5S

360手机N5S 360儿童手表6C

360儿童手表6C 360儿童手表6W

360儿童手表6W 360儿童手表SE2代

360儿童手表SE2代 360手表SE2Plus

360手表SE2Plus 360老人手表

360老人手表 360摄像机大众版

360摄像机大众版 360安全路由器P3

360安全路由器P3 360安全路由器P2

360安全路由器P2 360儿童机器人

360儿童机器人 外设产品

外设产品 影音娱乐

影音娱乐 平板电脑

平板电脑 二手手机

二手手机 二代 美猴王版

二代 美猴王版 二代

美猴王领航版

二代

美猴王领航版 标准升级版

标准升级版 后视镜版

后视镜版 车载电器

车载电器

京公网安备 11000002000006号

京公网安备 11000002000006号