2022年11月勒索软件态势分析

- 2022-12-16 11:12:51

勒索软件传播至今,360反勒索服务已累计接收到上万勒索软件感染求助。随着新型勒索软件的快速蔓延,企业数据泄露风险不断上升,勒索金额在数百万到近亿美元的勒索案件不断出现。勒索软件给企业和个人带来的影响范围越来越广,危害性也越来越大。360安全大脑针对勒索软件进行了全方位的监测与防御,为需要帮助的用户提供360反勒索服务。

2022年11月,全球新增的活跃勒索软件家族有:Royal、BlackBit、Play、PCOK、Somnia等家族。其中Royal勒索软件不仅是本月新增,还是本月双重勒索软件中受害者数量最高的一个家族;PCOK为本月国内新增家族;Somnia勒索软件被俄罗斯黑客用于攻击乌克兰。本月,360解密大师新增对Coffee最新变种的解密支持。

以下是本月值的关注的部分热点:

一、 LockBit组织正利用Amadey Bot恶意软件进行传播,并对Continental汽车公司发起网络攻击。

二、 Coffee新变种重出江湖,袭击国内高校与研究机构

三、 新型Azov数据擦除器试图陷害安全研究人员

四、 Keralty遭受勒索攻击导致哥伦比亚医疗系统受到影响

五、 加拿大食品零售巨头Sobeys遭到Black Basta勒索软件攻击

基于对360反勒索数据的分析研判,360数字安全集团高级威胁研究分析中心(CCTGA勒索软件防范应对工作组成员)发布本报告。

感染数据分析

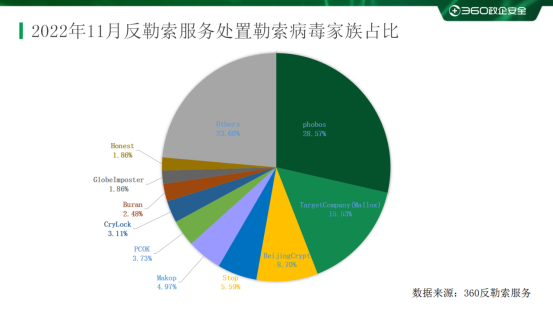

针对本月勒索软件受害者所中勒索软件家族进行统计,phobos家族占比28.57%居首位,其次是占比15.53%的TargetCompany(Mallox),BeijingCrypt家族以8.70%位居第三。

本月phobos勒索家族重回首位,传播方式并未改变,仍采用暴力破解远程桌面,主要流行版本变为后缀为faust的变种。

PCOK勒索软件是本月在国内新增的一款勒索软件,和phobos家族一样通过获取远程桌面密码后手动投毒传播。

Coffee勒索软件在本月底再次活跃,与之前360安全大脑年初捕获该病毒时的传播渠道相同,通过QQ群文件与邮件针对高校师生进行传播。

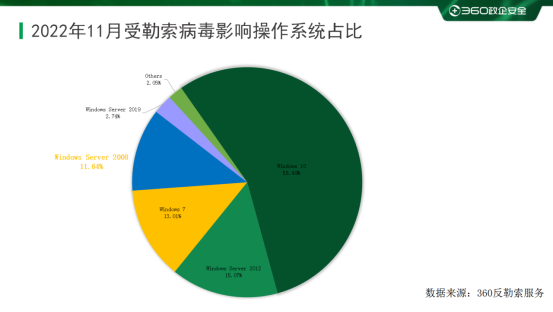

对本月受害者所使用的操作系统进行统计,位居前三的是:Windows 10、Windows Server 2012以及Windows 7。

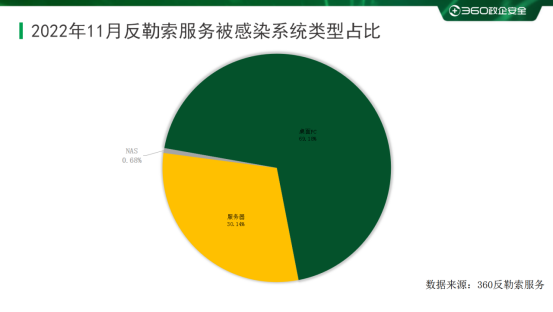

2022年11月被感染的系统中桌面系统和服务器系统占比显示,受攻击的系统类型仍以桌面系统为主。

勒索病毒疫情分析

LockBit组织正利用Amadey Bot恶意软件进行传播,并对Continental汽车公司发起网络攻击

目前,LockBit 3.0勒索软件组织正在使用安装Amadey Bot的钓鱼电子邮件来入侵设备并在受害设备中投放勒索软件并加密。

据分析,在当前版本的攻击中,攻击者会使用经混淆的PowerShell脚本或命令行来在线加载并执行LockBit 3.0攻击载荷,使其在主机上运行以加密文件。

Amadey Bot恶意软件是一种能够执行系统侦察、数据过滤和执行载荷加载的旧病毒。据研究人员研究,2022年Amadey Bot的活动有所增加,并在其最新版本中增加了对抗病毒检测和自动回避的功能,使其的入侵及载荷投放行为更加隐蔽。

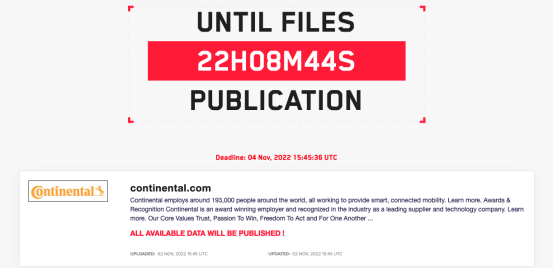

本月LockBit勒索软件组织还对德国跨国汽车集团Continental发起网络攻击。据称,在此次攻击中LockBit还窃取了Continental系统中的一些数据。攻击者还威胁说,如果该公司在未来22小时内不服从他们的要求,他们就将在数据泄露网站上公布这些数据。目前,该团伙尚未公布其从Continental网络中窃取的数据及其他细节。

由于LockBit表示将公布“所有可用”数据,这可能说明Continental尚未与勒索软件团伙进行谈判或已经拒绝了对方的勒索要求。

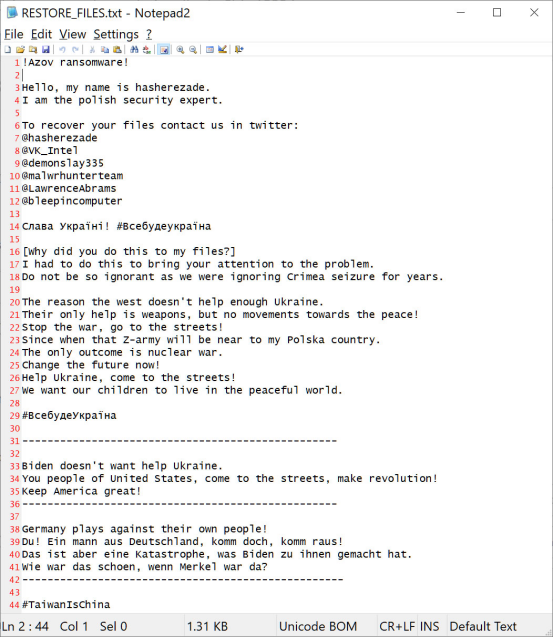

新型Azov数据擦除器试图陷害安全研究人员

一款新型名为Azov的数据擦拭器正在通过盗版软件、密钥生成器和广告软件大量传播,同时该软件试图通过虚假消息谎称某安全研究员为其幕后黑手。

该软件的了勒索信息文件名为“RESTORE_FILES.txt”。在信息中,该软件宣称之所以攻击当前设备是为了抗议克里米亚被占领,也是因为西方国家在帮助乌克兰对抗俄罗斯方面做得不够。

此外,由于无法联系攻击者支付赎金,该勒索软件被归类为数据清除器,而不是通常的加密型勒索软件。

Keralty遭受勒索攻击导致哥伦比亚医疗系统受到影响

11月底,Keralty跨国医疗机构遭遇勒索软件攻击,扰乱了该公司及其子公司的网站和运营。

Keralty是一家哥伦比亚医疗保健提供商,在拉丁美洲、西班牙、美国和亚洲运营着12家医院和371家医疗中心的国际网络。该集团拥有24000名员工和10000名医生,为600多万名患者提供医疗服务。该公司通过其子公司Colsanitas、Sanitas USA和EPS Sanitas提供具体的医疗保健服务。

过去几天,Keralty及其子公司EPS Sanitas和Colsanitas的IT运营、医疗预约及其网站都受到了此次勒索攻击事件的影响。而信息系统的中断直接影响了哥伦比亚的医疗保健系统。当地媒体报道称,患者排队等候治疗超过12个小时,一些患者因缺乏医疗护理而晕倒。

11月28日,Keralty表示他们遇到了技术问题,但没有透露原因。而根据Keralty在29日发布了另一份声明证实,此次系统问题是由其网络受到勒索攻击造成的,导致其IT系统出现技术故障。

而根据一位名为亚历克斯·兰德(Alexánder)的推特用户在推特上发布了一张VMware ESXi服务器的截图,并附有一张显示“目前已确认这份勒索信息来自于RansomHouse家族的勒索软件。

加拿大食品零售巨头Sobeys遭到Black Basta勒索软件攻击

加拿大食品零售巨头Venus旗下的杂货店和药店自11月初以来一直存在IT系统问题。而在11月7日发布的新闻中称,Venus的母公司Empire透露:尽管其杂货店仍在营业,但一些服务受到了这些IT问题的影响。

该零售商透露:“公司的杂货店仍在营业并为顾客提供服务,目前没有出现严重的中断。然而,一些店内服务出现了间断或延迟……此外,公司的某些药房在开具处方等方面遇到了技术问题。然而,公司仍致力于为所有患者提供医护服务。”该公司还补充称,正在努力解决影响其IT系统的问题,以减少门店收到的影响。

据Sobeys在其官网上发表的另一份单独声明中补充称所有商店都保持营业,且“没有受到严重干扰”。然而,根据其员工的说法:所有电脑都受到了Venus勒索软件影响而被锁定,只有POS机和支付系统由于工作在独立网络中而幸免遇难。

黑客信息披露

以下是本月收集到的黑客邮箱信息:

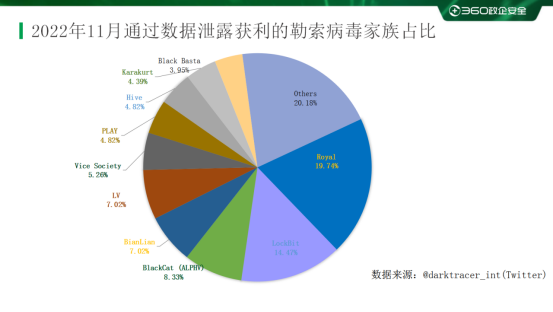

当前,通过双重勒索或多重勒索模式获利的勒索软件家族越来越多,勒索软件所带来的数据泄露的风险也越来越大。以下是本月通过数据泄露获利的勒索软件家族占比,该数据仅为未能第一时间缴纳赎金或拒缴纳赎金部分(已经支付赎金的企业或个人,可能不会出现在这个清单中)。

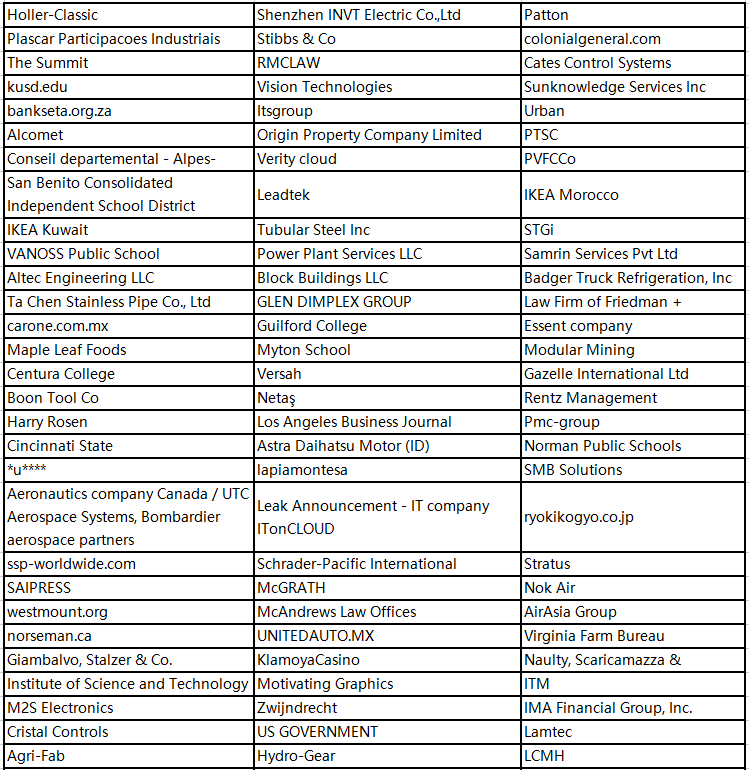

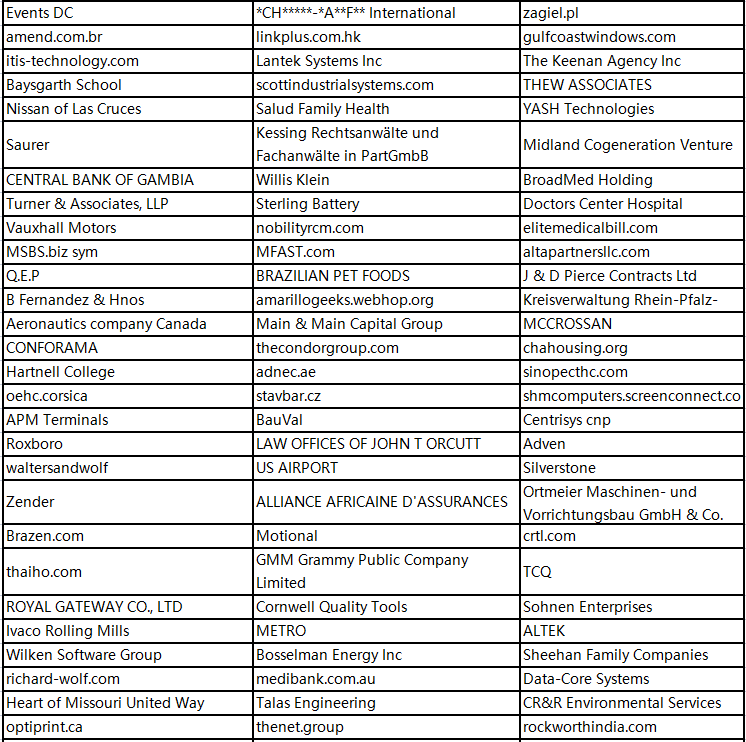

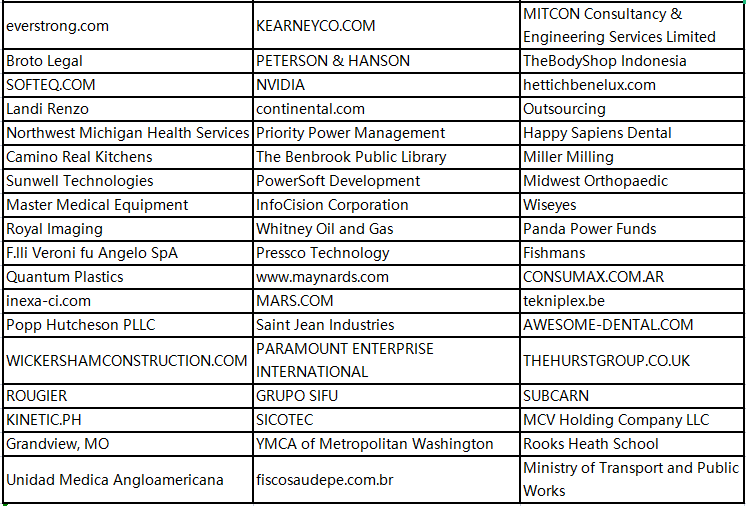

以下是本月被双重勒索软件家族攻击的企业或个人。若未发现被数据存在泄露风险的企业或个人也请第一时间自查,做好数据已被泄露准备,采取补救措施。

本月总共有229个组织/企业遭遇勒索攻击,其中包含中国5个组织/企业在本月遭遇了双重勒索/多重勒索。其中有3个组织/企业未被标明,因此不再以下表格中。

系统安全防护数据分析

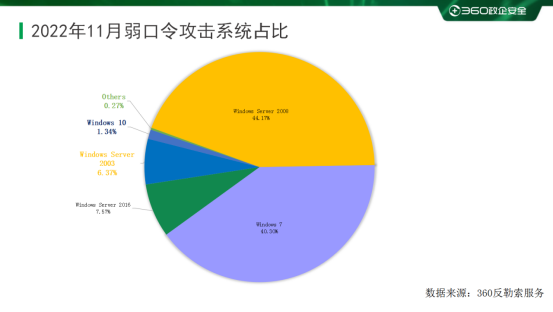

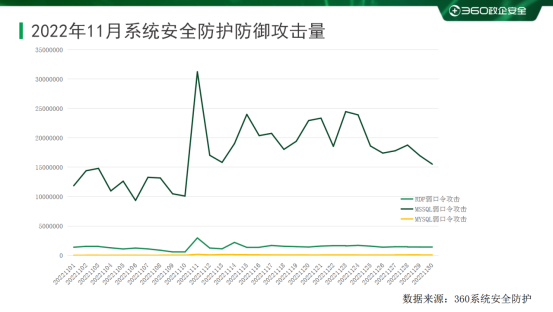

360系统安全产品,针对服务器进行全量下发了系统安全防护功能,针对非服务器版本的系统仅在发现被攻击时才下发防护。在本月被攻击的系统版本中,排行前三的依次为Windows Server 2008 、Windows 7以及Windows Server 2016。

对2022年11月被攻击系统所属地域统计发现,与之前几个月采集到的数据进行对比,地区排名和占比变化均不大。数字经济发达地区仍是攻击的主要对象。

通过观察2022年11月弱口令攻击态势发现,RDP弱口令攻击、MYSQL弱口令攻击和MSSQL弱口令攻击整体无较大波动。

勒索软件关键词

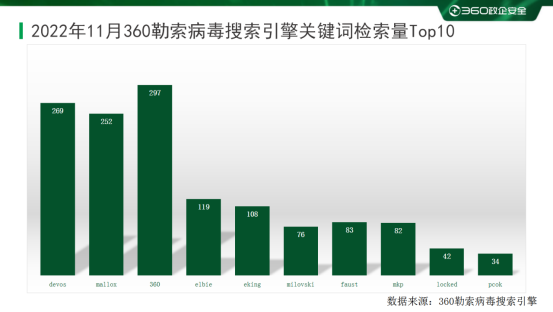

以下是本月上榜活跃勒索软件关键词统计,数据来自360勒索软件搜索引擎。

l devos:该后缀有三种情况,均因被加密文件后缀会被修改为devos而成为关键词。但本月活跃的是phobos勒索软件家族,该家族的主要传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

l mallox:属于Mallox勒索病毒家族,由于被加密文件后缀会被修改为mallox而成为关键词。通过SQLGlobeImposter渠道进行传播。此外360安全大脑监控到该家族本月还通过匿影僵尸网络进行传播。

l 360:属于BeijngCrypt勒索软件家族,由于被加密文件后缀会被修改为360而成为关键词。该家族主要的传播方式为:通过暴力破解远程桌面口令成功后手动投毒,本月新增通过数据库弱口令攻击进行传播。

l elbie:属于phobos勒索软件家族,由于被加密文件后缀会被修改为elbie而成为关键词。该家族的主要传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

l eking:同elbie。

l milovski:同mallox。

l faust:同elbie

l mkp:属于Makop勒索软件家族,由于被加密文件后缀会被修改为mkp而成为关键词。该家族主要的传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

l locked:属于TellYouThePass勒索软件家族,由于被加密文件后缀会被修改为locked而成为关键词。该家族主要通过各种软件漏洞、系统漏洞进行传播。

l Pock:属于POCK勒索软件家族,由于被加密文件后缀会被修改为POCK而成为关键词,该家族主要的传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

解密大师

从解密大师本月解密数据看,解密量最大 的是GandCrab,其次是CryptoJoker。使用解密大师解密文件的用户数量最高的是Crysis被家族加密的设备(解密文件数较小故未入榜),其次是被CryptoJoker家族加密的设备。本月新增对Coffee最新变种的解密支持。

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360安全云盘

360安全云盘 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 勒索病毒救助

勒索病毒救助 急救盘

急救盘 高危漏洞免疫

高危漏洞免疫 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360换机助手

360换机助手 360清理大师Win10

360清理大师Win10 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 360加固保

360加固保 360贷款神器

360贷款神器 360手机浏览器

360手机浏览器 360安全云盘

360安全云盘 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 安全换机

安全换机 360帮帮

360帮帮 清理大师

清理大师 省电王

省电王 360商城

360商城 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360互助

360互助 信贷管家

信贷管家 360摄像机云台AI版

360摄像机云台AI版 360摄像机小水滴AI版

360摄像机小水滴AI版 360摄像机云台变焦版

360摄像机云台变焦版 360可视门铃

360可视门铃 360摄像机云台1080p

360摄像机云台1080p 家庭防火墙V5S增强版

家庭防火墙V5S增强版 家庭防火墙5Pro

家庭防火墙5Pro 家庭防火墙5SV2

家庭防火墙5SV2 家庭防火墙路由器5C

家庭防火墙路由器5C 360儿童手表S1

360儿童手表S1 360儿童手表8X

360儿童手表8X 360儿童手表P1

360儿童手表P1 360儿童手表SE5

360儿童手表SE5 360智能健康手表

360智能健康手表 行车记录仪M310

行车记录仪M310 行车记录仪K600

行车记录仪K600 行车记录仪G380

行车记录仪G380 360行车记录仪G600

360行车记录仪G600 儿童安全座椅

儿童安全座椅 360扫地机器人X90

360扫地机器人X90 360扫地机器人T90

360扫地机器人T90 360扫地机器人S7

360扫地机器人S7 360扫地机器人S6

360扫地机器人S6 360扫地机器人S5

360扫地机器人S5

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 急救盘

急救盘 勒索病毒救助

勒索病毒救助 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 手机急救箱

手机急救箱 360加固保

360加固保 360贷款神器

360贷款神器 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 一键root

一键root 安全换机

安全换机 360帮帮

360帮帮 信用卫士

信用卫士 清理大师

清理大师 省电王

省电王 360商城

360商城 流量卫士

流量卫士 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360手机N7

360手机N7 360手机N6

Pro

360手机N6

Pro 360手机vizza

360手机vizza 360手机N5S

360手机N5S 360儿童手表6C

360儿童手表6C 360儿童手表6W

360儿童手表6W 360儿童手表SE2代

360儿童手表SE2代 360手表SE2Plus

360手表SE2Plus 360老人手表

360老人手表 360摄像机大众版

360摄像机大众版 360安全路由器P3

360安全路由器P3 360安全路由器P2

360安全路由器P2 360儿童机器人

360儿童机器人 外设产品

外设产品 影音娱乐

影音娱乐 平板电脑

平板电脑 二手手机

二手手机 二代 美猴王版

二代 美猴王版 二代

美猴王领航版

二代

美猴王领航版 标准升级版

标准升级版 后视镜版

后视镜版 车载电器

车载电器

京公网安备 11000002000006号

京公网安备 11000002000006号