苹果惊爆永久性硬件漏洞:你的iPhone将轻易被人操控!

- 2019-09-28 17:53:33

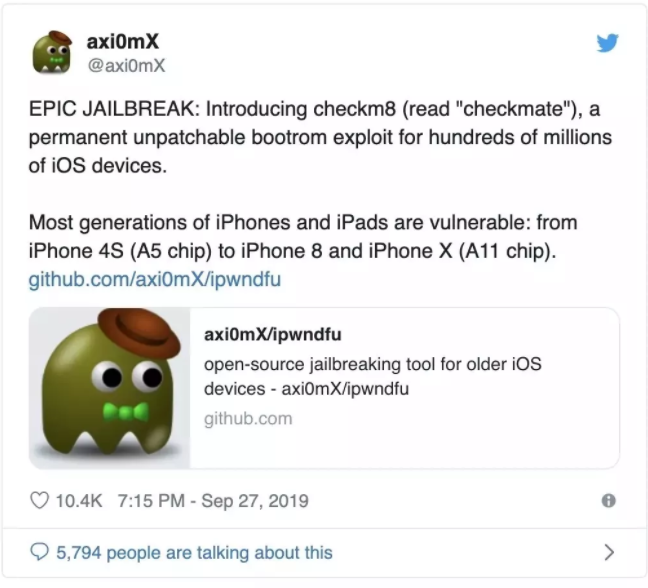

【快讯】一名安全研究员在Twitter上曝出一个苹果硬件层面的漏洞,可以使iPhone4S到iPhone8、iPhoneX的所有苹果手机及同款A系列处理器的iPad、iPod touch等iOS设备永久越狱,而且该漏洞无法被修复,影响范围波及数亿设备。

今天,一名国外安全研究员axi0mX在Twitter上披露了一则爆炸性消息:iOS存在着一枚硬件漏洞,并且该漏洞无法修复,可导致数以亿计的iOS设备遭到永久性、不可阻挡的越狱。这也是苹果继2010年著名黑客Geohot发现的Bootrom级别漏洞之后,再一个可造成永久越狱的同类型漏洞。正因其无法估量的危害性,它被称作“史诗级”安全漏洞,并以“Checkm8”命名,意为国际象棋术语中的 “将死”。

与以往的系统漏洞不同,这是一个Bootrom硬件漏洞,该漏洞存在于硬件之上,无法通过软件来修复。它是利用了iOS设备在启动时加载的初始代码中的一个漏洞。由于它存在ROM(只读存储器)中,所以苹果不能通过软件更新来弥补或修复它,这也意味着,漏洞将会永久存在,苹果不再安全。

要知道,上一次出现同类型漏洞已经要追溯到iPhone 4时代了。它是由著名的天才黑客Geohot发现的,在他的越狱程序limera1n 中放出(2010年10月),可以针对iPhone 4、iPhone 3GS等手机进行永久越狱(无法修补),而Geohot发现的漏洞让iOS越狱进入了一段黄金时代。十年之隔,历史再度上演,iOS 最新爆出的“Checkm8”漏洞,再一次将越狱这个词推向了大众的视野,甚至可以让 iOS 设备永久越狱。

除了越狱以外,若是成功利用Bootrom漏洞,攻击者还可以随意对手中设备进行系统版本的升降级,可以刷入自己定制的iOS 系统,甚至刷上 Android 系统。而当这一切发生在你的设备时,苹果自身的防护机制将会失灵,对此毫无抵御之力。

根据已经在GitHub上公开的内容,该漏洞允许的功能包括:

使用 Bootrom漏洞对iPhone 3GS进行越狱和降级;

用于 S5L8720 设备的带有 Steakhousesuce 漏洞利用的 DFU 模式;

用于 S5L8920 /S5L8922 设备的带 limera1n 漏洞利用的 DFU模式;

用于 S5L8930 设备的具有 SHAtter 漏洞利用功能的 DFU 模式;

在 S5L8920 /S5L8922 / S5L8930 设备上转储 SecureROM;

在 S5L8920 设备上转储 NOR;

S5L8920 设备上的 Flash NOR;

使用 PID 模式的 GID 或 UID 密钥在连接的设备上加密或解密十六进制数据。

除了上述这些,利用该漏洞还能造成无穷的安全隐忧:攻击者可以利用这一漏洞绕过苹果的iCloud账户锁,使得被盗或丢失的iOS设备的账户锁定失效,或者安装带病毒的iOS版本,从而窃取用户信息。

必须警惕的是,这个漏洞的覆盖面异常之广,可以直接影响到多达数亿个的iOS设备:从iPhone 4S (A5芯片)到iPhone 8 和iPhone X(A11芯片)的所有iPhone,以及其他使用同款 A 系列处理器的 iPad、iPodtouch 等 iOS 设备都会受到影响,绝大部分iOS设备将变得脆弱不堪。

虽然,目前还没有出现利用Checkm8漏洞的实际的越狱行为,也不能简单地下载一个工具去破解设备、下载应用程序和修改iOS。同时,axi0mX 也指出,这种攻击不能远程执行,而必须通过 USB 进行。

而截至目前,苹果官方还没有正式回应,尽管智库设想苹果可以为新设备修补Bootrom,但如果不更换硬件,数亿部iOS设备依然无法得到修补。

现在说Checkm8是否会为破解iPhone带来一个新的黄金时代还为时过早,不过reddit上越狱版块的许多成员都非常乐观。一名用户宣称,由于该漏洞的范围之大,这是“有史以来越狱圈发生的最大事件”。无论如何,考虑到这种攻击的性质以及它对设备的影响程度,未来都需要对其进行监控。

智库亦然,这枚苹果的史诗级漏洞,仿如越狱中的月光宝盒,可穿越去未来所有苹果手机系统,若然它被用于网络战和定向攻击中,XS以下的手机在有意或无意的物理接触之下,都不再具备一丝安全屏障,而这可能不久便会发生,在这个安全堡垒被摧毁之前,如果您对安全性要求比较高,应该立刻更换手机!

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360安全云盘

360安全云盘 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 勒索病毒救助

勒索病毒救助 急救盘

急救盘 高危漏洞免疫

高危漏洞免疫 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360换机助手

360换机助手 360清理大师Win10

360清理大师Win10 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 360加固保

360加固保 360贷款神器

360贷款神器 360手机浏览器

360手机浏览器 360安全云盘

360安全云盘 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 安全换机

安全换机 360帮帮

360帮帮 清理大师

清理大师 省电王

省电王 360商城

360商城 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360互助

360互助 信贷管家

信贷管家 360摄像机云台AI版

360摄像机云台AI版 360摄像机小水滴AI版

360摄像机小水滴AI版 360摄像机云台变焦版

360摄像机云台变焦版 360可视门铃

360可视门铃 360摄像机云台1080p

360摄像机云台1080p 家庭防火墙V5S增强版

家庭防火墙V5S增强版 家庭防火墙5Pro

家庭防火墙5Pro 家庭防火墙5SV2

家庭防火墙5SV2 家庭防火墙路由器5C

家庭防火墙路由器5C 360儿童手表S1

360儿童手表S1 360儿童手表8X

360儿童手表8X 360儿童手表P1

360儿童手表P1 360儿童手表SE5

360儿童手表SE5 360智能健康手表

360智能健康手表 行车记录仪M310

行车记录仪M310 行车记录仪K600

行车记录仪K600 行车记录仪G380

行车记录仪G380 360行车记录仪G600

360行车记录仪G600 儿童安全座椅

儿童安全座椅 360扫地机器人X90

360扫地机器人X90 360扫地机器人T90

360扫地机器人T90 360扫地机器人S7

360扫地机器人S7 360扫地机器人S6

360扫地机器人S6 360扫地机器人S5

360扫地机器人S5

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 急救盘

急救盘 勒索病毒救助

勒索病毒救助 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 手机急救箱

手机急救箱 360加固保

360加固保 360贷款神器

360贷款神器 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 一键root

一键root 安全换机

安全换机 360帮帮

360帮帮 信用卫士

信用卫士 清理大师

清理大师 省电王

省电王 360商城

360商城 流量卫士

流量卫士 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360手机N7

360手机N7 360手机N6

Pro

360手机N6

Pro 360手机vizza

360手机vizza 360手机N5S

360手机N5S 360儿童手表6C

360儿童手表6C 360儿童手表6W

360儿童手表6W 360儿童手表SE2代

360儿童手表SE2代 360手表SE2Plus

360手表SE2Plus 360老人手表

360老人手表 360摄像机大众版

360摄像机大众版 360安全路由器P3

360安全路由器P3 360安全路由器P2

360安全路由器P2 360儿童机器人

360儿童机器人 外设产品

外设产品 影音娱乐

影音娱乐 平板电脑

平板电脑 二手手机

二手手机 二代 美猴王版

二代 美猴王版 二代

美猴王领航版

二代

美猴王领航版 标准升级版

标准升级版 后视镜版

后视镜版 车载电器

车载电器

京公网安备 11000002000006号

京公网安备 11000002000006号