留神网络“疫”情!BlueKeep漏洞再掀风浪!

- 2020-02-18 09:53:41

新冠疫情拉开了数字化时代远程办公的大幕,在当下全民抗疫的关键时刻,互联网信息系统在疫情防控医疗指挥及维系社会正常运转中,发挥着至关重要的作用。

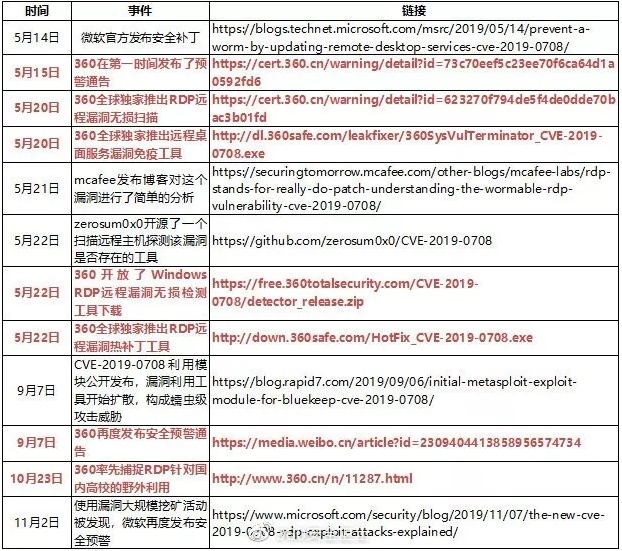

事件爆发后,2019年5月22日360安全大脑便全球独家推出RDP远程漏洞热补丁工具down.360safe.com/HotFix_CVE-2019-0708.exe无需重启服务器,即可自动免疫此高危漏洞攻击,保护服务器数据及个人用户信息安全。

如今时隔数月,借助该漏洞发起的挖矿攻击却再次来犯,威胁可谓有增无减。要知道,当下抗击新型冠状病毒工作已进入战斗关键时期,各大医疗系统及复工在即的企业办公系统一旦遭遇该木马攻击,必将带来无法估量的损失,这对疫情防控来说无疑是雪上加霜。

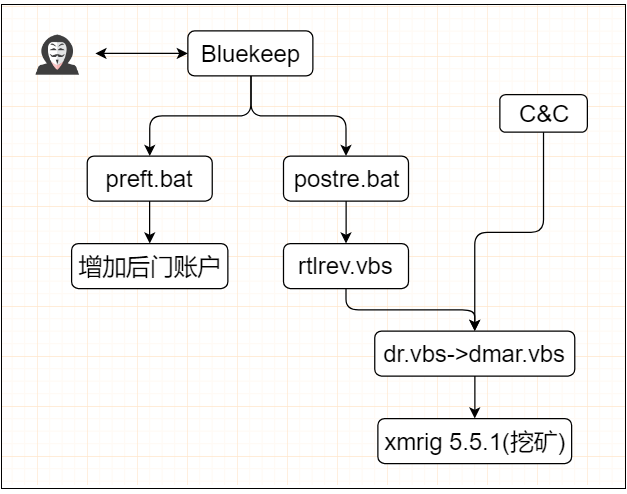

对此,360安全大脑再度秒级响应全面拦截该木马攻击,并进一步深度追踪溯源,剖析还原了该木马的攻击路径。如图所示,该木马通过BlueKeep漏洞入驻用户电脑后,会首先向用户电脑中下发两个木马模块-preft.bat和postre.bat。

其中preft.bat会在受感染的机器上增加SysUpdate后门,以供黑客进一步控制该机器。

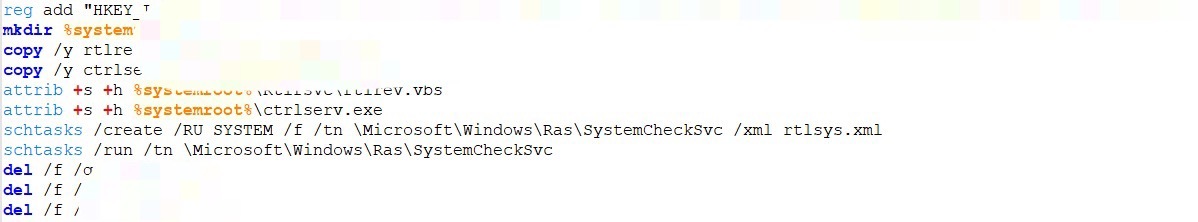

而另一病毒模块postre.bat则负责将系统根目录添加到杀毒软件的排除项中,并将后续rtlrev.vbs等恶意脚本拷贝到系统根目录下执行:

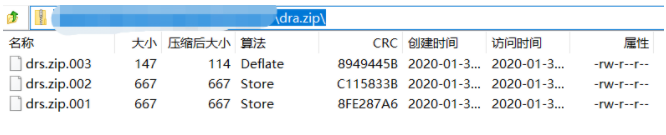

恶意脚本rtlrev.vbs下载并执行dr.vbs。值得一提的是,通过该恶意脚本下载的压缩包经过了两层压缩,可以起到简单的免杀作用。

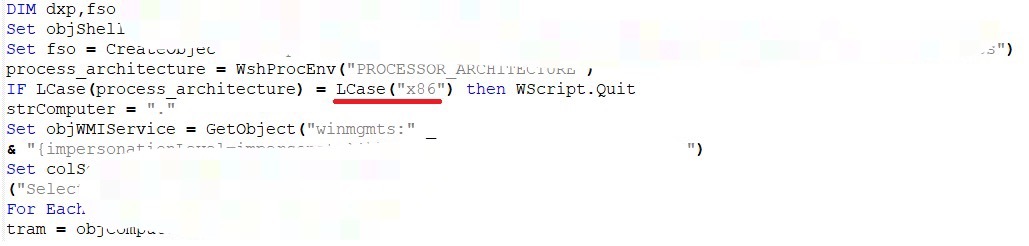

而进一步通过dr.vbs下载执行的病毒模块dmar.vbs,则会通过判断当前操作系统位数是否为64位来确认运行。

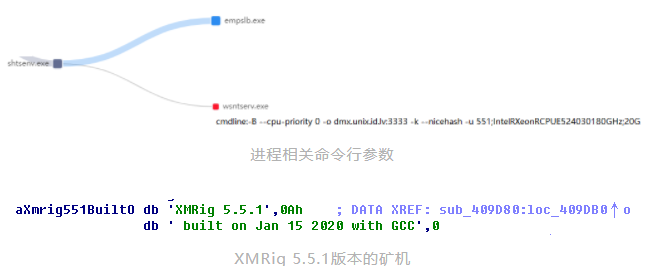

随后下载挖矿程序与配置,创建挖矿的计划任务,调起矿机开始挖矿。

因此,为避免这类攻击态势再度蔓延,360安全大脑建议广大用户做好以下防护措施,保护抗疫期间的电脑及财产安全:

4、360安全卫士支持拦截与查杀此类木马病毒,建议广大用户安装查杀。

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360安全云盘

360安全云盘 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 勒索病毒救助

勒索病毒救助 急救盘

急救盘 高危漏洞免疫

高危漏洞免疫 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360换机助手

360换机助手 360清理大师Win10

360清理大师Win10 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 360加固保

360加固保 360贷款神器

360贷款神器 360手机浏览器

360手机浏览器 360安全云盘

360安全云盘 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 安全换机

安全换机 360帮帮

360帮帮 清理大师

清理大师 省电王

省电王 360商城

360商城 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360互助

360互助 信贷管家

信贷管家 360摄像机云台AI版

360摄像机云台AI版 360摄像机小水滴AI版

360摄像机小水滴AI版 360摄像机云台变焦版

360摄像机云台变焦版 360可视门铃

360可视门铃 360摄像机云台1080p

360摄像机云台1080p 家庭防火墙V5S增强版

家庭防火墙V5S增强版 家庭防火墙5Pro

家庭防火墙5Pro 家庭防火墙5SV2

家庭防火墙5SV2 家庭防火墙路由器5C

家庭防火墙路由器5C 360儿童手表S1

360儿童手表S1 360儿童手表8X

360儿童手表8X 360儿童手表P1

360儿童手表P1 360儿童手表SE5

360儿童手表SE5 360智能健康手表

360智能健康手表 行车记录仪M310

行车记录仪M310 行车记录仪K600

行车记录仪K600 行车记录仪G380

行车记录仪G380 360行车记录仪G600

360行车记录仪G600 儿童安全座椅

儿童安全座椅 360扫地机器人X90

360扫地机器人X90 360扫地机器人T90

360扫地机器人T90 360扫地机器人S7

360扫地机器人S7 360扫地机器人S6

360扫地机器人S6 360扫地机器人S5

360扫地机器人S5

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 急救盘

急救盘 勒索病毒救助

勒索病毒救助 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 手机急救箱

手机急救箱 360加固保

360加固保 360贷款神器

360贷款神器 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 一键root

一键root 安全换机

安全换机 360帮帮

360帮帮 信用卫士

信用卫士 清理大师

清理大师 省电王

省电王 360商城

360商城 流量卫士

流量卫士 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360手机N7

360手机N7 360手机N6

Pro

360手机N6

Pro 360手机vizza

360手机vizza 360手机N5S

360手机N5S 360儿童手表6C

360儿童手表6C 360儿童手表6W

360儿童手表6W 360儿童手表SE2代

360儿童手表SE2代 360手表SE2Plus

360手表SE2Plus 360老人手表

360老人手表 360摄像机大众版

360摄像机大众版 360安全路由器P3

360安全路由器P3 360安全路由器P2

360安全路由器P2 360儿童机器人

360儿童机器人 外设产品

外设产品 影音娱乐

影音娱乐 平板电脑

平板电脑 二手手机

二手手机 二代 美猴王版

二代 美猴王版 二代

美猴王领航版

二代

美猴王领航版 标准升级版

标准升级版 后视镜版

后视镜版 车载电器

车载电器

京公网安备 11000002000006号

京公网安备 11000002000006号