超12万台电脑遭到攻击!究竟谁在“祸乱”网络?

- 2019-09-04 20:10:22

近期,360安全大脑监测到“祸乱”僵尸网络利用十多款流氓软件,下发流量暗刷、挖矿、和静默软件推广三大病毒模块,攻击了多达12万台电脑,导致不少用户在使用电脑期间,出现运行卡慢甚至自动安装QQ音乐、简压压缩、旋风PDF等多达20种软件的情况,严重影响了用户的使用体验。

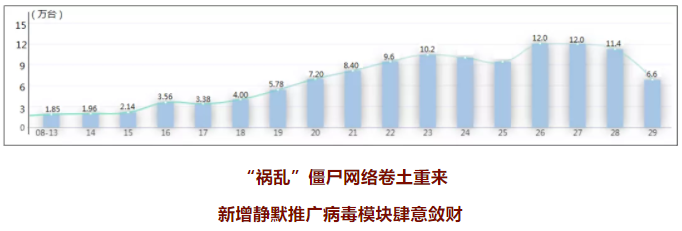

事实上,这并不是“祸乱”第一次在网络上发动大规模攻击。早在今年7月份, 360安全大脑就曾监测拦截过“祸乱”僵尸网络的异动,彼时其搭载流氓软件下发流量暗刷和挖矿两大病毒模块,双管齐下暴力敛财,导致25万台电脑运行受到影响;如今,“祸乱”卷土重来,新增“静默推广”盈利手段再度来袭,肆意损害用户电脑以牟取暴利,可谓来势汹汹。

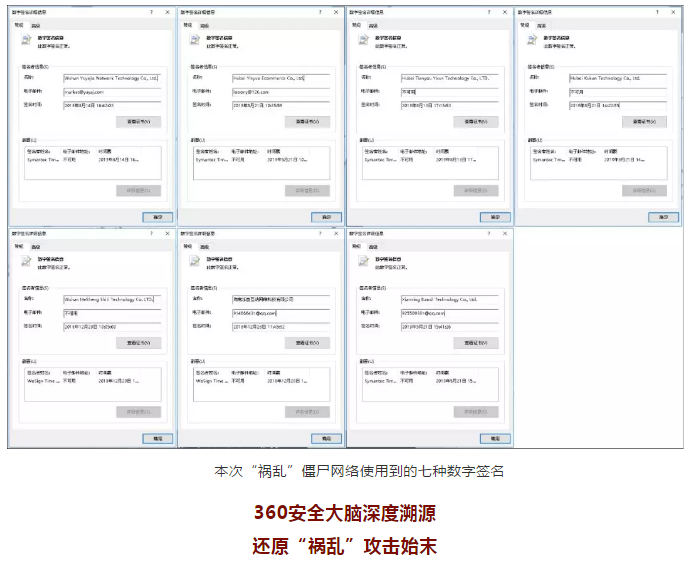

此外,360安全大脑还监测到本次传播的“祸乱”病毒样本总共用到了7种不同的有效数字签名,如此大手笔的投入,可以想象这个僵尸网络能给其背后的黑产团伙带来多大的利益。不过广大用户无需担心,目前360安全卫士已全面拦截“祸乱”僵尸网络的连环攻击,建议广大用户及时下载安装360安全卫士保护电脑隐私及财产安全。

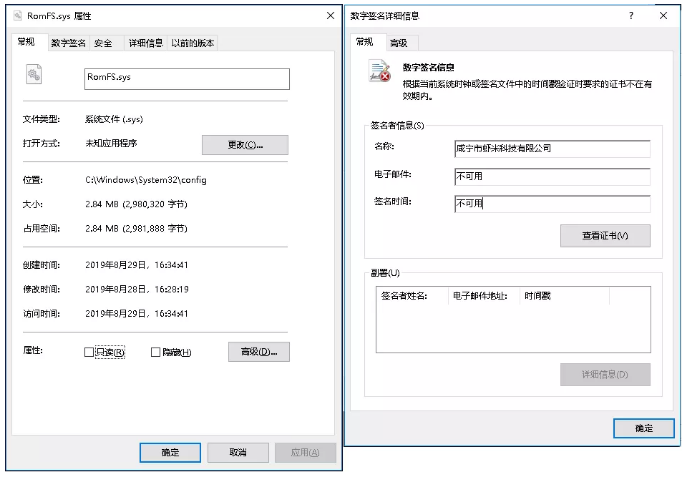

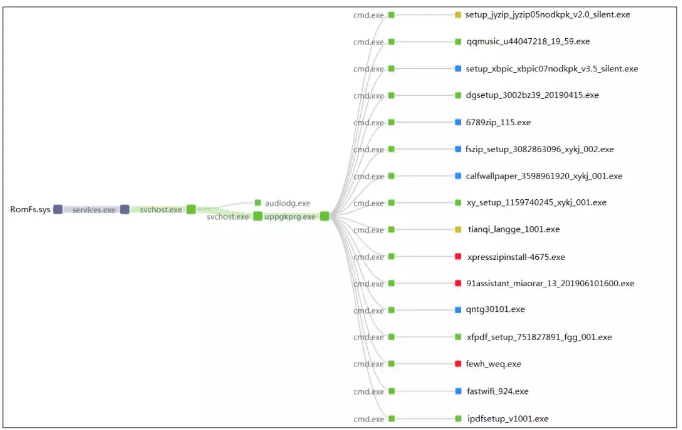

为避免该攻击感染面积进一步扩大,360安全大脑经过深度溯源分析后,全面还原了“祸乱”僵尸网络攻击全貌。数据显示,本次“祸乱”僵尸网络依然会通过“迅捷看图”、“魔方快搜”、“无忧看图”等十多款流氓软件进行传播,在感染方式上与旧版并无太大变化,但在其下发的盈利模块中,除暗刷、挖矿外,却增加了一个用于恶意推广的病毒驱动RomFS.sys,文件属性如下所示:

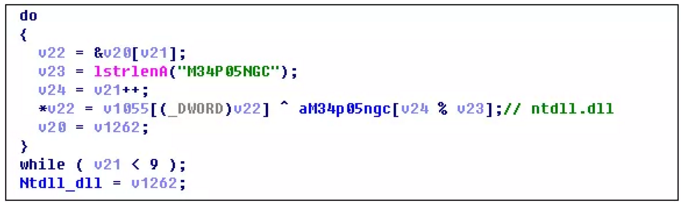

该驱动在启动之后会将病毒动态库注入到系统进程中,动态库的字符串和导入表均经过了混淆处理,运行后先经过异或解密,还原字符串和导入表:

然后检测调试和虚拟机环境:

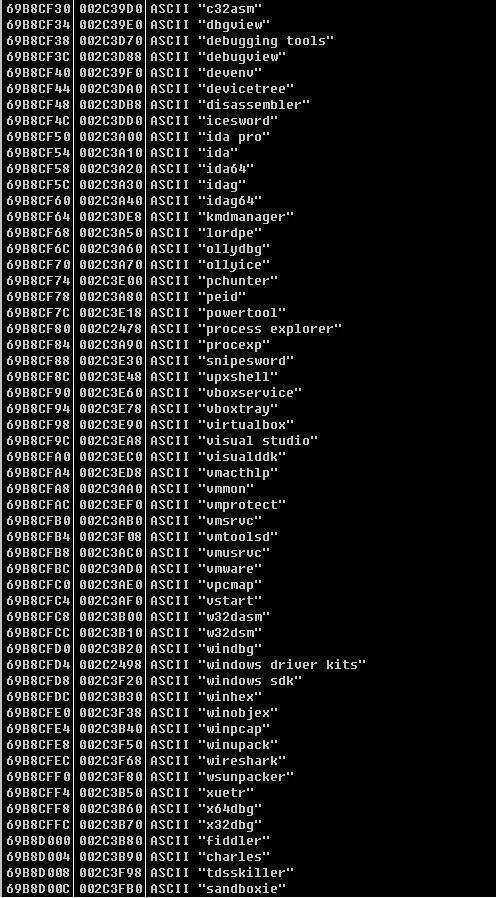

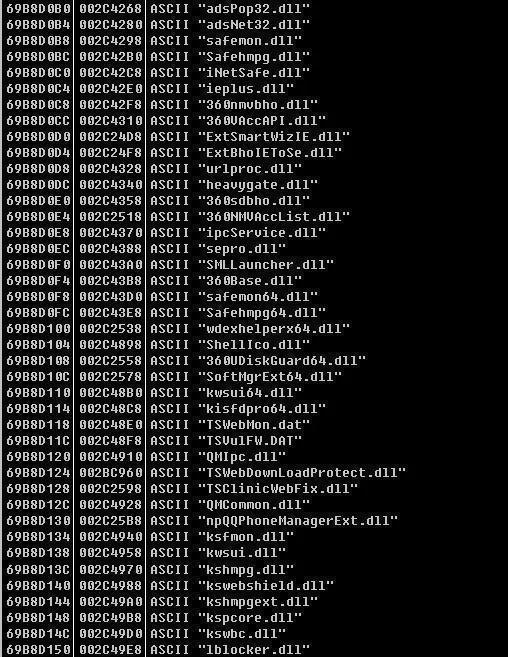

挂钩LdrLoadDll禁止下列安全模块的正常加载:

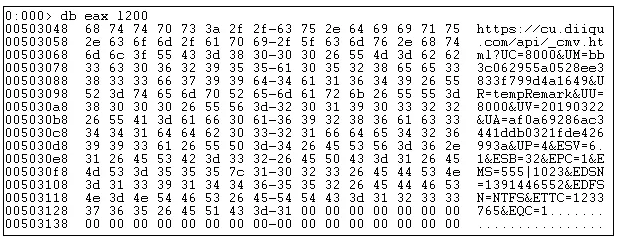

之后会收集系统信息发送到C&C服务器请求配置文件:

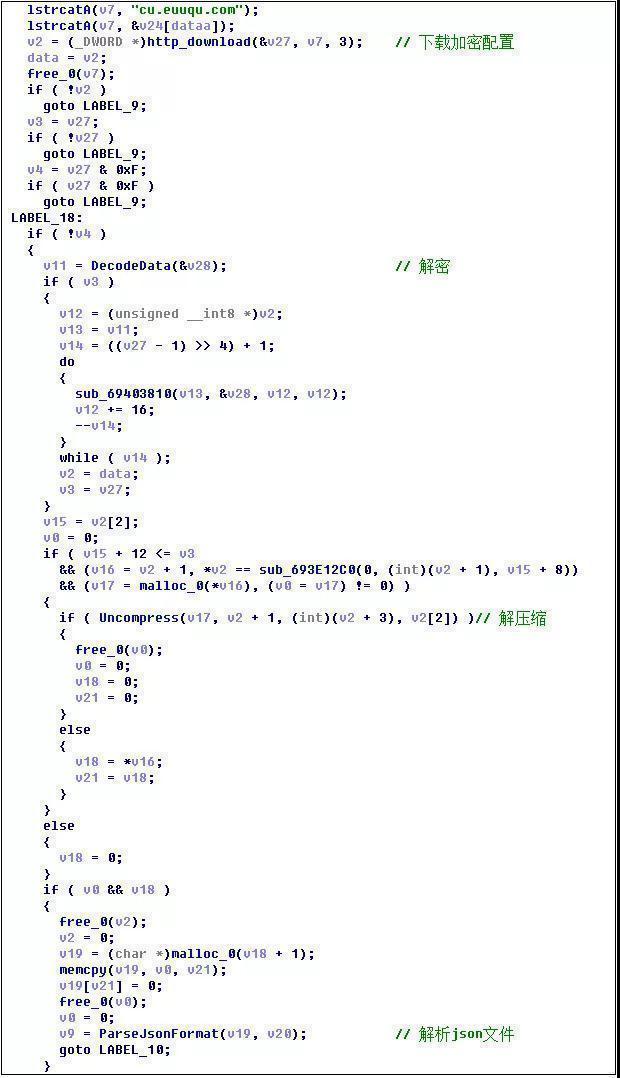

然后解密从服务器返回的加密数据:

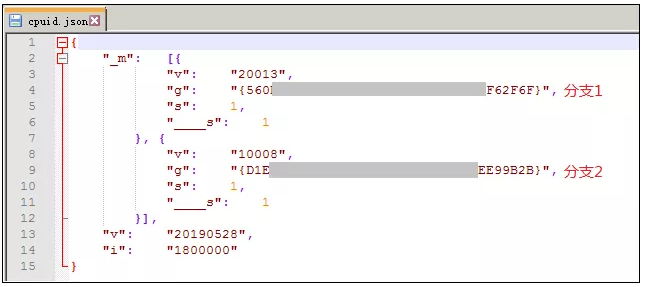

最终解密出一个json格式的配置文件,并将其保存到HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\cpuID中,解密后的配置文件如下图所示:

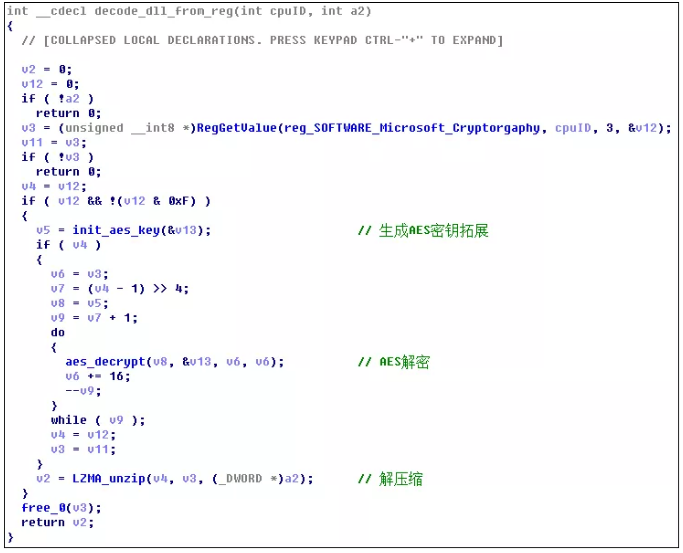

配置文件中不同的CLSID代表不同的分支,对应CLSID的注册表则用来存储加密后不同的病毒模块,当动态库检测到对应的注册表键值存在时,便会读取其中的加密模块进行解密加载,相关的解密过程如下:

最终解密出的病毒模块会执行恶意推广的病毒逻辑,其完整流程如下所示:

了解更多安全资讯或咨询安全问题,请关注以下微信公众号

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360安全云盘

360安全云盘 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 勒索病毒救助

勒索病毒救助 急救盘

急救盘 高危漏洞免疫

高危漏洞免疫 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360换机助手

360换机助手 360清理大师Win10

360清理大师Win10 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 360加固保

360加固保 360贷款神器

360贷款神器 360手机浏览器

360手机浏览器 360安全云盘

360安全云盘 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 安全换机

安全换机 360帮帮

360帮帮 清理大师

清理大师 省电王

省电王 360商城

360商城 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360互助

360互助 信贷管家

信贷管家 360摄像机云台AI版

360摄像机云台AI版 360摄像机小水滴AI版

360摄像机小水滴AI版 360摄像机云台变焦版

360摄像机云台变焦版 360可视门铃

360可视门铃 360摄像机云台1080p

360摄像机云台1080p 家庭防火墙V5S增强版

家庭防火墙V5S增强版 家庭防火墙5Pro

家庭防火墙5Pro 家庭防火墙5SV2

家庭防火墙5SV2 家庭防火墙路由器5C

家庭防火墙路由器5C 360儿童手表S1

360儿童手表S1 360儿童手表8X

360儿童手表8X 360儿童手表P1

360儿童手表P1 360儿童手表SE5

360儿童手表SE5 360智能健康手表

360智能健康手表 行车记录仪M310

行车记录仪M310 行车记录仪K600

行车记录仪K600 行车记录仪G380

行车记录仪G380 360行车记录仪G600

360行车记录仪G600 儿童安全座椅

儿童安全座椅 360扫地机器人X90

360扫地机器人X90 360扫地机器人T90

360扫地机器人T90 360扫地机器人S7

360扫地机器人S7 360扫地机器人S6

360扫地机器人S6 360扫地机器人S5

360扫地机器人S5

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 急救盘

急救盘 勒索病毒救助

勒索病毒救助 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 手机急救箱

手机急救箱 360加固保

360加固保 360贷款神器

360贷款神器 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 一键root

一键root 安全换机

安全换机 360帮帮

360帮帮 信用卫士

信用卫士 清理大师

清理大师 省电王

省电王 360商城

360商城 流量卫士

流量卫士 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360手机N7

360手机N7 360手机N6

Pro

360手机N6

Pro 360手机vizza

360手机vizza 360手机N5S

360手机N5S 360儿童手表6C

360儿童手表6C 360儿童手表6W

360儿童手表6W 360儿童手表SE2代

360儿童手表SE2代 360手表SE2Plus

360手表SE2Plus 360老人手表

360老人手表 360摄像机大众版

360摄像机大众版 360安全路由器P3

360安全路由器P3 360安全路由器P2

360安全路由器P2 360儿童机器人

360儿童机器人 外设产品

外设产品 影音娱乐

影音娱乐 平板电脑

平板电脑 二手手机

二手手机 二代 美猴王版

二代 美猴王版 二代

美猴王领航版

二代

美猴王领航版 标准升级版

标准升级版 后视镜版

后视镜版 车载电器

车载电器

京公网安备 11000002000006号

京公网安备 11000002000006号