【深度报告】国内外电信设备安全监管政策分析

- 2019-06-10 12:03:16

近期,国际形势风云变化,中美贸易摩擦不断,中兴受美制裁事件余波未平,布拉格5G安全会议、华为被美国列入出口管制的“实体名单”等事件又持续发酵,技术的发展越来越多的受到了政治因素的影响。电信设备作为关键信息基础设施的重要组成部分,其安全性受到了各方的重视,国内外对电信设备的安全监管有收紧之势。作为电信设备制造企业,有必要对国内外电信设备安全监管政策进行研究和分析,以采取相应的策略,应对各方监管。

1. 美国以维护国家安全为核心,采取多种手段对电信设备实施监管

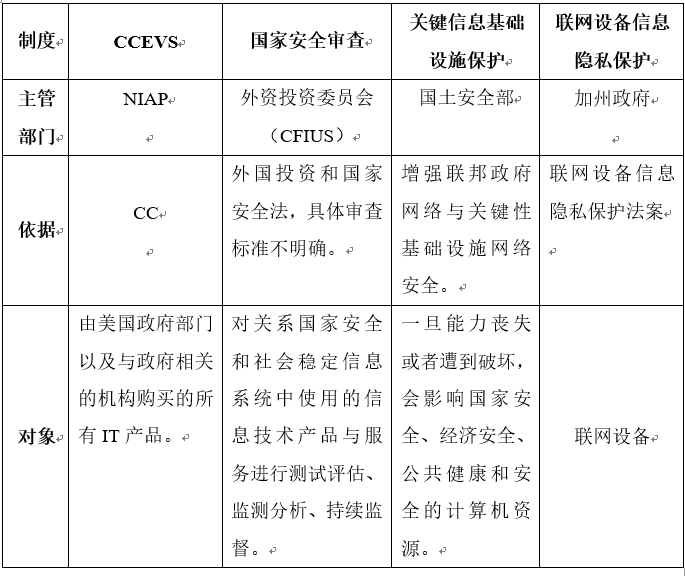

美国是世界上信息通信产业最发达的国家,其对电信设备的监管也比较成熟。对于电信设备的安全监管方式主要如表1所示。

表1 美国电信设备安全监管方式

以上监管政策中,最引人注意的是加州颁布的《联网设备信息隐私保护法案》(SB-327 Information Privacy: Connected Devices)。针对IoT设备的《联网设备信息隐私保护法案》于2018年9月28日由加州州长批准,并将于2020年1月1日起实施生效。这一法案规范的对象是联网设备的制造商,联网设备是指能够直接或间接连接到Internet并且被分配了IP地址或蓝牙地址的任何设备或其他物体。这一定义涵盖了几乎全部的IoT设备,因此也被称为“加州IoT法”。这个法案主要规定了三方面的内容:

其一,要求联网设备的制造商为设备配备合理的安全性能或与设备性质和功能相适应的性能,这里主要是指适合于设备并且适用于设备收集、包含或传输信息的性能。针对这一要求,该法案给出了两种最佳实践。一是为每一个制造的设备设置唯一的预编程密码;二是在用户首次授予访问权限之前要求用户生成新的身份验证方法。

其二,要求企业采取合理管理和控制措施确保个人信息的安全,并对不再需要保留的个人信息要求采取相应手段做到难以再恢复与识别。

其三,要求企业采取和维护与信息安全流程与实践,以避免个人信息发生未经授权的访问、破坏、使用、修改或披露等风险。

目前由于该法案存在模糊性条文,各界对该法案争议较大。不过,SB-327 是一次大胆的尝试,抓住了 IoT 设备目前比较突出的安全性问题:设备制造商普遍存在对设备设置相同的密码或者未设置用户身份认证,导致黑客很容易就控制设备,导致大范围的安全性问题。因此其象征性意义大于实际意义。

2. 技术检测与自声明相结合,印度对设备分类监管

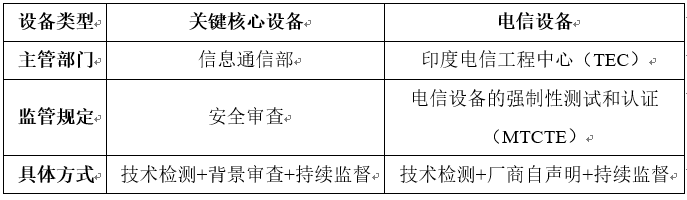

2017年,印度已经成为世界上第二大电信市场,其用户基数在过去的十几年中有了强劲的增长,印度近几年也开始加强对电信设备的安全监管。针对电信设备使用的场景,印度对电信设备采取分类监管。如表2所示。

表2 印度电信设备安全监管政策

2018年4月,印度电信工程中心 (TELECOMMUNICATION ENGINEERING CENTRE,TEC)发布了“电信设备强制测试与认证程序”法规草案,原计划在2018年10月1日起生效,截止到2019年5月尚未执行。根据该草案所有在印度售卖或者连接到印度通讯网络的电信设备,都必须从 TEC 取得 MTCTE(Mandatory Testing and Certification of Telecom Equipments,电信设备的强制性测试和认证) 证书(有效期为5年),并将 TEC 认证标识印在产品上。目前列入目录的产品有45大类,还有7类产品将来会列入目录。目录会随时更新。

MTCTE认证流程分两种,一种是GCS(通用认证程序)和SCS(简单认证程序)。GCS要求申请者需要提交由指定实验室出具的检测报告,证明其设备满足ERs(Essential Requirements,必须满足的技术要求);而SCS则只需要厂商做自声明,声明其设备满足ERs,但是TEC保留向厂商索要检测报告复印件的权利。路由器、交换机、移动终端、智能安全摄像头等均要按照GCS认证,视频电话、调制解调器、音频会议设备等设备按照SCS认证。2018年4月,印度电信工程中心 (TELECOMMUNICATION ENGINEERING CENTRE,TEC)发布了“电信设备强制测试与认证程序”法规草案,原计划在2018年10月1日起生效,截止到2019年5月尚未执行。根据该草案所有在印度售卖或者连接到印度通讯网络的电信设备,都必须从 TEC 取得 MTCTE(Mandatory Testing and Certification of Telecom Equipments,电信设备的强制性测试和认证) 证书(有效期为5年),并将 TEC 认证标识印在产品上。目前列入目录的产品有45大类,还有7类产品将来会列入目录。目录会随时更新。

如果在证后监督中发现未获TEC证即销售或提供的设备,要求厂商在180天内提出认证申请,且收取10倍正常认证费用。

印度信息通信部2009年出台了电信设备进口安全审查的政策,要求电信运营商采购国外设备的订单必须经过主管部门批准,并且进口的电信设备,包括路由器、GPS服务支持节点(SGSN)等,必须获得加拿大电子战协会(CEWA)、美国Infoguard、以色列的ALTAL安全咨询等国际安全审计机构的认可。安全审查的主要内容包括硬件和软件产品以及设计研发、制造以及销售过程等,并要求设备企业将所有软件交给安全风险监测机构进行审查。安全审查是一个持续监督的过程,即使已经经过了安全审查,如果在使用过程中或者任一阶段,设备被检测出安全问题,那么设备制造商都将面临高额罚款,甚至被列入政府“黑名单”。

此外,印度还将承担着智能呼叫路由、计费及个人信息等功能的 18 种设备列为“关键核心设备”,要求运营商必须得到内政部的安全审查以及第三方认证后方可签订合同。

3. 欧洲通过网络安全法案,为ICT产品和服务建立统一网络安全认证框架

2018年12月,欧洲议会、理事会、欧委会就网络安全法案(Cybersecurity Act)达成政治协议。该法案强化了对欧洲网络与信息安全局(European Union Agency for Network and Information Security , ENISA)的授权,赋予 ENISA永久性的欧盟网络安全机构地位。更重要的是该法案建立了欧盟ICT产品和服务统一网络安全认证框架,以确保在欧盟销售的ICT产品和服务符合欧盟网络安全标准,加强欧盟对ICT产品和服务的网络安全监管。该框架将在整个欧盟范围内有效,这对欧盟是一个巨大的进步,因为它建立了统一的欧盟网络市场,实现“一次认证,全域通行”,取代各成员国现有的认证体系。该提案于2019年3月27日通过,并自发布之日起20日后生效。

欧盟网络安全法案规定了欧盟网络安全认证制度的安全目标:

(1) 保护ICT产品或服务全生命周期中数据在存储、传输和处理中的安全性,包括避免未授权的访问或者泄露的等;

(2) 保护ICT产品或服务全生命周期中数据在存储、传输和处理中的安全性,包括避免未授权的销毁、修改或者丢失等;

(3) ICT产品和服务要实现访问控制;

(4) 识别和记录已知的脆弱性和依赖性;

(5) 支持日志记录功能;

(6) 支持日志审计功能;

(7) ICT产品和服务中不存在已知的漏洞;

(8) 在安全事件发生时,具备应急恢复功能;

(9) ICT产品和服务在设计时要考虑安全,同时产品和服务默认状态下是安全的;

(10) ICT产品和服务具备安全更新机制,其中的软件能够及时更新、硬件中不存在已知漏洞。

欧盟网络安全法并未强制所有ICT产品和服务必须进行网络安全认证,但“欧盟法律另有规定”具体指哪些规定尚不清楚。目前就这一认证,欧盟并没有一份集中需要进行网络安全认证的ICT产品和服务清单,而是要求ENISA根据实际需要或建议,就某一类ICT产品和服务逐次、分别建立网络安全认证制度。ENISA每完成一类ICT产品和服务的网络安全认证制度设计,就会提交给欧盟委员会,由欧盟委员会通过立法予以实施。

4. 韩国对电信新网络基础设施实行强制性安全检测

韩国2009年修订《信息通信网络促进利用与信息保护法》。韩国立法要求,信息通信服务提供商的电信信息网络基础设施必须实行强制性检测制度,聘请韩国通信委员会(KCC)指定的信息安全检测机构对其电信信息网络基础设施实行强制性检测,并须获取信息安全检测机构颁发的《信息安全检测合格证书》。

5. 我国正逐步加强对电信设备的安全监管

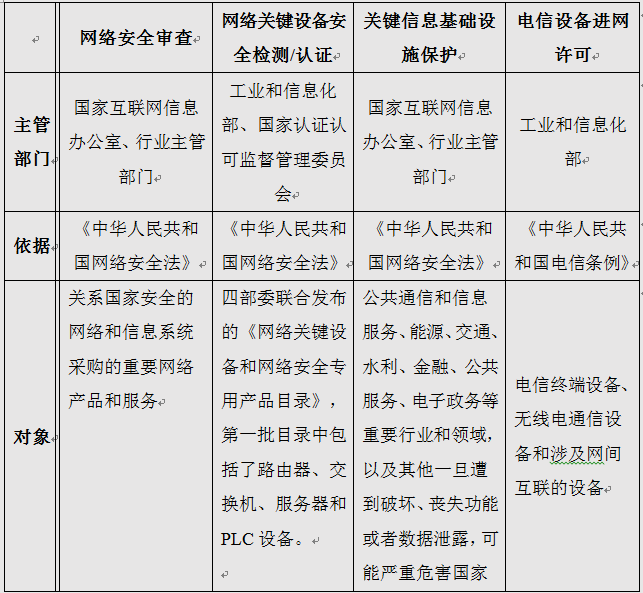

我国对于电信设备监管主要以进网许可为主。根据《电信设备进网管理办法》第三条规定“国家对接入公用电信网的电信终端设备、无线电通信设备和涉及网间互联的电信设备实行进网许可制度。实行进网许可制度的电信设备必须获得工业和信息化部颁发的进网许可证;未获得进网许可证的,不得接入公用电信网使用和在国内销售。”。进网检测中检测机构根据相关行业标准,对电信设备的协议一致性和安全性进行检测。近几年来,随着网络安全态势研究,网络空间安全事关国家安全理念的普及,我国逐步建立起新的设备监管政策法规,如表3所示。

表3 我国电信设备安全监管政策

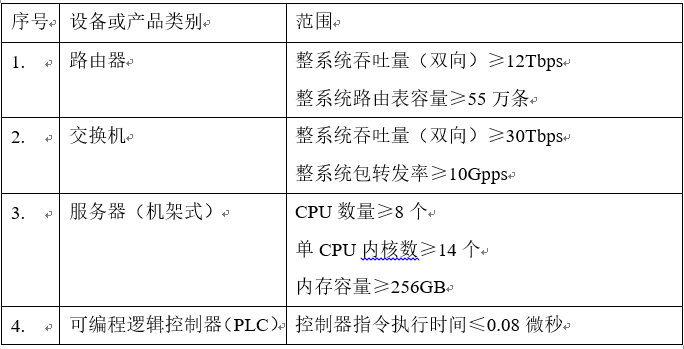

《中华人民共和国网络安全法》(以下简称“《网络安全法》”)于2017年6月1日起实施,其中第二十三条,提出“网络关键设备和网络安全专用产品应当按照相关国家标准的强制性要求,由具备资格的机构安全认证合格或者安全检测符合要求后,方可销售或者提供。”国家互联网信息办公室、工业和信息化部、公安部、国家认监委于2017年发布了《关于发布<网络关键设备和网络安全专用产品目录(第一批)>的公告》(以下简称“四部委1号公告”),符合指标要求的四类设备列为网络关键设备,如表4所示。

表4 网络关键设备目录(第一批)

按照《网络安全法》和四部委1号公告的要求,凡是满足指标的网络关键设备要经过安全检测或者安全认证之后才可以提供或者销售,否则就是违法行为。

《网络安全法》第三十五条“关键信息基础设施的运营者采购网络产品和服务,可能影响国家安全的,应当通过国家网信部门会同国务院有关部门组织的国家安全审查。”。2017年5月国家互联网信息办公室(以下简称“网信办”)发布了《网络产品和服务安全审查办法(试行)》,明确了网络安全审查主要关注产品和服务的安全性、可控性,从五个方面开展网络安全审查:一是产品和服务自身的安全风险,以及被非法控制、干扰和中断运行的风险;二是产品及关键部件生产、测试、交付、技术支持过程中的供应链安全风险;三是产品和服务提供者利用提供产品和服务的便利条件非法收集、存储、处理、使用用户相关信息的风险;四是产品和服务提供者利用用户对产品和服务的依赖,损害网络安全和用户利益的风险;五是其他可能危害国家安全的风险。该办法自2017年6月1日起实施,网信办组织开展了对云计算服务、大数据服务、路由器等产品和服务的安全审查。2019年5月,网信办发布了《网络安全审查办法(征求意见稿)》,向社会公开征求意见。相比较于2017年审查办法,新的审查办法明确了审查流程,新增了“增强公正透明与保护知识产权相统一”的原则、运营者与产品和服务提供者之间采购合同生效的条件、特别审查程序等内容,在操作性上有所提升,更偏向于务实层面。该办法目前处于征求意见阶段,一旦实施,《网络产品和服务安全审查办法(试行)》同时废止。

6. 总结

网络信息系统被越来越多的国家视作和供水系统、供电系统、交通系统等同等重要的基础设施,关键信息基础设施这一概念被各界所接受并开始重视其安全性。各国都采取了不同的措施对关键信息基础设施的重要组成电信设备加强监管。欧美等发达国家通过统一立法或政策,严守“国家安全”的底线,对于关键核心设备、进口设备、使用量巨大的设备以及政府机关使用的电信设备严格管控。中印等国家电信设备安全监管起步较晚,监管体系尚不完善。如我国电信设备安全监管存在“多头管理”现象,互认机制尚待完善。部分国家,如澜眉地区的国家尚无电信设备安全监管措施。

电信设备制造企业在熟悉各国政策的同时,应当积极地提高产品自身的安全性,同时建立安全保障制度,在产品设计、研发、生产、交付、运维、销毁等全生命周期中保障产品的安全性。

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360安全云盘

360安全云盘 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 勒索病毒救助

勒索病毒救助 急救盘

急救盘 高危漏洞免疫

高危漏洞免疫 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360换机助手

360换机助手 360清理大师Win10

360清理大师Win10 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 360加固保

360加固保 360贷款神器

360贷款神器 360手机浏览器

360手机浏览器 360安全云盘

360安全云盘 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 安全换机

安全换机 360帮帮

360帮帮 清理大师

清理大师 省电王

省电王 360商城

360商城 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360互助

360互助 信贷管家

信贷管家 360摄像机云台AI版

360摄像机云台AI版 360摄像机小水滴AI版

360摄像机小水滴AI版 360摄像机云台变焦版

360摄像机云台变焦版 360可视门铃

360可视门铃 360摄像机云台1080p

360摄像机云台1080p 家庭防火墙V5S增强版

家庭防火墙V5S增强版 家庭防火墙5Pro

家庭防火墙5Pro 家庭防火墙5SV2

家庭防火墙5SV2 家庭防火墙路由器5C

家庭防火墙路由器5C 360儿童手表S1

360儿童手表S1 360儿童手表8X

360儿童手表8X 360儿童手表P1

360儿童手表P1 360儿童手表SE5

360儿童手表SE5 360智能健康手表

360智能健康手表 行车记录仪M310

行车记录仪M310 行车记录仪K600

行车记录仪K600 行车记录仪G380

行车记录仪G380 360行车记录仪G600

360行车记录仪G600 儿童安全座椅

儿童安全座椅 360扫地机器人X90

360扫地机器人X90 360扫地机器人T90

360扫地机器人T90 360扫地机器人S7

360扫地机器人S7 360扫地机器人S6

360扫地机器人S6 360扫地机器人S5

360扫地机器人S5

360安全卫士

360安全卫士 360杀毒

360杀毒 360文档卫士

360文档卫士 360安全浏览器

360安全浏览器 360极速浏览器

360极速浏览器 360随身WiFi

360随身WiFi 360搜索

360搜索 系统急救箱

系统急救箱 重装大师

重装大师 急救盘

急救盘 勒索病毒救助

勒索病毒救助 360压缩

360压缩 驱动大师

驱动大师 鲁大师

鲁大师 360游戏大厅

360游戏大厅 360软件管家

360软件管家 360手机卫士

360手机卫士 360防骚扰大师

360防骚扰大师 手机急救箱

手机急救箱 360加固保

360加固保 360贷款神器

360贷款神器 360免费WiFi

360免费WiFi 安全客

安全客 手机助手

手机助手 一键root

一键root 安全换机

安全换机 360帮帮

360帮帮 信用卫士

信用卫士 清理大师

清理大师 省电王

省电王 360商城

360商城 流量卫士

流量卫士 360天气

360天气 360锁屏

360锁屏 手机专家

手机专家 快剪辑

快剪辑 360影视

360影视 360娱乐

360娱乐 快资讯

快资讯 你财富

你财富 360借条

360借条 360手机N7

360手机N7 360手机N6

Pro

360手机N6

Pro 360手机vizza

360手机vizza 360手机N5S

360手机N5S 360儿童手表6C

360儿童手表6C 360儿童手表6W

360儿童手表6W 360儿童手表SE2代

360儿童手表SE2代 360手表SE2Plus

360手表SE2Plus 360老人手表

360老人手表 360摄像机大众版

360摄像机大众版 360安全路由器P3

360安全路由器P3 360安全路由器P2

360安全路由器P2 360儿童机器人

360儿童机器人 外设产品

外设产品 影音娱乐

影音娱乐 平板电脑

平板电脑 二手手机

二手手机 二代 美猴王版

二代 美猴王版 二代

美猴王领航版

二代

美猴王领航版 标准升级版

标准升级版 后视镜版

后视镜版 车载电器

车载电器

京公网安备 11000002000006号

京公网安备 11000002000006号